(Book) Networking with MikroTik RouterOS: A Practical Approach to Understanding and Implementing RouterOS

Material d'estudi per al Curs de Certificació MTCNA, actualitzat a RouterOS v7

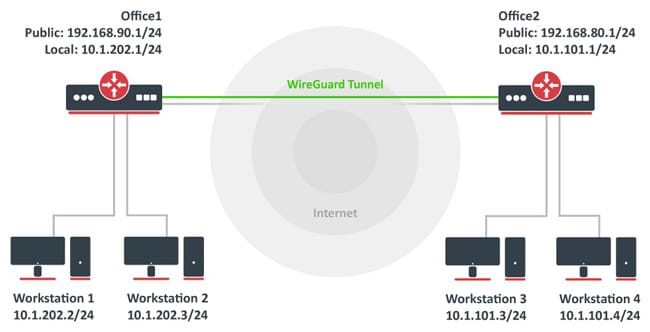

Una de les tecnologies de VPN més innovadores i prometedores és WireGuard, que ha guanyat reconeixement per la seva simplicitat i eficiència en comparació de les solucions tradicionals. MikroTik RouterOS incorporar suport per WireGuard, cosa que facilita la implementació d'aquesta tecnologia en una varietat d'escenaris.

Al final de l'article trobareu un petit prova que et permetrà avaluar els coneixements adquirits en aquesta lectura

WireGuard és un protocol de túnel VPN de codi obert i relativament nou que s'ha tornat molt popular en els darrers anys a causa de la seva simplicitat i eficiència. Va ser dissenyat amb un enfocament en la facilitat de configuració i manteniment, així com en un rendiment superior en comparació de les tecnologies VPN més antigues, com IPsec i OpenVPN.

La implementació de WireGuard a MikroTik RouterOS a través de la interfície de línia d'ordres (CLI) es pot fer seguint aquests passos bàsics.

Aquest exemple proporciona una configuració simple per establir un túnel VPN entre un servidor WireGuard a MikroTik i un client remot. Recorda que has d'adaptar la configuració específica, com ara adreces IP i claus, al teu propi entorn.

Assegureu-vos que el dispositiu MikroTik estigui actualitzat i suporti WireGuard. Per això, pots verificar i actualitzar la teva versió de RouterOS des del menú “System” i “Packages” a WinBox oa través de CLI amb l'ordre /system package update check-for-updates i després /system package update install.

Genera un parell de claus (pública i privada) per al servidor i el client. Al dispositiu MikroTik (servidor), utilitza la següent ordre per generar les claus:

/tool wireguard key generate

/tool wireguard key print

Configura la interfície WireGuard al servidor MikroTik amb la clau privada generada i defineix un port d'escolta. Reemplaça GENERATED-PRIVATE-KEY amb la teva clau privada real.

/interface wireguard add name=wg0 listen-port=51820 private-key=GENERATED-PRIVATE-KEY

Afegeix el dispositiu client com a peer al servidor, especificant la clau pública del client i l'adreça IP que s'assignarà al client dins del túnel VPN. Reemplaça CLIENT-PUBLIC-KEY amb la clau pública real del client i CLIENT-IP amb l'adreça IP desitjada per al client dins de la VPN.

/interface wireguard peers add interface=wg0 public-key=CLIENT-PUBLIC-KEY allowed-address=CLIENT-IP/32

Assigna una adreça IP a la interfície WireGuard al servidor i configura les rutes necessàries. Per exemple, si voleu que el servidor tingui l'adreça 10.0.0.1 dins del túnel VPN:

/ip address add address=10.0.0.1/24 interfície=wg0

Configura rutes si cal, depenent de la teva xarxa i de com vulguis que flueixi el trànsit a través del túnel VPN.

Assegureu-vos de permetre el trànsit UDP per al port de WireGuard (per defecte, 51820) al firewall del MikroTik:

/ip firewall filter add action=accept chain=input protocol=udp port=51820

Al dispositiu client, necessitareu realitzar una configuració similar, incloent la creació d'una interfície WireGuard, la generació de claus (si encara no s'ha fet), i la configuració d'aquesta interfície amb la clau privada del client i especificant el servidor MikroTik com el seu peer amb la clau pública del servidor.

Recordeu que cada entorn és únic, i aquests passos poden requerir adaptacions. A més, sempre és important considerar la seguretat i la privadesa en configurar VPNs, assegurant-te que només els dispositius autoritzats puguin connectar-se.

La implementació de WireGuard a MikroTik RouterOS ofereix nombrosos avantatges, entre els quals s'inclouen:

WireGuard a MikroTik RouterOS s'adapta a una àmplia varietat d'escenaris, entre els quals s'inclouen:

WireGuard a MikroTik RouterOS és una solució de VPN moderna, segura i eficient que facilita la creació de xarxes privades virtuals. El disseny simple, l'alt rendiment i la seguretat sòlida el converteixen en una elecció atractiva per a una àmplia varietat d'aplicacions, des de xarxes empresarials fins a accés remot d'usuaris individuals.

Si valoreu la simplicitat, l'eficiència i la seguretat en les seves solucions de VPN, WireGuard a MikroTik RouterOS és una opció que definitivament ha de considerar.

Material d'estudi per al Curs de Certificació MTCNA, actualitzat a RouterOS v7

Material d'estudi per al Curs de Certificació MTCRE, actualitzat a RouterOS v7

Av. Juan T. Marengo i J. Orrantia

Edif. Professional Center, Ofic. 507

Guayaquil. Equador

CP 090505

als nostres butlletins setmanals

Copyright © 2024 abcxperts.com – Tots els Drets Reservats

40% descompte en llibres i packs de llibres MikroTik - Codi de Descompte: AN24-LIB Descarta

Aprofita el codi de descompte Dia de Reis!

Aprofita el codi de descompte de Cap d'Any!

Aprofita el codi de descompte per Nadal !!!

tots els cursos MikroTik OnLine

tots els cursos Academy

tots els Llibres i Packs de Llibres MikroTik

Aprofita els codis de descompte per Cyber Week !!!

tots els cursos MikroTik OnLine

tots els cursos Academy

tots els Llibres i Packs de Llibres MikroTik

Aprofita els codis de descompte per Black Friday !!!

** Els codis s'apliquen a la cistella de la compra

Aprofiteu els codis de descompte per Halloween.

Els codis s'apliquen a la cistella de la compra

11% de descompte a tots els cursos MikroTik OnLine

11%

30% de descompte a tots els cursos Academy

30%

25% de descompte a tots els Llibres i Packs de Llibres MikroTik

25%