(Buch) Netzwerken mit MikroTik RouterOS: Ein praktischer Ansatz zum Verständnis und zur Implementierung von RouterOS

Lernmaterial für den MTCNA-Zertifizierungskurs, aktualisiert auf RouterOS v7

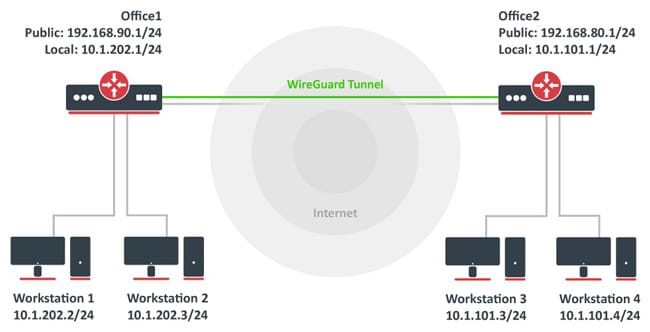

Eine der neuesten und vielversprechendsten VPN-Technologien ist WireGuard, das im Vergleich zu herkömmlichen Lösungen für seine Einfachheit und Effizienz bekannt ist. MikroTik RouterOS inkorporiert Unterstützung für WireGuardDies erleichtert die Implementierung dieser Technologie in verschiedenen Szenarien.

Am Ende des Artikels finden Sie eine kleine Test das wird dir erlauben beurteilen das in dieser Lektüre erworbene Wissen

WireGuard ist ein relativ neues Open-Source-VPN-Tunnelprotokoll, das in den letzten Jahren aufgrund seiner Einfachheit und Effizienz sehr beliebt geworden ist. Bei der Entwicklung lag der Schwerpunkt auf einer einfachen Einrichtung und Wartung sowie einer überlegenen Leistung im Vergleich zu älteren VPN-Technologien wie IPsec und OpenVPN.

Die Bereitstellung von WireGuard auf MikroTik RouterOS über die Befehlszeilenschnittstelle (CLI) kann durch Befolgen dieser grundlegenden Schritte erfolgen.

Dieses Beispiel bietet eine einfache Konfiguration zum Aufbau eines VPN-Tunnels zwischen einem WireGuard-Server auf MikroTik und einem Remote-Client. Denken Sie daran, bestimmte Einstellungen wie IP-Adressen und Schlüssel an Ihre eigene Umgebung anzupassen.

Stellen Sie sicher, dass Ihr MikroTik-Gerät aktualisiert ist und WireGuard unterstützt. Dazu können Sie Ihre Version von RouterOS über die Menüs „System“ und „Pakete“ in WinBox oder über die CLI mit dem Befehl überprüfen und aktualisieren /system Paketaktualisierung sucht nach Updates und dann /system-Paketaktualisierung installieren.

Erzeugt ein Schlüsselpaar (öffentlich und privat) für den Server und den Client. Verwenden Sie auf dem MikroTik-Gerät (Server) den folgenden Befehl, um die Schlüssel zu generieren:

/tool Wireguard-Schlüssel generieren

/tool wireguard schlüssel drucken

Konfigurieren Sie die WireGuard-Schnittstelle auf dem MikroTik-Server mit dem generierten privaten Schlüssel und definieren Sie einen Überwachungsport. Ersetzt GENERIERTER PRIVATER SCHLÜSSEL mit Ihrem echten privaten Schlüssel.

/interface wireguard add name=wg0 listen-port=51820 private-key=GENERATED-PRIVATE-KEY

Fügt das Client-Gerät als Peer auf dem Server hinzu und gibt dabei den öffentlichen Schlüssel des Clients und die IP-Adresse an, die dem Client innerhalb des VPN-Tunnels zugewiesen werden soll. Ersetzt CLIENT-PUBLIC-KEY mit dem echten öffentlichen Schlüssel des Kunden und KUNDEN-IP mit der gewünschten IP-Adresse für den Client innerhalb des VPN.

/interface wireguard peers add interface=wg0 public-key=CLIENT-PUBLIC-KEYallowed-address=CLIENT-IP/32

Weisen Sie der WireGuard-Schnittstelle auf dem Server eine IP-Adresse zu und konfigurieren Sie die erforderlichen Routen. Wenn Sie beispielsweise möchten, dass der Server die Adresse hat 10.0.0.1 im VPN-Tunnel:

/ip-Adresse add address=10.0.0.1/24 interface=wg0

Konfigurieren Sie bei Bedarf Routen, abhängig von Ihrem Netzwerk und der Art und Weise, wie der Datenverkehr durch den VPN-Tunnel fließen soll.

Stellen Sie sicher, dass UDP-Verkehr für den WireGuard-Port (Standard: 51820) auf der MikroTik-Firewall zugelassen ist:

/ip-Firewallfilter add action=accept chain=input Protocol=udp port=51820

Auf dem Client-Gerät müssen Sie eine ähnliche Konfiguration durchführen, einschließlich der Erstellung einer WireGuard-Schnittstelle, der Generierung von Schlüsseln (falls noch nicht geschehen), der Konfiguration dieser Schnittstelle mit dem privaten Schlüssel des Clients und der Angabe des MikroTik-Servers als Ihr Peer mit dem öffentlichen Schlüssel des Servers Schlüssel.

Denken Sie daran, dass jede Umgebung einzigartig ist und diese Schritte möglicherweise Anpassungen erfordern. Darüber hinaus ist es beim Einrichten von VPNs immer wichtig, Sicherheit und Datenschutz zu berücksichtigen und sicherzustellen, dass nur autorisierte Geräte eine Verbindung herstellen können.

Die Implementierung von WireGuard auf MikroTik RouterOS bietet zahlreiche Vorteile, darunter:

WireGuard auf MikroTik RouterOS passt sich an eine Vielzahl von Szenarien an, darunter:

WireGuard auf MikroTik RouterOS ist eine moderne, sichere und effiziente VPN-Lösung, die es einfach macht, virtuelle private Netzwerke zu erstellen. Sein einfaches Design, seine hohe Leistung und hohe Sicherheit machen es zu einer attraktiven Wahl für eine Vielzahl von Anwendungen, von Unternehmensnetzwerken bis hin zum Fernzugriff einzelner Benutzer.

Wenn Sie bei Ihren VPN-Lösungen Wert auf Einfachheit, Effizienz und Sicherheit legen, ist WireGuard auf MikroTik RouterOS eine Option, die Sie unbedingt in Betracht ziehen sollten.

Lernmaterial für den MTCNA-Zertifizierungskurs, aktualisiert auf RouterOS v7

Lernmaterial für den MTCRE-Zertifizierungskurs, aktualisiert auf RouterOS v7

Av. Juan T. Marengo und J. Orrantia

Gebäude des Professional Center, Büro 507

Guayaquil. Ecuador

CP 090505

zu unseren wöchentlichen Newslettern

Copyright © 2024 abcxperts.com – Alle Rechte vorbehalten

40% Rabatt auf MikroTik-Bücher und Buchpakete – Rabattcode: AN24-LIB Verwerfen

Profitieren Sie vom Three Kings Day-Rabattcode!

Profitieren Sie vom Silvester-Rabattcode!

Nutzen Sie den Rabattcode zu Weihnachten!!!

alle MikroTik Online-Kurse

alle Academy-Kurse

alle MikroTik-Bücher und Buchpakete

Profitieren Sie von den Rabattcodes zur Cyber Week!!!

alle MikroTik Online-Kurse

alle Academy-Kurse

alle MikroTik-Bücher und Buchpakete

Profitieren Sie von den Rabattcodes zum Black Friday!!!

**Codes werden im Warenkorb angewendet

Profitieren Sie von Rabattcodes für Halloween.

Codes werden im Warenkorb angewendet

11 % Rabatt auf alle MikroTik OnLine-Kurse

11%

30 % Rabatt auf alle Academy-Kurse

30%

25 % Rabatt auf alle MikroTik-Bücher und Buchpakete

25%