राउटरओएस v7 उन्नत सुरक्षा पुस्तक

एमटीसीएसई प्रमाणन पाठ्यक्रम के लिए अध्ययन सामग्री, राउटरओएस v7 में अपडेट की गई

La मिक्रोटिक राउटरओएस में टीएलएस-होस्ट विकल्प एक फ़ायरवॉल सुविधा है जो टीएलएस ट्रैफ़िक को उस सर्वर के डोमेन नाम के आधार पर फ़िल्टर करने की अनुमति देती है जिस पर इसे निर्देशित किया जाता है।

यह दुर्भावनापूर्ण या अवांछित वेबसाइटों तक पहुंच को अवरुद्ध करने या आपके नेटवर्क पर ट्रैफ़िक के प्रवाह को नियंत्रित करने के लिए उपयोगी हो सकता है।

लेख के अंत में आपको एक छोटा सा मिलेगा परीक्षण वह आपको अनुमति देगा आकलन इस पढ़ने में जो ज्ञान प्राप्त हुआ

हालाँकि, यह ध्यान रखना महत्वपूर्ण है कि tls-host का उपयोग करने की कुछ सीमाएँ और सावधानियाँ हैं:

मिक्रोटिक राउटरओएस में टीएलएस ट्रैफ़िक को फ़िल्टर करने के लिए टीएलएस-होस्ट विकल्प एक उपयोगी उपकरण हो सकता है, लेकिन इसे सावधानी के साथ उपयोग करना और इसकी सीमाओं के बारे में जागरूक रहना महत्वपूर्ण है।

अपने नेटवर्क की प्रभावी सुरक्षा के लिए विकल्पों पर विचार करें और उचित सुरक्षा प्रथाओं का पालन करें।

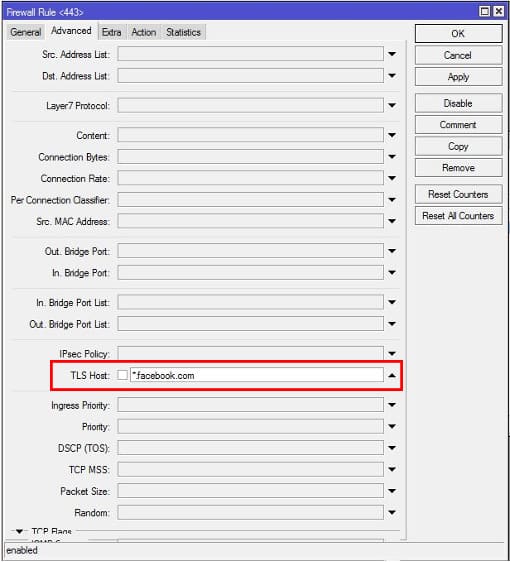

अधिकांश वेबसाइटें अब https का उपयोग करती हैं और 6.41 से कम के मिक्रोटिक राउटरओएस संस्करण के साथ https वेबसाइटों को ब्लॉक करना अधिक कठिन है। लेकिन राउटरओएस v6.41 से शुरू करते हुए, मिक्रोटिक फ़ायरवॉल नामक एक नई संपत्ति पेश करता है टीएलएस अस्पताल जो बहुत ही आसानी से https वेबसाइटों से मेल करने में सक्षम है।

इसलिए फेसबुक, यूट्यूब आदि जैसी https वेबसाइटों को ब्लॉक किया जा रहा है। यदि राउटरओएस संस्करण 6.41 से अधिक है तो इसे मिक्रोटिक राउटर के साथ आसानी से किया जा सकता है।

आप आईपी पते के बजाय होस्टनाम के आधार पर ट्रैफ़िक फ़िल्टर करने के लिए फ़ायरवॉल नियमों में "टीएलएस-होस्ट" का उपयोग कर सकते हैं। यह फायदेमंद हो सकता है यदि आप जिन सर्वरों से संचार करते हैं उनके आईपी पते बदलने की संभावना है और आप स्थिर रहने वाले होस्टनाम का उपयोग करना पसंद करते हैं।

/आईपी फ़ायरवॉल फ़िल्टर चेन जोड़ें=फ़ॉरवर्ड डीएसटी-पोर्ट=443 प्रोटोकॉल=टीसीपी टीएलएस-होस्ट=example.com कार्रवाई=स्वीकार करें

इस उदाहरण में, नियम आउटबाउंड टीएलएस ट्रैफ़िक को "example.com" के लिए नियत पोर्ट 443 पर जाने की अनुमति देगा।

"टीएलएस-होस्ट" विकल्प का उपयोग करके, आप अपने नेटवर्क पर एसएसएल/टीएलएस प्रमाणपत्रों को प्रबंधित करना आसान बना सकते हैं। यदि प्रमाणपत्र बदल जाते हैं या नवीनीकृत हो जाते हैं और होस्टनाम वही रहता है, तो आपको नए आईपी पते के साथ फ़ायरवॉल नियमों को अपडेट करने की आवश्यकता नहीं होगी।

कुछ मामलों में, विशेष रूप से क्लाउड-होस्टेड सेवाओं या सेवा प्रदाताओं के साथ बातचीत करते समय जो निर्दिष्ट आईपी पते बदल सकते हैं, "टीएलएस-होस्ट" का उपयोग एक अमूर्त परत प्रदान करता है जो निश्चित आईपी पते पर निर्भरता को कम करता है।

/आईपी फ़ायरवॉल फ़िल्टर श्रृंखला जोड़ें = आगे डीएसटी-पोर्ट = 8443 प्रोटोकॉल = टीसीपी टीएलएस-होस्ट = क्लाउड-सर्विस.कॉम कार्रवाई = स्वीकार करें

यहां, पोर्ट 8443 पर आउटगोइंग टीएलएस ट्रैफ़िक "के लिए नियत है"क्लाउड-service.comसेवा के वर्तमान आईपी पते की परवाह किए बिना अनुमति दी जाएगी।

यह ध्यान रखना महत्वपूर्ण है कि "टीएलएस-होस्ट" विकल्प प्रभावी होने के लिए, दूरस्थ सेवा को आईपी पते के बजाय होस्ट नामों के उपयोग का समर्थन करना चाहिए। सभी सेवाएँ या एप्लिकेशन इस लचीलेपन की अनुमति नहीं देते हैं, इसलिए आपके द्वारा उपयोग की जा रही विशिष्ट सेवा के दस्तावेज़ की समीक्षा करना महत्वपूर्ण है।

/आईपी फ़ायरवॉल फ़िल्टर चेन जोड़ें=फ़ॉरवर्ड डीएसटी-पोर्ट=443 प्रोटोकॉल=टीसीपी टीएलएस-होस्ट=*.फेसबुक.कॉम एक्शन=ड्रॉप

एमटीसीएसई प्रमाणन पाठ्यक्रम के लिए अध्ययन सामग्री, राउटरओएस v7 में अपडेट की गई

अव. जुआन टी. मारेंगो और जे. ऑरेंटिया

व्यावसायिक केंद्र भवन, कार्यालय 507

गुआयाकिल. इक्वेडोर

सी.पी. 090505

हमारे साप्ताहिक समाचार पत्रों के लिए

कॉपीराइट © 2024 abcxperts.com - सर्वाधिकार सुरक्षित

40% छूट मिक्रोटिक पुस्तकों और पुस्तक पैक पर - डिस्काउंट कोड: AN24-LIB छोड़ना

थ्री किंग्स डे डिस्काउंट कोड का लाभ उठाएं!

नए साल की पूर्वसंध्या डिस्काउंट कोड का लाभ उठाएं!

क्रिसमस के लिए डिस्काउंट कोड का लाभ उठाएं!!!

सभी मिक्रोटिक ऑनलाइन पाठ्यक्रम

सभी अकादमी पाठ्यक्रम

सभी मिक्रोटिक पुस्तकें और बुक पैक

साइबर सप्ताह के लिए डिस्काउंट कोड का लाभ उठाएं!!!

सभी मिक्रोटिक ऑनलाइन पाठ्यक्रम

सभी अकादमी पाठ्यक्रम

सभी मिक्रोटिक पुस्तकें और बुक पैक

ब्लैक फ्राइडे के लिए डिस्काउंट कोड का लाभ उठाएं!!!

**शॉपिंग कार्ट में कोड लागू होते हैं

हैलोवीन के लिए डिस्काउंट कोड का लाभ उठाएं।

शॉपिंग कार्ट में कोड लागू होते हैं

सभी मिक्रोटिक ऑनलाइन पाठ्यक्रमों पर 11% की छूट

11%

सभी अकादमी पाठ्यक्रमों पर 30% की छूट

30%

सभी मिक्रोटिक पुस्तकों और बुक पैक्स पर 25% की छूट

25%