एडवांस्ड ट्रैफिक कंट्रोल बुक, राउटरओएस v7

एमटीसीटीसीई प्रमाणन पाठ्यक्रम के लिए अध्ययन सामग्री, राउटरओएस v7 में अपडेट की गई

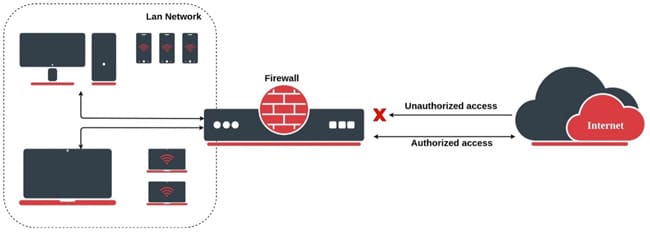

मिक्रोटिक फ़ायरवॉल कार्यक्षमता प्रदान करता है जिसमें स्टेटफुल नियम और स्टेटलेस नियम दोनों शामिल हैं। फ़ायरवॉल स्टेटफुल (कनेक्शन ट्रैकिंग के माध्यम से) और स्टेटलेस पैकेट फ़िल्टरिंग को लागू करता है और इसलिए सुरक्षा फ़ंक्शन प्रदान करता है जिसका उपयोग राउटर से, से और उसके माध्यम से डेटा के प्रवाह को प्रबंधित करने के लिए किया जाता है।

नेटवर्क एड्रेस ट्रांसलेशन (NAT) के साथ, यह सीधे जुड़े नेटवर्क और राउटर तक अनधिकृत पहुंच को रोकने के लिए एक उपकरण के रूप में कार्य करता है, साथ ही आउटगोइंग ट्रैफ़िक के लिए एक फ़िल्टर के रूप में भी कार्य करता है।

लेख के अंत में आपको एक छोटा सा मिलेगा परीक्षण वह आपको अनुमति देगा आकलन इस पढ़ने में जो ज्ञान प्राप्त हुआ

ये नियम कनेक्शन की स्थिति का पालन करते हैं, जिसका अर्थ है कि फ़ायरवॉल प्रत्येक कनेक्शन की स्थिति पर नज़र रखता है और कनेक्शन स्थिति के आधार पर ट्रैफ़िक की अनुमति देता है। यह नेटवर्क के भीतर से शुरू किए गए कनेक्शन पर प्रतिक्रिया ट्रैफ़िक की अनुमति देने के लिए उपयोगी है।

इससे उन्हें कनेक्शन के संदर्भ के आधार पर अधिक सूचित निर्णय लेने की अनुमति मिलती है कि किस पैकेट को अनुमति देनी है या ब्लॉक करना है। उदाहरण के लिए, एक स्टेटफुल फ़ायरवॉल एक प्रतिक्रिया पैकेट को पहले से स्वीकृत अनुरोध पैकेट से गुजरने की अनुमति देगा, भले ही अनुरोध पैकेट स्वयं फ़ायरवॉल नियमों में स्पष्ट रूप से शामिल न हो।

स्टेटफुल उन्नत सुरक्षा लाभ प्रदान करता है क्योंकि यह अनधिकृत पहुंच प्रयासों को प्रभावी ढंग से रोक सकता है और फ़िशिंग हमलों से बचा सकता है।

वे बेहतर एप्लिकेशन-स्तरीय फ़िल्टरिंग क्षमताएं भी प्रदान करते हैं, जिससे आप यह नियंत्रित कर सकते हैं कि कौन से एप्लिकेशन और प्रोटोकॉल फ़ायरवॉल के माध्यम से संचार कर सकते हैं।

ये नियम कनेक्शन की स्थिति का पालन नहीं करते हैं और प्रत्येक पैकेट पर स्वतंत्र रूप से लागू होते हैं। प्रत्येक पैकेट को पिछले कनेक्शन की परवाह किए बिना, नियम द्वारा स्थापित मानदंडों के अनुसार फ़िल्टर किया जाता है।

दूसरी ओर, स्टेटलेस, एक स्टेट टेबल बनाए नहीं रखता है और केवल उनके स्रोत और गंतव्य पते, पोर्ट और प्रोटोकॉल हेडर के आधार पर व्यक्तिगत पैकेट का निरीक्षण करता है।

वे पैकेट फिल्टर के रूप में कार्य करते हैं, प्रत्येक पैकेट में मौजूद जानकारी के आधार पर निर्णय लेते हैं।

Característica | स्टेटफुल फ़ायरवॉल | स्टेटलेस फ़ायरवॉल |

कनेक्शन ट्रैकिंग

| Si | नहीं |

सुरक्षा

| उन्नत | Básico |

अनुप्रयोग स्तर फ़िल्टरिंग

| दानेदार | सीमित |

कार्रवाई

| कम | उच्चतर |

संसाधनों की खपत

| उच्च | मास बाजो |

उपयुक्तता

| एंटरप्राइज़ नेटवर्क, संवेदनशील अनुप्रयोग | घरेलू नेटवर्क, उच्च बैंडविड्थ वातावरण |

मिक्रोटिक राउटरओएस में, स्टेटलेस फ़ायरवॉल नियम कनेक्शन की स्थिति को ध्यान में रखे बिना बनाए जाते हैं, यानी, उन्हें पिछले कनेक्शन की परवाह किए बिना लागू किया जाता है। यहां स्टेटलेस नियमों के कुछ उदाहरण दिए गए हैं जो कुछ परिदृश्यों में उपयोगी हो सकते हैं:

/आईपी फ़ायरवॉल फ़िल्टर श्रृंखला जोड़ें=फ़ॉरवर्ड स्रोत-पता=192.168.1.100 क्रिया=स्वीकार करें

यह नियम अग्रेषण श्रृंखला में आईपी पते 192.168.1.100 से आने वाले ट्रैफ़िक की अनुमति देता है।

/आईपी फ़ायरवॉल फ़िल्टर श्रृंखला जोड़ें=फ़ॉरवर्ड स्रोत-पता=192.168.2.0/24 क्रिया=स्वीकार करें

यह नियम अग्रेषण श्रृंखला में 192.168.2.0/24 सबनेट से ट्रैफ़िक की अनुमति देता है।

/आईपी फ़ायरवॉल फ़िल्टर श्रृंखला जोड़ें=फ़ॉरवर्ड डीएसटी-पता=203.0.113.10 क्रिया=ड्रॉप

यह नियम अग्रेषण श्रृंखला में आईपी पते 203.0.113.10 पर जाने वाले सभी ट्रैफ़िक को रोकता है।

ये केवल उदाहरण हैं और आपको अपनी विशिष्ट आवश्यकताओं और अपने नेटवर्क टोपोलॉजी के आधार पर नियमों को अपनाना चाहिए। साथ ही, ध्यान रखें कि ये नियम स्टेटलेस हैं, इसलिए ये पिछले कनेक्शन की स्थिति को ध्यान में नहीं रखते हैं।

मिक्रोटिक राउटरओएस में, स्टेटफुल फ़ायरवॉल नियम कनेक्शन की स्थिति पर ध्यान केंद्रित करते हैं, जिसका अर्थ है कि वे कनेक्शन स्थिति के आधार पर ट्रैफ़िक को अनुमति देते हैं या रोकते हैं। यहां स्टेटफुल नियमों के कुछ उदाहरण दिए गए हैं:

/आईपी फ़ायरवॉल फ़िल्टर श्रृंखला जोड़ें = आगे कनेक्शन-स्थिति = स्थापित, संबंधित कार्रवाई = स्वीकार करें

यह नियम उस ट्रैफ़िक को अनुमति देता है जो अग्रेषण श्रृंखला में किसी स्थापित या संबंधित कनेक्शन का हिस्सा है।

/आईपी फ़ायरवॉल फ़िल्टर चेन जोड़ें = इन-इंटरफ़ेस को आगे बढ़ाएं = ईथर 1 कनेक्शन-स्टेट = नया प्रोटोकॉल = टीसीपी डीएसटी-पोर्ट = 80 एक्शन = स्वीकार करें

यह नियम अग्रेषण श्रृंखला में ईथर80 इंटरफ़ेस के माध्यम से बाहर से पोर्ट 1 के लिए नियत टीसीपी ट्रैफ़िक की अनुमति देता है।

/आईपी फ़ायरवॉल फ़िल्टर श्रृंखला जोड़ें = इनपुट कनेक्शन-स्थिति = नई क्रिया = ड्रॉप

यह नियम आने वाले सभी ट्रैफ़िक को रोकता है जो आने वाली श्रृंखला में स्थापित कनेक्शन का हिस्सा नहीं है।

/आईपी फ़ायरवॉल फ़िल्टर श्रृंखला जोड़ें = इनपुट कनेक्शन-स्थिति = नया प्रोटोकॉल = आईसीएमपी कार्रवाई = स्वीकार करें

यह नियम इनबाउंड श्रृंखला में पिंग अनुरोधों के लिए आने वाले ICMP ट्रैफ़िक की अनुमति देता है।

/आईपी फ़ायरवॉल फ़िल्टर श्रृंखला जोड़ें=इनपुट इन-इंटरफ़ेस=ईथर1 कनेक्शन-स्थिति=नया डीएसटी-पोर्ट=22 क्रिया=ड्रॉप

यह नियम प्रवेश श्रृंखला में ईथर22 इंटरफ़ेस के माध्यम से बाहर से पोर्ट 1 (एसएसएच) पर आने वाले ट्रैफ़िक को रोकता है।

ये केवल उदाहरण हैं और आपको अपनी विशिष्ट आवश्यकताओं और नेटवर्क कॉन्फ़िगरेशन के आधार पर नियमों को समायोजित करना चाहिए। आवश्यक यातायात की अनुमति देने और अवांछित यातायात को रोककर सुरक्षा बनाए रखने के लिए राज्यव्यापी नियम आवश्यक हैं।

एमटीसीटीसीई प्रमाणन पाठ्यक्रम के लिए अध्ययन सामग्री, राउटरओएस v7 में अपडेट की गई

अव. जुआन टी. मारेंगो और जे. ऑरेंटिया

व्यावसायिक केंद्र भवन, कार्यालय 507

गुआयाकिल. इक्वेडोर

सी.पी. 090505

हमारे साप्ताहिक समाचार पत्रों के लिए

कॉपीराइट © 2024 abcxperts.com - सर्वाधिकार सुरक्षित

40% छूट मिक्रोटिक पुस्तकों और पुस्तक पैक पर - डिस्काउंट कोड: AN24-LIB छोड़ना

थ्री किंग्स डे डिस्काउंट कोड का लाभ उठाएं!

नए साल की पूर्वसंध्या डिस्काउंट कोड का लाभ उठाएं!

क्रिसमस के लिए डिस्काउंट कोड का लाभ उठाएं!!!

सभी मिक्रोटिक ऑनलाइन पाठ्यक्रम

सभी अकादमी पाठ्यक्रम

सभी मिक्रोटिक पुस्तकें और बुक पैक

साइबर सप्ताह के लिए डिस्काउंट कोड का लाभ उठाएं!!!

सभी मिक्रोटिक ऑनलाइन पाठ्यक्रम

सभी अकादमी पाठ्यक्रम

सभी मिक्रोटिक पुस्तकें और बुक पैक

ब्लैक फ्राइडे के लिए डिस्काउंट कोड का लाभ उठाएं!!!

**शॉपिंग कार्ट में कोड लागू होते हैं

हैलोवीन के लिए डिस्काउंट कोड का लाभ उठाएं।

शॉपिंग कार्ट में कोड लागू होते हैं

सभी मिक्रोटिक ऑनलाइन पाठ्यक्रमों पर 11% की छूट

11%

सभी अकादमी पाठ्यक्रमों पर 30% की छूट

30%

सभी मिक्रोटिक पुस्तकों और बुक पैक्स पर 25% की छूट

25%