राउटरओएस v7 उन्नत सुरक्षा पुस्तक

एमटीसीएसई प्रमाणन पाठ्यक्रम के लिए अध्ययन सामग्री, राउटरओएस v7 में अपडेट की गई

El इंटरनेट नियंत्रण संदेश प्रोटोकॉल (ICMP) एक नेटवर्क लेयर प्रोटोकॉल है जिसका उपयोग नेटवर्क पर उपकरणों के बीच नियंत्रण और त्रुटि संदेश भेजने के लिए किया जाता है।

ICMP इंटरनेट के कामकाज के लिए एक महत्वपूर्ण प्रोटोकॉल है और इसका उपयोग विभिन्न उद्देश्यों के लिए किया जाता है, जिनमें शामिल हैं:

लेख के अंत में आपको एक छोटा सा मिलेगा परीक्षण वह आपको अनुमति देगा आकलन इस पढ़ने में जो ज्ञान प्राप्त हुआ

ICMP का उपयोग डेटा ट्रांसमिशन में त्रुटियों का पता लगाने के लिए किया जाता है। उदाहरण के लिए, यदि कोई आईपी पैकेट खो जाता है या दूषित हो जाता है, तो प्रेषक प्राप्तकर्ता को त्रुटि की सूचना देने के लिए एक ICMP संदेश भेज सकता है।

ICMP का उपयोग नेटवर्क समस्याओं के निदान के लिए किया जाता है। उदाहरण के लिए, आप किसी दूरस्थ डिवाइस पर ICMP संदेश भेजने के लिए "पिंग" कमांड का उपयोग कर सकते हैं ताकि यह जांचा जा सके कि यह उपलब्ध है या नहीं।

ICMP का उपयोग नेटवर्क प्रबंधन के लिए किया जाता है। उदाहरण के लिए, इसका उपयोग स्थिति सूचनाएं भेजने या नेटवर्क उपकरणों को कॉन्फ़िगर करने के लिए किया जा सकता है।

ICMP IP प्रोटोकॉल पर आधारित है और IP के समान हेडर का उपयोग करता है। ICMP हेडर में एक प्रकार का फ़ील्ड होता है जो ICMP संदेश के प्रकार की पहचान करता है।

ICMP संदेश कई प्रकार के होते हैं, प्रत्येक का एक अलग उद्देश्य होता है। कुछ सबसे सामान्य ICMP संदेश प्रकारों में शामिल हैं:

इन संदेशों का उपयोग किसी दूरस्थ डिवाइस की उपलब्धता को सत्यापित करने के लिए किया जाता है।

इन संदेशों का उपयोग प्रेषक को यह सूचित करने के लिए किया जाता है कि एक आईपी पैकेट गंतव्य तक नहीं पहुंचाया जा सका।

इन संदेशों का उपयोग प्रेषक को यह सूचित करने के लिए किया जाता है कि एक आईपी पैकेट को अपने गंतव्य तक पहुंचने में बहुत अधिक समय लगा।

ICMP इंटरनेट के कामकाज के लिए एक महत्वपूर्ण प्रोटोकॉल है। ICMP की अवधारणा को समझकर, आप अपने नेटवर्क को सुरक्षित और कार्यात्मक बनाए रखने में मदद कर सकते हैं।

MikroTik RouterOS फ़ायरवॉल पर ICMP फ़िल्टर होना कई कारणों से महत्वपूर्ण है, जिनमें शामिल हैं:

यहां कुछ विशिष्ट उदाहरण दिए गए हैं कि मिक्रोटिक राउटरओएस में आईसीएमपी फ़िल्टर आपके नेटवर्क को सुरक्षित रखने में कैसे मदद कर सकता है:

ICMP फ़िल्टर को उचित रूप से कॉन्फ़िगर करना महत्वपूर्ण है ताकि यह वैध ट्रैफ़िक को अवरुद्ध न करे। आपको अपनी विशिष्ट आवश्यकताओं और आपके नेटवर्क के संपर्क में आने वाले सुरक्षा जोखिमों पर विचार करना चाहिए।

राउटरओएस के साथ मिक्रोटिक राउटर पर, आप पिंग सेटिंग्स और अन्य संबंधित कार्यों सहित आईसीएमपी (इंटरनेट कंट्रोल मैसेज प्रोटोकॉल) संबंधित सेटिंग्स प्रबंधित कर सकते हैं।

ICMPv4 संदेश | डिवाइस से स्रोत | डिवाइस के माध्यम से | डिवाइस के लिए नियत |

ICMPv4-अनरीच-नेट | कीमत सीमा | कीमत सीमा | कीमत सीमा |

ICMPv4-अनरीच-होस्ट | कीमत सीमा | कीमत सीमा | कीमत सीमा |

ICMPv4-अनरीच-प्रोटो | कीमत सीमा | Deny | कीमत सीमा |

ICMPv4-अनरीच-पोर्ट | कीमत सीमा | Deny | कीमत सीमा |

ICMPv4-अनरीच-फ्रैग-आवश्यकता | भेजें | परमिट | कीमत सीमा |

ICMPv4-अनरीच-src-रूट | कीमत सीमा | Deny | कीमत सीमा |

ICMPv4-अनरीच-नेट-अज्ञात (दिसम्बर) | Deny | Deny | Deny |

ICMPv4-अनरीच-होस्ट-अज्ञात | कीमत सीमा | Deny | उपेक्षा |

ICMPv4-अनरीच-होस्ट-आइसोलेटेड (दिसम्बर) | Deny | Deny | Deny |

ICMPv4-अनरीच-नेट-टू | कीमत सीमा | Deny | कीमत सीमा |

ICMPv4-अनरीच-होस्ट-टू | कीमत सीमा | Deny | कीमत सीमा |

ICMPv4-अनरीच-एडमिन | कीमत सीमा | कीमत सीमा | कीमत सीमा |

ICMPv4-अनरीच-पूर्व-उल्लंघन | कीमत सीमा | Deny | कीमत सीमा |

ICMPv4-अनरीच-प्री-कटऑफ़ | कीमत सीमा | Deny | कीमत सीमा |

ICMPv4-बुझाना | Deny | Deny | Deny |

ICMPv4-रीडायरेक्ट-नेट | कीमत सीमा | Deny | कीमत सीमा |

ICMPv4-रीडायरेक्ट-होस्ट | कीमत सीमा | Deny | कीमत सीमा |

ICMPv4-रीडायरेक्ट-टू-नेट | कीमत सीमा | Deny | कीमत सीमा |

ICMPv4-रीडायरेक्ट-टू-होस्ट | कीमत सीमा | परमिट | कीमत सीमा |

ICMPv4-timed-ttl | कीमत सीमा | परमिट | कीमत सीमा |

ICMPv4-timed-reass | कीमत सीमा | परमिट | कीमत सीमा |

ICMPv4-पैरामीटर-सूचक | कीमत सीमा | Deny | कीमत सीमा |

ICMPv4-विकल्प-अनुपलब्ध | कीमत सीमा | Deny | कीमत सीमा |

ICMPv4-req-प्रतिध्वनि-संदेश | कीमत सीमा | परमिट | कीमत सीमा |

ICMPv4-अनुरोध-प्रतिध्वनि-उत्तर | कीमत सीमा | परमिट | कीमत सीमा |

ICMPv4-req-राउटर-सोल | कीमत सीमा | Deny | कीमत सीमा |

ICMPv4-req-राउटर-सलाह | कीमत सीमा | Deny | कीमत सीमा |

ICMPv4-req-टाइमस्टैम्प-संदेश | कीमत सीमा | Deny | कीमत सीमा |

ICMPv4-अनुरोध-टाइमस्टैम्प-उत्तर | कीमत सीमा | Deny | कीमत सीमा |

ICMPv4-जानकारी-संदेश (दिसम्बर) | Deny | Deny | Deny |

ICMPv4-जानकारी-उत्तर (दिसम्बर) | Deny | Deny | Deny |

ICMPv4-मास्क-अनुरोध | कीमत सीमा | Deny | कीमत सीमा |

ICMPv4-मास्क-उत्तर | कीमत सीमा | Deny | कीमत सीमा |

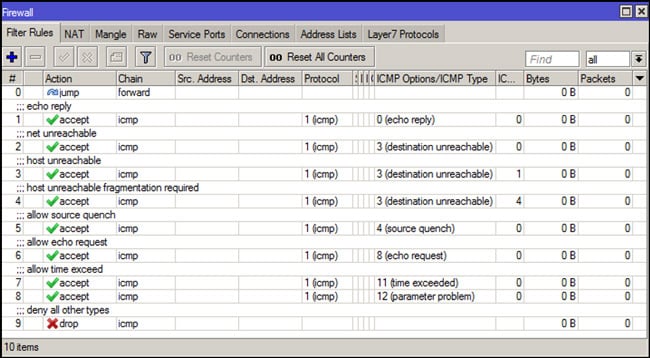

निम्नलिखित ICMP नियम संदेशों के प्रकार हैं जो आम तौर पर हमेशा उपलब्ध रहने चाहिए:

/ip firewall filter

add action=jump chain=forward jump-target=icmp

add action=accept chain=icmp comment="echo reply" icmp-options=0:0 protocol=icmp

add action=accept chain=icmp comment="net unreachable" icmp-options=3:0 protocol=icmp

add action=accept chain=icmp comment="host unreachable" icmp-options=3:1 protocol=icmp

add action=accept chain=icmp comment="host unreachable fragmentation required" icmp-options=3:4 protocol=icmp

add action=accept chain=icmp comment="allow source quench" icmp-options=4:0 protocol=icmp

add action=accept chain=icmp comment="allow echo request" icmp-options=8:0 protocol=icmp

add action=accept chain=icmp comment="allow time exceed" icmp-options=11:0 protocol=icmp

add action=accept chain=icmp comment="allow parameter bad" icmp-options=12:0 protocol=icmp

add action=drop chain=icmp comment="deny all other types"

ये सिर्फ उदाहरण हैं और आपकी विशिष्ट आवश्यकताओं और नेटवर्क टोपोलॉजी के अनुसार कॉन्फ़िगरेशन को अनुकूलित करना महत्वपूर्ण है।

ICMP ट्रैफ़िक को सीमित करते समय सावधान रहना याद रखें, क्योंकि यह नेटवर्क की नैदानिक क्षमताओं को प्रभावित कर सकता है।

परीक्षण परिवेश में किसी भी बदलाव को उत्पादन परिवेश में तैनात करने से पहले उसका परीक्षण और सत्यापन करना सुनिश्चित करें।

एमटीसीएसई प्रमाणन पाठ्यक्रम के लिए अध्ययन सामग्री, राउटरओएस v7 में अपडेट की गई

अव. जुआन टी. मारेंगो और जे. ऑरेंटिया

व्यावसायिक केंद्र भवन, कार्यालय 507

गुआयाकिल. इक्वेडोर

सी.पी. 090505

हमारे साप्ताहिक समाचार पत्रों के लिए

कॉपीराइट © 2024 abcxperts.com - सर्वाधिकार सुरक्षित

थ्री किंग्स डे डिस्काउंट कोड का लाभ उठाएं!

नए साल की पूर्वसंध्या डिस्काउंट कोड का लाभ उठाएं!

क्रिसमस के लिए डिस्काउंट कोड का लाभ उठाएं!!!

सभी मिक्रोटिक ऑनलाइन पाठ्यक्रम

सभी अकादमी पाठ्यक्रम

सभी मिक्रोटिक पुस्तकें और बुक पैक

साइबर सप्ताह के लिए डिस्काउंट कोड का लाभ उठाएं!!!

सभी मिक्रोटिक ऑनलाइन पाठ्यक्रम

सभी अकादमी पाठ्यक्रम

सभी मिक्रोटिक पुस्तकें और बुक पैक

ब्लैक फ्राइडे के लिए डिस्काउंट कोड का लाभ उठाएं!!!

**शॉपिंग कार्ट में कोड लागू होते हैं

हैलोवीन के लिए डिस्काउंट कोड का लाभ उठाएं।

शॉपिंग कार्ट में कोड लागू होते हैं

सभी मिक्रोटिक ऑनलाइन पाठ्यक्रमों पर 11% की छूट

11%

सभी अकादमी पाठ्यक्रमों पर 30% की छूट

30%

सभी मिक्रोटिक पुस्तकों और बुक पैक्स पर 25% की छूट

25%