(पुस्तक) मिक्रोटिक राउटरओएस के साथ नेटवर्किंग: राउटरओएस को समझने और लागू करने के लिए एक व्यावहारिक दृष्टिकोण

एमटीसीएनए सर्टिफिकेशन कोर्स के लिए अध्ययन सामग्री, राउटरओएस v7 में अपडेट की गई

वायरलेस प्रमाणीकरण के लिए साझा कुंजियों का उपयोग करना वाई-फ़ाई नेटवर्क पर नेटवर्क से कनेक्ट होने का प्रयास करने वाले उपकरणों की पहचान सत्यापित करने के लिए उपयोग की जाने वाली एक विधि है।

यह विधि कनेक्शन का अनुरोध करने वाले डिवाइस (क्लाइंट) और एक्सेस प्वाइंट (एपी) या राउटर के बीच एक गुप्त कुंजी के साझा ज्ञान पर आधारित है।

लेख के अंत में आपको एक छोटा सा मिलेगा परीक्षण वह आपको अनुमति देगा आकलन इस पढ़ने में जो ज्ञान प्राप्त हुआ

यह प्रक्रिया कैसे काम करती है इसका विस्तृत विवरण यहां दिया गया है:

कोई भी प्रमाणीकरण होने से पहले, एक्सेस प्वाइंट (एपी) और क्लाइंट डिवाइस दोनों में एक ही साझा कुंजी कॉन्फ़िगर होनी चाहिए।

यह कुंजी नेटवर्क व्यवस्थापक द्वारा स्थापित की जाती है और इसे एपी कॉन्फ़िगरेशन और नेटवर्क से कनेक्ट होने की इच्छा रखने वाले प्रत्येक डिवाइस में मैन्युअल रूप से दर्ज किया जाना चाहिए।

साझा कुंजी प्रमाणीकरण प्रक्रिया आम तौर पर इन चरणों का पालन करती है:

हालाँकि साझा कुंजियों का उपयोग करके प्रमाणीकरण सुरक्षित लग सकता है, लेकिन इसमें कई कमजोरियाँ हैं:

इन कमजोरियों के कारण, वायरलेस प्रमाणीकरण के लिए साझा कुंजी का उपयोग बड़े पैमाने पर अधिक सुरक्षित तरीकों, जैसे WPA2 (वाई-फाई संरक्षित एक्सेस 2) और WPA3 द्वारा प्रतिस्थापित किया गया है, जो EAP (एक्स्टेंसिबल ऑथेंटिकेशन प्रोटोकॉल) जैसे अधिक मजबूत प्रमाणीकरण प्रोटोकॉल का उपयोग करते हैं। वायरलेस संचार की सुरक्षा के लिए विभिन्न एन्क्रिप्शन विधियों के साथ।

हालाँकि साझा कुंजी प्रमाणीकरण वाई-फाई नेटवर्क में उपयोग की जाने वाली पहली विधियों में से एक था, इसकी सुरक्षा सीमाओं के कारण अधिक उन्नत और सुरक्षित प्रमाणीकरण और एन्क्रिप्शन प्रौद्योगिकियों को अपनाया गया है।

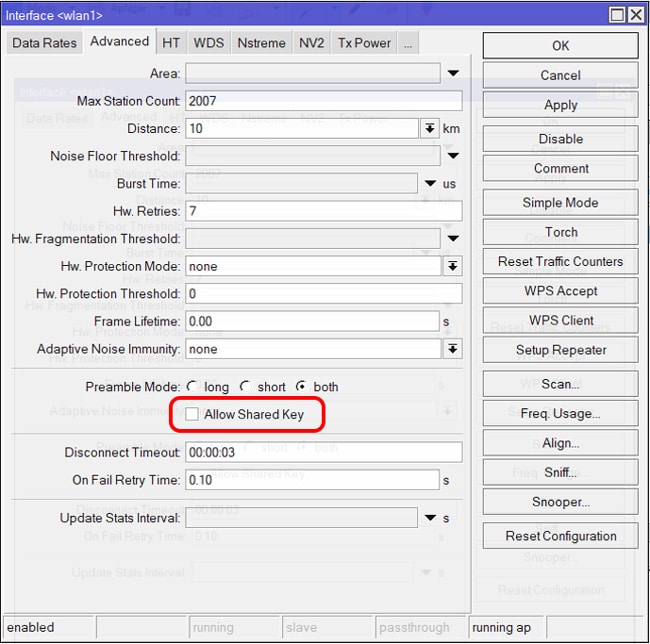

MikroTik RouterOS में अनुमति-साझा-कुंजी विकल्प एक सेटिंग है जो वायरलेस प्रमाणीकरण के लिए साझा कुंजी के उपयोग की अनुमति देता है या अस्वीकार करता है। साझा कुंजी, जिसे WEP के रूप में भी जाना जाता है, एक प्रकार का पुराना वायरलेस नेटवर्क एन्क्रिप्शन है जिसे असुरक्षित माना जाता है।

मिक्रोटिक एक्सेस प्वाइंट पर वायरलेस सुरक्षा को कॉन्फ़िगर करते समय "साझा कुंजी की अनुमति दें" विकल्प प्रासंगिक है और यह संदर्भित करता है कि WEP या WPA के संदर्भ में साझा कुंजी प्रमाणीकरण की अनुमति दी जाए या नहीं। हालाँकि, जब भी संभव हो अधिक उन्नत और सुरक्षित सुरक्षा विधियों का उपयोग करने की अनुशंसा की जाती है।

WEP (वाई-फ़ाई संरक्षित एक्सेस) यह पहला वाई-फाई सुरक्षा प्रोटोकॉल है। यह RC4 एन्क्रिप्शन का उपयोग करता है, जो अपेक्षाकृत कमजोर स्ट्रीम सिफर एल्गोरिदम है। 64-बिट WEP कुंजियाँ कुछ ही मिनटों में क्रैक की जा सकती हैं, और 128-बिट या 256-बिट कुंजियाँ कुछ घंटों में क्रैक की जा सकती हैं।

डब्ल्यूपीए (वाई-फाई संरक्षित एक्सेस) WEP का एक संवर्द्धन है जो TKIP (टेम्पोरल की इंटीग्रिटी प्रोटोकॉल) एन्क्रिप्शन का उपयोग करता है। TKIP RC4 की तुलना में एक मजबूत एन्क्रिप्शन एल्गोरिदम है, लेकिन यह अभी भी हमलों के लिए अतिसंवेदनशील है।

WPA2 (वाई-फ़ाई संरक्षित एक्सेस 2) यह वाई-फाई सुरक्षा प्रोटोकॉल का नवीनतम संस्करण है। यह एईएस (उन्नत एन्क्रिप्शन स्टैंडर्ड) एन्क्रिप्शन का उपयोग करता है, जो वाई-फाई के लिए उपलब्ध सबसे मजबूत एन्क्रिप्शन एल्गोरिदम है। WPA2, WEP या WPA की तुलना में कहीं अधिक सुरक्षित है और इसे क्रैक करना बहुत मुश्किल है।

सामान्य तौर पर, आपके वायरलेस नेटवर्क की सुरक्षा के लिए WPA2 का उपयोग करने की अनुशंसा की जाती है। यह उपलब्ध सबसे सुरक्षित सुरक्षा प्रोटोकॉल है और अधिकांश आधुनिक वायरलेस उपकरणों द्वारा समर्थित है।

Característica | WEP | डबल्यु पी ए | WPA2 |

एन्क्रिप्शन | RC4 | टीकेआईपी या एईएस | एईएस |

कुंजी लंबाई | 64, 128 या 256 बिट्स | 80 या 128 बिट | 128 या 256 बिट |

सुरक्षा | असुरक्षित | WEP से अधिक सुरक्षित | WPA से अधिक सुरक्षित |

अनुकूलता | चौड़ा | चौड़ा | चौड़ा |

कॉन्फ़िगरेशन कठिनाई | आसान | आसान | आसान |

बैंडविड्थ आवश्यकताएं | Altos | Medios | Medios |

एमटीसीएनए सर्टिफिकेशन कोर्स के लिए अध्ययन सामग्री, राउटरओएस v7 में अपडेट की गई

एमटीसीएनए सर्टिफिकेशन कोर्स के लिए अध्ययन सामग्री, राउटरओएस v7 में अपडेट की गई

अव. जुआन टी. मारेंगो और जे. ऑरेंटिया

व्यावसायिक केंद्र भवन, कार्यालय 507

गुआयाकिल. इक्वेडोर

सी.पी. 090505

हमारे साप्ताहिक समाचार पत्रों के लिए

कॉपीराइट © 2024 abcxperts.com - सर्वाधिकार सुरक्षित

40% छूट मिक्रोटिक पुस्तकों और पुस्तक पैक पर - डिस्काउंट कोड: AN24-LIB छोड़ना

थ्री किंग्स डे डिस्काउंट कोड का लाभ उठाएं!

नए साल की पूर्वसंध्या डिस्काउंट कोड का लाभ उठाएं!

क्रिसमस के लिए डिस्काउंट कोड का लाभ उठाएं!!!

सभी मिक्रोटिक ऑनलाइन पाठ्यक्रम

सभी अकादमी पाठ्यक्रम

सभी मिक्रोटिक पुस्तकें और बुक पैक

साइबर सप्ताह के लिए डिस्काउंट कोड का लाभ उठाएं!!!

सभी मिक्रोटिक ऑनलाइन पाठ्यक्रम

सभी अकादमी पाठ्यक्रम

सभी मिक्रोटिक पुस्तकें और बुक पैक

ब्लैक फ्राइडे के लिए डिस्काउंट कोड का लाभ उठाएं!!!

**शॉपिंग कार्ट में कोड लागू होते हैं

हैलोवीन के लिए डिस्काउंट कोड का लाभ उठाएं।

शॉपिंग कार्ट में कोड लागू होते हैं

सभी मिक्रोटिक ऑनलाइन पाठ्यक्रमों पर 11% की छूट

11%

सभी अकादमी पाठ्यक्रमों पर 30% की छूट

30%

सभी मिक्रोटिक पुस्तकों और बुक पैक्स पर 25% की छूट

25%