(Grāmata) Tīklošana ar MikroTik RouterOS: praktiska pieeja RouterOS izpratnei un ieviešanai

MTCNA sertifikācijas kursa mācību materiāls, atjaunināts uz RouterOS v7

Kopīgotu atslēgu izmantošana bezvadu autentifikācijai ir metode, ko izmanto Wi-Fi tīklos, lai pārbaudītu to ierīču identitāti, kuras mēģina izveidot savienojumu ar tīklu.

Šīs metodes pamatā ir kopīgas zināšanas par slepeno atslēgu starp ierīci, kas pieprasa savienojumu (klientu), un piekļuves punktu (AP) vai maršrutētāju.

Raksta beigās jūs atradīsiet nelielu pārbaude kas jums ļaus noteikt šajā lasījumā iegūtās zināšanas

Šeit ir detalizēts šī procesa darbības skaidrojums:

Lai varētu veikt jebkādu autentifikāciju, gan piekļuves punktam (AP), gan klienta ierīcēm ir jābūt konfigurētai vienai koplietotajai atslēgai.

Šo atslēgu izveido tīkla administrators, un tā ir jāievada manuāli AP konfigurācijās un katrā ierīcē, kas vēlas izveidot savienojumu ar tīklu.

Koplietotās atslēgas autentifikācijas process parasti veic šādas darbības:

Lai gan autentifikācija, izmantojot koplietotās atslēgas, var šķist droša, tai ir vairākas ievainojamības:

Šo ievainojamību dēļ koplietojamo atslēgu izmantošana bezvadu autentifikācijai lielā mērā ir aizstāta ar drošākām metodēm, piemēram, WPA2 (Wi-Fi Protected Access 2) un WPA3, kas izmanto izturīgākus autentifikācijas protokolus, piemēram, EAP (Extensible Authentication Protocol). kopā ar dažādām šifrēšanas metodēm bezvadu sakaru aizsardzībai.

Lai gan koplietojamo atslēgu autentifikācija bija viena no pirmajām metodēm, ko izmantoja Wi-Fi tīklos, tās drošības ierobežojumi ir noveduši pie modernāku un drošāku autentifikācijas un šifrēšanas tehnoloģiju pieņemšanas.

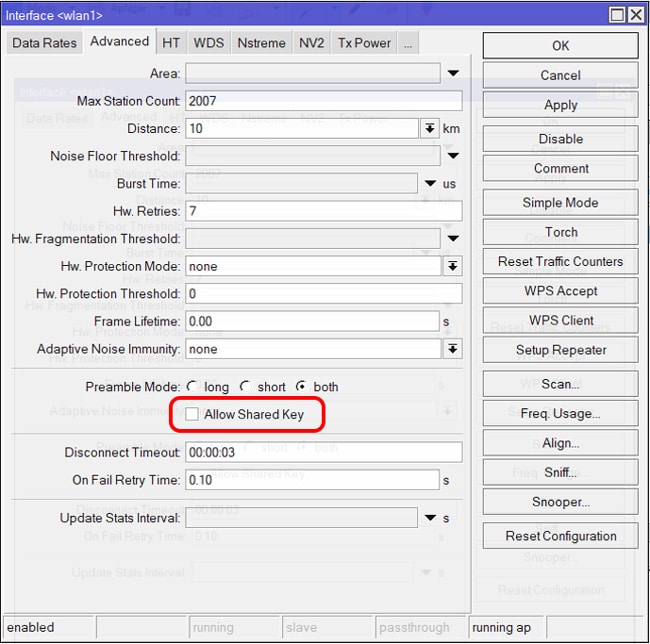

MikroTik RouterOS atļaušanas koplietotās atslēgas opcija ir iestatījums, kas atļauj vai neļauj izmantot koplietotās atslēgas bezvadu autentifikācijai. Koplietotās atslēgas, kas pazīstamas arī kā WEP, ir vecāka bezvadu tīkla šifrēšanas veids, kas tiek uzskatīts par nedrošu.

Opcija “Atļaut koplietoto atslēgu” ir svarīga, konfigurējot bezvadu drošību MikroTik piekļuves punktā, un tā attiecas uz to, vai atļaut koplietotās atslēgas autentifikāciju WEP vai WPA kontekstā. Tomēr, kad vien iespējams, ieteicams izmantot uzlabotas un drošākas drošības metodes.

WEP (Wi-Fi aizsargātā piekļuve) Tas ir pirmais Wi-Fi drošības protokols. Tas izmanto RC4 šifrēšanu, kas ir salīdzinoši vājš straumes šifrēšanas algoritms. 64 bitu WEP atslēgas var uzlauzt dažu minūšu laikā, bet 128 bitu vai 256 bitu atslēgas var uzlauzt dažu stundu laikā.

WPA (Wi-Fi aizsargāta piekļuve) ir WEP uzlabojums, kas izmanto TKIP (Temporal Key Integrity Protocol) šifrēšanu. TKIP ir spēcīgāks šifrēšanas algoritms nekā RC4, taču tas joprojām ir jutīgs pret uzbrukumiem.

WPA2 (Wi-Fi aizsargātā piekļuve 2) Tā ir Wi-Fi drošības protokola jaunākā versija. Tas izmanto AES (Advanced Encryption Standard) šifrēšanu, kas ir spēcīgākais Wi-Fi pieejamais šifrēšanas algoritms. WPA2 ir daudz drošāks nekā WEP vai WPA, un to ir ļoti grūti uzlauzt.

Parasti bezvadu tīkla aizsardzībai ieteicams izmantot WPA2. Tas ir visdrošākais pieejamais drošības protokols, un to atbalsta lielākā daļa mūsdienu bezvadu ierīču.

Característica | WEP | WPA | WPA2 |

Šifrēšana | RC4 | TKIP vai AES | AES |

Atslēgas garums | 64, 128 vai 256 biti | 80 vai 128 bitu | 128 vai 256 bitu |

Drošība | Nedroši | Drošāks par WEP | Drošāks par WPA |

Savienojamība | Plašs | Plašs | Plašs |

Konfigurācijas grūtības | Viegli | Viegli | Viegli |

joslas platuma prasības | Altos | Media | Media |

MTCNA sertifikācijas kursa mācību materiāls, atjaunināts uz RouterOS v7

MTCNA sertifikācijas kursa mācību materiāls, atjaunināts uz RouterOS v7

Av. Huans T. Marengo un Dž. Orantija

Profesionālā centra ēka, 507. birojs

Gvajakila. Ekvadora

CP 090505

uz mūsu iknedēļas biļeteniem

Autortiesības © 2024 abcxperts.com — visas tiesības aizsargātas

40% atlaide uz MikroTik grāmatām un grāmatu pakām - Atlaides kods: AN24-LIB Izmest

Izmanto Trīs karaļu dienas atlaižu kodu!

Izmanto Jaungada nakts atlaižu kodu!

Izmanto Ziemassvētku atlaižu kodu!!!

visi MikroTik OnLine kursi

visi akadēmijas kursi

visas MikroTik grāmatas un grāmatu pakas

Izmantojiet atlaižu kodus Kibernedēļai!!!

visi MikroTik OnLine kursi

visi akadēmijas kursi

visas MikroTik grāmatas un grāmatu pakas

Izmantojiet atlaižu kodus Melnajai piektdienai!!!

**Kodi tiek lietoti iepirkumu grozā

Izmantojiet Helovīna atlaižu kodus.

Kodi tiek lietoti iepirkumu grozā

11% atlaide visiem MikroTik OnLine kursiem

11%

30% atlaide visiem akadēmijas kursiem

30%

25% atlaide visām MikroTik grāmatām un grāmatu komplektiem

25%