(Boek) Netwerken met MikroTik RouterOS: een praktische benadering voor het begrijpen en implementeren van RouterOS

Studiemateriaal voor de MTCNA-certificeringscursus, bijgewerkt naar RouterOS v7

Het gebruik van gedeelde sleutels voor draadloze authenticatie is een methode die op Wi-Fi-netwerken wordt gebruikt om de identiteit te verifiëren van apparaten die verbinding proberen te maken met een netwerk.

Deze methode is gebaseerd op de gedeelde kennis van een geheime sleutel tussen het apparaat dat de verbinding aanvraagt (client) en het toegangspunt (AP) of router.

Aan het einde van het artikel vindt u een kleine proef dat zal je toestaan schatten de kennis die tijdens deze lezing is verworven

Hier vindt u een gedetailleerde uitleg van hoe dit proces werkt:

Voordat enige authenticatie kan plaatsvinden, moeten zowel het toegangspunt (AP) als de clientapparaten dezelfde gedeelde sleutel hebben geconfigureerd.

Deze sleutel wordt vastgesteld door de netwerkbeheerder en moet handmatig worden ingevoerd in de AP-configuraties en op elk van de apparaten die verbinding willen maken met het netwerk.

Het Shared Key Authenticatieproces volgt doorgaans deze stappen:

Hoewel authenticatie met behulp van gedeelde sleutels veilig lijkt, kent het verschillende kwetsbaarheden:

Vanwege deze kwetsbaarheden is het gebruik van gedeelde sleutels voor draadloze authenticatie grotendeels vervangen door veiligere methoden, zoals WPA2 (Wi-Fi Protected Access 2) en WPA3, die robuustere authenticatieprotocollen gebruiken, zoals EAP (Extensible Authentication Protocol). samen met een verscheidenheid aan encryptiemethoden om draadloze communicatie te beschermen.

Hoewel authenticatie met gedeelde sleutels een van de eerste methoden was die in Wi-Fi-netwerken werd gebruikt, hebben de beveiligingsbeperkingen ervan geleid tot de adoptie van geavanceerdere en veiligere authenticatie- en encryptietechnologieën.

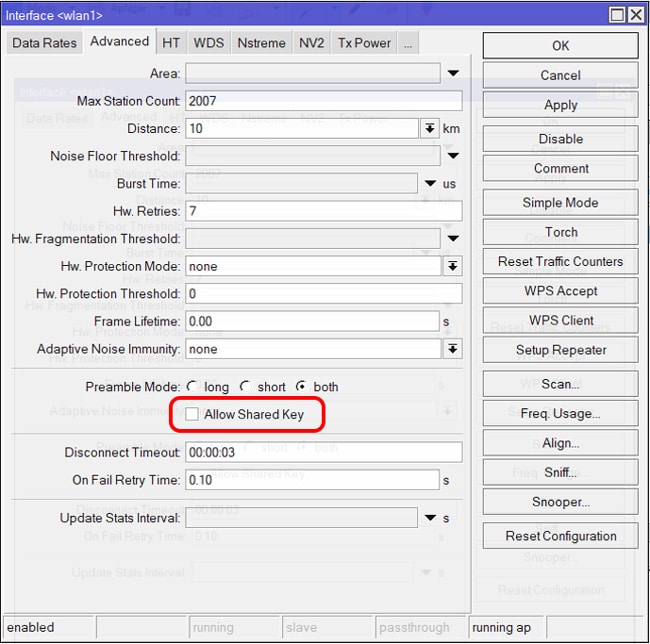

De optie allow-shared-key in MikroTik RouterOS is een instelling die het gebruik van gedeelde sleutels voor draadloze authenticatie toestaat of verbiedt. Gedeelde sleutels, ook wel WEP genoemd, zijn een vorm van oudere draadloze netwerkversleuteling die als onveilig wordt beschouwd.

De optie “Gedeelde sleutel toestaan” is relevant bij het configureren van draadloze beveiliging op een MikroTik-toegangspunt en verwijst naar het al dan niet toestaan van gedeelde sleutelauthenticatie in de context van WEP of WPA. Het wordt echter aanbevolen om waar mogelijk geavanceerdere en veiligere beveiligingsmethoden te gebruiken.

WEP (WiFi-beveiligde toegang) Het is het eerste Wi-Fi-beveiligingsprotocol. Het maakt gebruik van RC4-codering, een relatief zwak stroomcoderingsalgoritme. 64-bits WEP-sleutels kunnen binnen enkele minuten worden gekraakt, en 128-bits of 256-bits sleutels kunnen binnen enkele uren worden gekraakt.

WPA (Wi-Fi Protected Access) is een verbetering van WEP die gebruikmaakt van TKIP-codering (Temporal Key Integrity Protocol). TKIP is een sterker versleutelingsalgoritme dan RC4, maar is nog steeds gevoelig voor aanvallen.

WPA2 (wifi-beveiligde toegang 2) Het is de meest recente versie van het Wi-Fi-beveiligingsprotocol. Het maakt gebruik van AES-codering (Advanced Encryption Standard), het sterkste coderingsalgoritme dat beschikbaar is voor Wi-Fi. WPA2 is veel veiliger dan WEP of WPA en is zeer moeilijk te kraken.

Over het algemeen wordt aanbevolen om WPA2 te gebruiken om uw draadloze netwerk te beschermen. Het is het veiligste beveiligingsprotocol dat beschikbaar is en wordt ondersteund door de meeste moderne draadloze apparaten.

característica | WEP | WPA | WPA2 |

Versleuteling | RC4 | TKIP of AES | AES |

Sleutel lengte | 64, 128 of 256 bits | 80 of 128 bits | 128 of 256 bits |

Veiligheid | Onveilig | Veiliger dan WEP | Veiliger dan WPA |

verenigbaarheid | Breed | Breed | Breed |

Configuratieproblemen | Gemakkelijk | Gemakkelijk | Gemakkelijk |

bandbreedtevereisten | Altos | Medios | Medios |

Studiemateriaal voor de MTCNA-certificeringscursus, bijgewerkt naar RouterOS v7

Studiemateriaal voor de MTCNA-certificeringscursus, bijgewerkt naar RouterOS v7

Av. Juan T. Marengo en J. Orrantia

Professioneel Centrumgebouw, Kantoor 507

Guayaquil. Ecuador

CP 090505

naar onze wekelijkse nieuwsbrieven

Copyright © 2024 abcxperts.com – Alle rechten voorbehouden

40% korting op MikroTik-boeken en boekenpakketten - Kortingscode: AN24-LIB Trouwens

Profiteer van de Driekoningenkortingscode!

Profiteer van de oudejaarskortingscode!

Profiteer van de kortingscode voor Kerstmis!!!

alle MikroTik OnLine-cursussen

alle Academiecursussen

alle MikroTik-boeken en boekenpakketten

Profiteer van de kortingscodes voor CyberWeek!!!

alle MikroTik OnLine-cursussen

alle Academiecursussen

alle MikroTik-boeken en boekenpakketten

Profiteer van de kortingscodes voor Black Friday!!!

**Codes worden toegepast in de winkelwagen

Profiteer van kortingscodes voor Halloween.

Codes worden toegepast in de winkelwagen

11% korting op alle MikroTik OnLine cursussen

11%

30% korting op alle Academy-cursussen

30%

25% korting op alle MikroTik-boeken en boekenpakketten

25%