(Boek) Netwerken met MikroTik RouterOS: een praktische benadering voor het begrijpen en implementeren van RouterOS

Studiemateriaal voor de MTCNA-certificeringscursus, bijgewerkt naar RouterOS v7

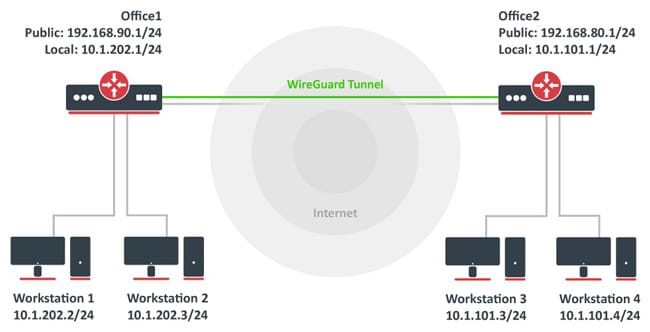

Een van de nieuwste en meest veelbelovende VPN-technologieën is WireGuard, dat erkenning heeft gekregen vanwege zijn eenvoud en efficiëntie in vergelijking met traditionele oplossingen. MikroTik Router OS opgenomen ondersteuning voor WireGuard, waardoor het eenvoudiger wordt om deze technologie in verschillende scenario's te implementeren.

Aan het einde van het artikel vindt u een kleine proef dat zal je toestaan schatten de kennis die tijdens deze lezing is verworven

WireGuard is een relatief nieuw, open source VPN-tunnelprotocol dat de afgelopen jaren erg populair is geworden vanwege zijn eenvoud en efficiëntie. Het is ontworpen met de nadruk op installatie- en onderhoudsgemak, evenals superieure prestaties in vergelijking met oudere VPN-technologieën zoals IPsec en OpenVPN.

Het implementeren van WireGuard op MikroTik RouterOS via de opdrachtregelinterface (CLI) kan worden gedaan door deze basisstappen te volgen.

Dit voorbeeld biedt een eenvoudige configuratie om een VPN-tunnel tot stand te brengen tussen een WireGuard-server op MikroTik en een externe client. Vergeet niet om specifieke instellingen, zoals IP-adressen en sleutels, aan te passen aan uw eigen omgeving.

Zorg ervoor dat uw MikroTik-apparaat is bijgewerkt en WireGuard ondersteunt. Om dit te doen, kunt u uw versie van RouterOS controleren en bijwerken via het menu “Systeem” en “Pakketten” in WinBox of via de CLI met de opdracht /system pakketupdate controleren op updates y luego /systeempakketupdate installeren.

Genereert een sleutelpaar (openbaar en privé) voor de server en client. Gebruik op het MikroTik-apparaat (server) de volgende opdracht om de sleutels te genereren:

/tool wireguard sleutel genereren

/tool wireguard sleutelafdruk

Configureer de WireGuard-interface op de MikroTik-server met de gegenereerde privésleutel en definieer een luisterpoort. Vervangt GEGENEREERDE PRIVÉ-SLEUTEL met uw echte privésleutel.

/interface wireguard add name=wg0 luisterpoort=51820 private-key=GENERATED-PRIVATE-KEY

Voegt het clientapparaat toe als een peer op de server, waarbij de openbare sleutel van de client en het IP-adres worden gespecificeerd dat aan de client binnen de VPN-tunnel moet worden toegewezen. Vervangt CLIENT-OPENBARE SLEUTEL met de echte openbare sleutel van de klant en KLANT-IP met het gewenste IP-adres voor de client binnen de VPN.

/interface wireguard-peers toevoegen interface=wg0 public-key=CLIENT-PUBLIC-KEY toegestaan-adres=CLIENT-IP/32

Wijs een IP-adres toe aan de WireGuard-interface op de server en configureer de benodigde routes. Als u bijvoorbeeld wilt dat de server het adres heeft 10.0.0.1 in de VPN-tunnel:

/ip-adres adres toevoegen=10.0.0.1/24 interface=wg0

Configureer indien nodig routes, afhankelijk van uw netwerk en hoe u wilt dat verkeer door de VPN-tunnel stroomt.

Zorg ervoor dat u UDP-verkeer toestaat voor de WireGuard-poort (standaard, 51820) op de MikroTik-firewall:

/ip firewallfilter actie toevoegen=accepteren keten=invoerprotocol=udp poort=51820

Op het clientapparaat moet u een vergelijkbare configuratie uitvoeren, inclusief het maken van een WireGuard-interface, het genereren van sleutels (als dit nog niet is gedaan), het configureren van deze interface met de privésleutel van de client en het specificeren van de MikroTik-server als uw peer met de openbare server van de server. sleutel.

Houd er rekening mee dat elke omgeving uniek is en dat deze stappen mogelijk aanpassingen vereisen. Bovendien is het altijd belangrijk om veiligheid en privacy in overweging te nemen bij het instellen van VPN's, zodat alleen geautoriseerde apparaten verbinding kunnen maken.

Het implementeren van WireGuard op MikroTik RouterOS biedt tal van voordelen, waaronder:

WireGuard op MikroTik RouterOS past zich aan een breed scala aan scenario's aan, waaronder:

WireGuard op MikroTik RouterOS is een moderne, veilige en efficiënte VPN-oplossing waarmee u eenvoudig virtuele privénetwerken kunt creëren. Het eenvoudige ontwerp, de hoge prestaties en de sterke beveiliging maken het een aantrekkelijke keuze voor een breed scala aan toepassingen, van bedrijfsnetwerken tot externe toegang voor individuele gebruikers.

Als u waarde hecht aan eenvoud, efficiëntie en veiligheid in uw VPN-oplossingen, is WireGuard op MikroTik RouterOS een optie die u zeker moet overwegen.

Studiemateriaal voor de MTCNA-certificeringscursus, bijgewerkt naar RouterOS v7

Studiemateriaal voor de MTCRE-certificeringscursus, bijgewerkt naar RouterOS v7

Av. Juan T. Marengo en J. Orrantia

Professioneel Centrumgebouw, Kantoor 507

Guayaquil. Ecuador

CP 090505

naar onze wekelijkse nieuwsbrieven

Copyright © 2024 abcxperts.com – Alle rechten voorbehouden

40% korting op MikroTik-boeken en boekenpakketten - Kortingscode: AN24-LIB Trouwens

Profiteer van de Driekoningenkortingscode!

Profiteer van de oudejaarskortingscode!

Profiteer van de kortingscode voor Kerstmis!!!

alle MikroTik OnLine-cursussen

alle Academiecursussen

alle MikroTik-boeken en boekenpakketten

Profiteer van de kortingscodes voor CyberWeek!!!

alle MikroTik OnLine-cursussen

alle Academiecursussen

alle MikroTik-boeken en boekenpakketten

Profiteer van de kortingscodes voor Black Friday!!!

**Codes worden toegepast in de winkelwagen

Profiteer van kortingscodes voor Halloween.

Codes worden toegepast in de winkelwagen

11% korting op alle MikroTik OnLine cursussen

11%

30% korting op alle Academy-cursussen

30%

25% korting op alle MikroTik-boeken en boekenpakketten

25%