(Książka) Sieć z MikroTik RouterOS: praktyczne podejście do zrozumienia i wdrożenia RouterOS

Materiały do kursu certyfikacyjnego MTCNA, zaktualizowane do wersji RouterOS v7

W sieciach komputerowych widoczność jest kluczem do zrozumienia i optymalizacji wydajności. Niezbędnym narzędziem do osiągnięcia tej widoczności jest Port Mirroring, znany również jako SPAN (analizator przełączanych portów) lub RSPAN (zdalnie przełączany analizator portów).

Technologia ta odgrywa kluczową rolę w monitorowaniu i analizowaniu ruchu sieciowego, zapewniając szczegółowy obraz aktywności sieciowej.

Na końcu artykułu znajdziesz mały test to ci pozwoli oceniać wiedzę zdobytą w tej lekturze

Co to jest dublowanie portów?

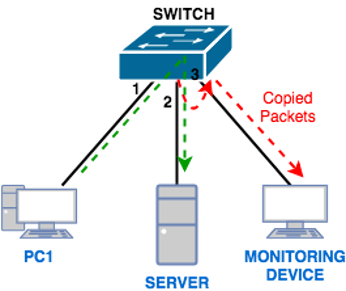

El Port Mirroring to technika umożliwiająca selektywne duplikowanie ruchu sieciowego z jednego lub wielu portów przełącznika i wysyłanie go do innego portu w celu analizy. Ułatwia to monitorowanie ruchu bez wpływu na wydajność sieci.

Port docelowy, do którego wysyłany jest ruch lustrzany, jest zwykle podłączony do urządzenia analitycznego, takiego jak analizator protokołów lub system zarządzania siecią (NMS).

Na przełączniku wybierasz porty, których ruch chcesz monitorować. Porty te nazywane są portami źródłowymi.

Wyznaczany jest port docelowy, do którego będzie wysyłany zduplikowany ruch. Port ten jest podłączony do urządzenia analitycznego.

Przełącznik kopiuje ruch z portów źródłowych i wysyła go do portu docelowego. Umożliwia to normalny przepływ ruchu na portach źródłowych podczas równoległego skanowania na porcie docelowym.

Ułatwia identyfikację i rozwiązywanie problemów z siecią, zapewniając szczegółowy obraz ruchu.

Umożliwia ciągłe monitorowanie w celu wykrycia podejrzanych działań lub zagrożeń bezpieczeństwa.

Pomaga zrozumieć zachowanie sieci, umożliwiając dostosowanie w celu poprawy wydajności.

Umożliwia szczegółową analizę protokołów i aplikacji w celu podejmowania świadomych decyzji.

Port Mirroring może dodatkowo obciążyć przełącznik i sieć, dlatego efektywne zarządzanie zasobami ma kluczowe znaczenie.

Prawidłowa konfiguracja portów źródłowych i docelowych jest niezbędna do zapewnienia skuteczności dublowania portów.

Ponieważ Port Mirroring może ujawnić wrażliwe dane, konieczne jest wdrożenie środków bezpieczeństwa w celu ochrony prywatności informacji.

Wireshark to narzędzie typu open source, które umożliwia przechwytywanie i analizowanie ruchu sieciowego. Jest szeroko stosowany do analizy protokołów i rozwiązywania problemów.

To oprogramowanie zapewnia kompleksowe monitorowanie sieci i obsługuje funkcję Port Mirroring. Oferuje zaawansowane możliwości analizy ruchu.

PRTG to kompleksowe rozwiązanie umożliwiające monitorowanie sieci. Możesz użyć danych o dublowaniu portów, aby uzyskać szczegółowe raporty o ruchu.

Ntopng to narzędzie do monitorowania sieci typu open source, które zapewnia raporty o ruchu w czasie rzeczywistym. Jest w stanie analizować ruch przechwytywany przez Port Mirroring.

Tcpdump to narzędzie wiersza poleceń służące do analizy pakietów w czasie rzeczywistym. Można go używać bezpośrednio w systemach Unix/Linux do sprawdzania ruchu Port Mirroring.

/interfejs przełącznik Ethernet

ustaw przełącznik1 źródło lustrzane = ether2 cel lustrzany = ether3

Wybierz pojedynczy port źródłowy kopii lustrzanej. Ruch przychodzący i wychodzący będzie wysyłany do lustrzanego portu docelowego. Należy pamiętać, że docelowy port lustrzany musi należeć do tego samego przełącznika (zobacz, który port należy do którego przełącznika w menu /interface ethernet).

Wybierz pojedynczy port docelowy dla kopii lustrzanej. Pakiety lustrzane pochodzące ze źródła lustrzanego.

El Port Mirroring okazuje się cennym narzędziem dla administratorów sieci i specjalistów ds. bezpieczeństwa.

Zapewnia niespotykany dotąd wgląd w ruch sieciowy, umożliwiając szybsze diagnozowanie problemów, skuteczniejszą reakcję na zagrożenia bezpieczeństwa i ciągłą optymalizację wydajności sieci.

Jednak jego wdrożeniu muszą towarzyszyć dobre praktyki w zakresie bezpieczeństwa i zarządzania zasobami, aby w pełni wykorzystać jego zalety bez narażania na szwank integralności sieci.

Materiały do kursu certyfikacyjnego MTCNA, zaktualizowane do wersji RouterOS v7

Materiały do kursu certyfikacyjnego MTCNA, zaktualizowane do wersji RouterOS v7

Av. Juan T. Marengo i J. Orrantia

Budynek Centrum Profesjonalnego, Biuro 507

Guayaquil. Ekwador

CP 090505

do naszych cotygodniowych biuletynów

Prawa autorskie © 2024 abcxperts.com – Wszelkie prawa zastrzeżone

40% zniżki na książki i pakiety książek MikroTik - Kod rabatowy: AN24-LIB Odrzuć

Skorzystaj z kodu rabatowego z okazji Dnia Trzech Króli!

Skorzystaj z sylwestrowego kodu rabatowego!

Skorzystaj z kodu rabatowego na Święta!!!

wszystkie kursy MikroTik OnLine

wszystkie kursy Akademii

wszystkie książki i pakiety książek MikroTik

Skorzystaj z kodów rabatowych na Cyber Tydzień!!!

wszystkie kursy MikroTik OnLine

wszystkie kursy Akademii

wszystkie książki i pakiety książek MikroTik

Skorzystaj z kodów rabatowych na Black Friday!!!

**Kody naliczane są w koszyku

Skorzystaj z kodów rabatowych na Halloween.

Kody naliczane są w koszyku

11% zniżki na wszystkie kursy MikroTik OnLine

11%

30% zniżki na wszystkie kursy Akademii

30%

25% zniżki na wszystkie książki i pakiety książek MikroTik

25%