(Książka) Sieć z MikroTik RouterOS: praktyczne podejście do zrozumienia i wdrożenia RouterOS

Materiały do kursu certyfikacyjnego MTCNA, zaktualizowane do wersji RouterOS v7

Używanie kluczy współdzielonych do uwierzytelniania bezprzewodowego to metoda stosowana w sieciach Wi-Fi w celu weryfikacji tożsamości urządzeń próbujących połączyć się z siecią.

Metoda ta opiera się na wspólnej znajomości tajnego klucza pomiędzy urządzeniem żądającym połączenia (klientem) a punktem dostępowym (AP) lub routerem.

Na końcu artykułu znajdziesz mały test to ci pozwoli oceniać wiedzę zdobytą w tej lekturze

Poniżej znajduje się szczegółowe wyjaśnienie działania tego procesu:

Zanim będzie można przeprowadzić jakiekolwiek uwierzytelnianie, zarówno punkt dostępu (AP), jak i urządzenia klienckie muszą mieć skonfigurowany ten sam klucz współdzielony.

Klucz ten ustalany jest przez administratora sieci i należy go wprowadzić ręcznie w konfiguracjach punktów dostępowych oraz w każdym urządzeniu, które chce połączyć się z siecią.

Proces uwierzytelniania za pomocą klucza wspólnego zazwyczaj przebiega według następujących kroków:

Chociaż uwierzytelnianie przy użyciu kluczy współdzielonych może wydawać się bezpieczne, ma kilka luk w zabezpieczeniach:

Ze względu na te luki użycie kluczy współdzielonych do uwierzytelniania bezprzewodowego zostało w dużej mierze zastąpione bezpieczniejszymi metodami, takimi jak WPA2 (Wi-Fi Protected Access 2) i WPA3, które wykorzystują solidniejsze protokoły uwierzytelniania, takie jak EAP (Extensible Authentication Protocol). wraz z różnymi metodami szyfrowania w celu ochrony komunikacji bezprzewodowej.

Chociaż uwierzytelnianie za pomocą klucza współdzielonego było jedną z pierwszych metod stosowanych w sieciach Wi-Fi, jego ograniczenia w zakresie bezpieczeństwa doprowadziły do przyjęcia bardziej zaawansowanych i bezpiecznych technologii uwierzytelniania i szyfrowania.

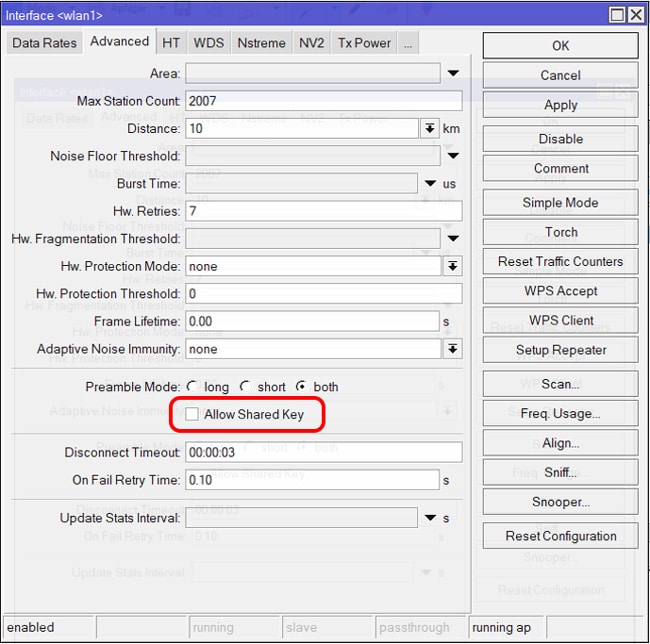

Opcja zezwolenia na klucz współdzielony w MikroTik RouterOS to ustawienie, które pozwala lub nie pozwala na użycie kluczy współdzielonych do uwierzytelniania bezprzewodowego. Klucze współdzielone, znane również jako WEP, to rodzaj starszego typu szyfrowania sieci bezprzewodowej, który jest uważany za niebezpieczny.

Opcja „Zezwalaj na klucz współdzielony” jest istotna podczas konfigurowania zabezpieczeń sieci bezprzewodowej w punkcie dostępowym MikroTik i odnosi się do tego, czy zezwolić na uwierzytelnianie za pomocą klucza współdzielonego w kontekście WEP lub WPA. Zaleca się jednak, jeśli to możliwe, stosowanie bardziej zaawansowanych i bezpiecznych metod bezpieczeństwa.

WEP (chroniony dostęp do Wi-Fi) Jest to pierwszy protokół bezpieczeństwa Wi-Fi. Wykorzystuje szyfrowanie RC4, które jest stosunkowo słabym algorytmem szyfrowania strumieniowego. 64-bitowe klucze WEP można złamać w ciągu kilku minut, a klucze 128-bitowe lub 256-bitowe można złamać w ciągu kilku godzin.

WPA (chroniony dostęp do Wi-Fi) to udoskonalenie protokołu WEP wykorzystujące szyfrowanie TKIP (Temporal Key Integrity Protocol). TKIP jest silniejszym algorytmem szyfrowania niż RC4, ale nadal jest podatny na ataki.

WPA2 (chroniony dostęp Wi-Fi 2) Jest to najnowsza wersja protokołu bezpieczeństwa Wi-Fi. Wykorzystuje szyfrowanie AES (Advanced Encryption Standard), które jest najsilniejszym algorytmem szyfrowania dostępnym dla Wi-Fi. WPA2 jest znacznie bezpieczniejszy niż WEP czy WPA i bardzo trudno go złamać.

Ogólnie rzecz biorąc, do ochrony sieci bezprzewodowej zaleca się używanie protokołu WPA2. Jest to najbezpieczniejszy dostępny protokół bezpieczeństwa i jest obsługiwany przez większość nowoczesnych urządzeń bezprzewodowych.

Característica | WEP | WPA | WPA2 |

Szyfrowanie | RC4 | TKIP lub AES | AES |

Długość klucza | 64, 128 lub 256 bitów | 80 lub 128 bity | 128 lub 256 bity |

Bezpieczeństwo | Niebezpieczny | Bezpieczniejsze niż WEP | Bezpieczniejsze niż WPA |

zgodność | Szeroki | Szeroki | Szeroki |

Trudność konfiguracji | Łatwy | Łatwy | Łatwy |

wymagania dotyczące przepustowości | Altos | Mediów | Mediów |

Materiały do kursu certyfikacyjnego MTCNA, zaktualizowane do wersji RouterOS v7

Materiały do kursu certyfikacyjnego MTCNA, zaktualizowane do wersji RouterOS v7

Av. Juan T. Marengo i J. Orrantia

Budynek Centrum Profesjonalnego, Biuro 507

Guayaquil. Ekwador

CP 090505

do naszych cotygodniowych biuletynów

Prawa autorskie © 2024 abcxperts.com – Wszelkie prawa zastrzeżone

40% zniżki na książki i pakiety książek MikroTik - Kod rabatowy: AN24-LIB Odrzuć

Skorzystaj z kodu rabatowego z okazji Dnia Trzech Króli!

Skorzystaj z sylwestrowego kodu rabatowego!

Skorzystaj z kodu rabatowego na Święta!!!

wszystkie kursy MikroTik OnLine

wszystkie kursy Akademii

wszystkie książki i pakiety książek MikroTik

Skorzystaj z kodów rabatowych na Cyber Tydzień!!!

wszystkie kursy MikroTik OnLine

wszystkie kursy Akademii

wszystkie książki i pakiety książek MikroTik

Skorzystaj z kodów rabatowych na Black Friday!!!

**Kody naliczane są w koszyku

Skorzystaj z kodów rabatowych na Halloween.

Kody naliczane są w koszyku

11% zniżki na wszystkie kursy MikroTik OnLine

11%

30% zniżki na wszystkie kursy Akademii

30%

25% zniżki na wszystkie książki i pakiety książek MikroTik

25%