(Livro) Networking with MikroTik RouterOS: Uma abordagem prática para compreender e implementar RouterOS

Material de estudo para o Curso de Certificação MTCNA, atualizado para RouterOS v7

O uso de chaves compartilhadas para autenticação sem fio é um método usado em redes Wi-Fi para verificar a identidade dos dispositivos que tentam se conectar a uma rede.

Este método baseia-se no conhecimento compartilhado de uma chave secreta entre o dispositivo que solicita a conexão (cliente) e o ponto de acesso (AP) ou roteador.

No final do artigo você encontrará um pequeno teste isso vai permitir a você avaliar o conhecimento adquirido nesta leitura

Aqui está uma explicação detalhada de como esse processo funciona:

Antes que qualquer autenticação possa ocorrer, tanto o ponto de acesso (AP) quanto os dispositivos clientes devem ter a mesma chave compartilhada configurada.

Esta chave é estabelecida pelo administrador da rede e deve ser inserida manualmente nas configurações do AP e em cada um dos dispositivos que desejam se conectar à rede.

O processo de autenticação de chave compartilhada normalmente segue estas etapas:

Embora a autenticação usando chaves compartilhadas possa parecer segura, ela apresenta diversas vulnerabilidades:

Devido a essas vulnerabilidades, o uso de chaves compartilhadas para autenticação sem fio foi amplamente substituído por métodos mais seguros, como WPA2 (Wi-Fi Protected Access 2) e WPA3, que utilizam protocolos de autenticação mais robustos, como EAP (Extensible Authentication Protocol). junto com uma variedade de métodos de criptografia para proteger as comunicações sem fio.

Embora a autenticação de chave compartilhada tenha sido um dos primeiros métodos utilizados em redes Wi-Fi, suas limitações de segurança levaram à adoção de tecnologias de autenticação e criptografia mais avançadas e seguras.

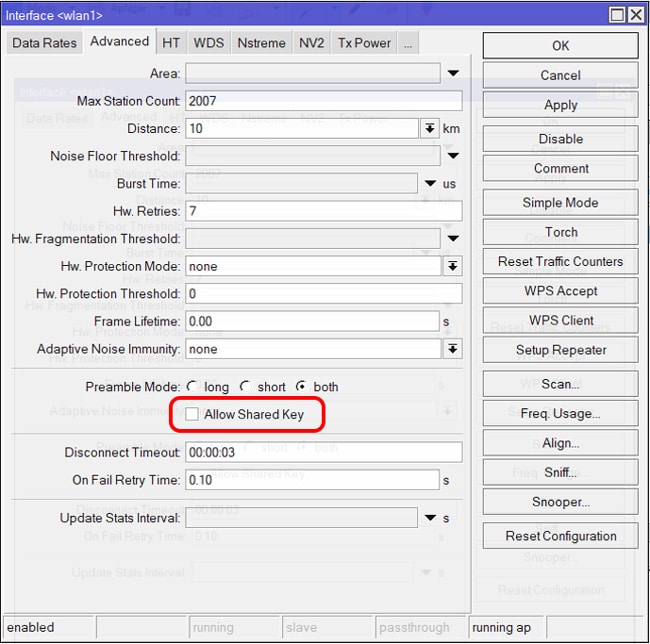

A opção permitir chave compartilhada no MikroTik RouterOS é uma configuração que permite ou não o uso de chaves compartilhadas para autenticação sem fio. As chaves compartilhadas, também conhecidas como WEP, são um tipo de criptografia de rede sem fio mais antiga considerada insegura.

A opção “Permitir chave compartilhada” é relevante ao configurar a segurança sem fio em um ponto de acesso MikroTik e refere-se a permitir ou não a autenticação de chave compartilhada no contexto de WEP ou WPA. No entanto, recomenda-se utilizar métodos de segurança mais avançados e seguros sempre que possível.

WEP (Acesso Wi-Fi Protegido) É o primeiro protocolo de segurança Wi-Fi. Ele usa criptografia RC4, que é um algoritmo de cifra de fluxo relativamente fraco. As chaves WEP de 64 bits podem ser quebradas em questão de minutos, e as chaves de 128 ou 256 bits podem ser quebradas em algumas horas.

WPA (acesso protegido por Wi-Fi) é um aprimoramento do WEP que usa criptografia TKIP (Temporal Key Integrity Protocol). O TKIP é um algoritmo de criptografia mais forte que o RC4, mas ainda é suscetível a ataques.

WPA2 (acesso protegido por Wi-Fi 2) É a versão mais recente do protocolo de segurança Wi-Fi. Ele usa criptografia AES (Advanced Encryption Standard), que é o algoritmo de criptografia mais forte disponível para Wi-Fi. WPA2 é muito mais seguro que WEP ou WPA e é muito difícil de quebrar.

Em geral, é recomendado usar WPA2 para proteger sua rede sem fio. É o protocolo de segurança mais seguro disponível e é compatível com a maioria dos dispositivos sem fio modernos.

Característica | WEP | WPA | WPA2 |

Encriptação | RC4 | TKIP ou AES | AES |

Comprimento da chave | 64, 128 ou 256 bits | 80 ou 128 bits | 128 ou 256 bits |

Segurança | Inseguro | Mais seguro que WEP | Mais seguro que WPA |

Compatibilidade | Ampla | Ampla | Ampla |

Dificuldade de configuração | Fácil | Fácil | Fácil |

requisitos de largura de banda | Altos | Medios | Medios |

Material de estudo para o Curso de Certificação MTCNA, atualizado para RouterOS v7

Material de estudo para o Curso de Certificação MTCNA, atualizado para RouterOS v7

Av. Juan T. Marengo e J. Orrantia

Edifício do Centro Profissional, Escritório 507

Guaiaquil. Equador

CP 090505

aos nossos boletins informativos semanais

Copyright © 2024 abcxperts.com – Todos os direitos reservados

40% de desconto em livros e pacotes de livros MikroTik - Código de desconto: AN24-LIB Descartar

Aproveite o código de desconto do Dia dos Reis Magos!

Aproveite o código de desconto de Réveillon!

Aproveite o código de desconto para o Natal!!!

todos os cursos MikroTik OnLine

todos os cursos da Academia

todos os livros e pacotes de livros MikroTik

Aproveite os códigos de desconto da Cyber Week!!!

todos os cursos MikroTik OnLine

todos os cursos da Academia

todos os livros e pacotes de livros MikroTik

Aproveite os códigos de desconto para Black Friday!!!

**Os códigos são aplicados no carrinho de compras

Aproveite os códigos de desconto para o Halloween.

Os códigos são aplicados no carrinho de compras

11% de desconto em todos os cursos MikroTik OnLine

11%

30% de desconto em todos os cursos da Academia

30%

25% de desconto em todos os livros e pacotes de livros MikroTik

25%