(Livro) Networking with MikroTik RouterOS: Uma abordagem prática para compreender e implementar RouterOS

Material de estudo para o Curso de Certificação MTCNA, atualizado para RouterOS v7

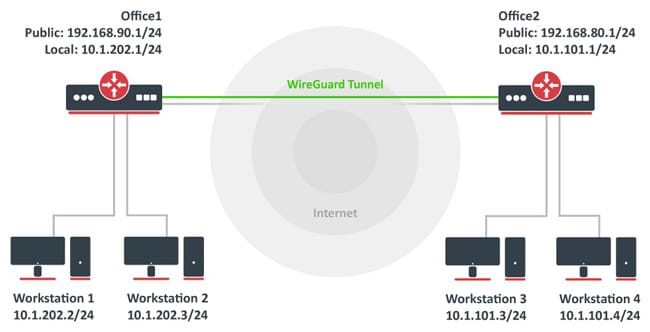

Uma das tecnologias VPN mais novas e promissoras é WireGuard, que ganhou reconhecimento pela sua simplicidade e eficiência em comparação com soluções tradicionais. MikroTik Router OS incorporado suporte para WireGuard, facilitando a implementação dessa tecnologia em diversos cenários.

No final do artigo você encontrará um pequeno teste isso vai permitir a você avaliar o conhecimento adquirido nesta leitura

WireGuard é um protocolo de tunelamento VPN de código aberto relativamente novo que se tornou muito popular nos últimos anos devido à sua simplicidade e eficiência. Ele foi projetado com foco na facilidade de configuração e manutenção, bem como no desempenho superior em comparação com tecnologias VPN mais antigas, como IPsec e OpenVPN.

A implantação do WireGuard no MikroTik RouterOS por meio da interface de linha de comando (CLI) pode ser feita seguindo estas etapas básicas.

Este exemplo fornece uma configuração simples para estabelecer um túnel VPN entre um servidor WireGuard no MikroTik e um cliente remoto. Lembre-se de adaptar configurações específicas, como endereços IP e chaves, ao seu próprio ambiente.

Certifique-se de que seu dispositivo MikroTik esteja atualizado e seja compatível com WireGuard. Para fazer isso, você pode verificar e atualizar sua versão do RouterOS no menu “Sistema” e “Pacotes” do WinBox ou através da CLI com o comando / verificação de atualização do pacote do sistema para atualizações e, em seguida, /instalação de atualização do pacote do sistema.

Gera um par de chaves (pública e privada) para o servidor e o cliente. No dispositivo MikroTik (servidor), utilize o seguinte comando para gerar as chaves:

/ferramenta geração de chave wireguard

/ferramenta impressão da chave wireguard

Configure a interface WireGuard no servidor MikroTik com a chave privada gerada e defina uma porta de escuta. Substitui CHAVE PRIVADA GERADA com sua chave privada real.

/interface wireguard adicionar nome=wg0 listen-port=51820 private-key=GENERATED-PRIVATE-KEY

Adiciona o dispositivo cliente como peer no servidor, especificando a chave pública do cliente e o endereço IP a ser atribuído ao cliente dentro do túnel VPN. Substitui CLIENTE-CHAVE PÚBLICA com a chave pública real do cliente e CLIENTE-IP com o endereço IP desejado para o cliente dentro da VPN.

/interface pares wireguard adicionam interface=wg0 public-key=CLIENT-PUBLIC-KEY endereço permitido=CLIENT-IP/32

Atribua um endereço IP à interface WireGuard no servidor e configure as rotas necessárias. Por exemplo, se você quiser que o servidor tenha o endereço 10.0.0.1 dentro do túnel VPN:

/endereço IP adicionar endereço=10.0.0.1/24 interface=wg0

Configure rotas, se necessário, dependendo da sua rede e de como você deseja que o tráfego flua através do túnel VPN.

Certifique-se de permitir o tráfego UDP para a porta WireGuard (padrão, 51820) no firewall MikroTik:

/ip filtro de firewall adicionar ação = aceitar cadeia = protocolo de entrada = porta udp = 51820

No dispositivo cliente, você precisará realizar uma configuração semelhante, incluindo a criação de uma interface WireGuard, geração de chaves (se ainda não tiver feito) e configuração desta interface com a chave privada do cliente e especificação do servidor MikroTik como seu peer com o público do servidor. chave.

Lembre-se que cada ambiente é único e essas etapas podem exigir adaptações. Além disso, é sempre importante considerar a segurança e a privacidade ao configurar VPNs, garantindo que apenas dispositivos autorizados possam se conectar.

A implementação do WireGuard no MikroTik RouterOS oferece vários benefícios, incluindo:

WireGuard no MikroTik RouterOS se adapta a uma ampla variedade de cenários, incluindo:

WireGuard no MikroTik RouterOS é uma solução VPN moderna, segura e eficiente que facilita a criação de redes privadas virtuais. Seu design simples, alto desempenho e forte segurança fazem dele uma escolha atraente para uma ampla variedade de aplicações, desde redes corporativas até acesso remoto de usuários individuais.

Se você valoriza simplicidade, eficiência e segurança em suas soluções VPN, o WireGuard no MikroTik RouterOS é uma opção que você definitivamente deve considerar.

Material de estudo para o Curso de Certificação MTCNA, atualizado para RouterOS v7

Material de estudo para o Curso de Certificação MTCRE, atualizado para RouterOS v7

Av. Juan T. Marengo e J. Orrantia

Edifício do Centro Profissional, Escritório 507

Guaiaquil. Equador

CP 090505

aos nossos boletins informativos semanais

Copyright © 2024 abcxperts.com – Todos os direitos reservados

40% de desconto em livros e pacotes de livros MikroTik - Código de desconto: AN24-LIB Descartar

Aproveite o código de desconto do Dia dos Reis Magos!

Aproveite o código de desconto de Réveillon!

Aproveite o código de desconto para o Natal!!!

todos os cursos MikroTik OnLine

todos os cursos da Academia

todos os livros e pacotes de livros MikroTik

Aproveite os códigos de desconto da Cyber Week!!!

todos os cursos MikroTik OnLine

todos os cursos da Academia

todos os livros e pacotes de livros MikroTik

Aproveite os códigos de desconto para Black Friday!!!

**Os códigos são aplicados no carrinho de compras

Aproveite os códigos de desconto para o Halloween.

Os códigos são aplicados no carrinho de compras

11% de desconto em todos os cursos MikroTik OnLine

11%

30% de desconto em todos os cursos da Academia

30%

25% de desconto em todos os livros e pacotes de livros MikroTik

25%