Libro Seguridad Avanzada RouterOS v7

Material de estudio para el Curso de Certificación MTCSE, actualizado a RouterOS v7

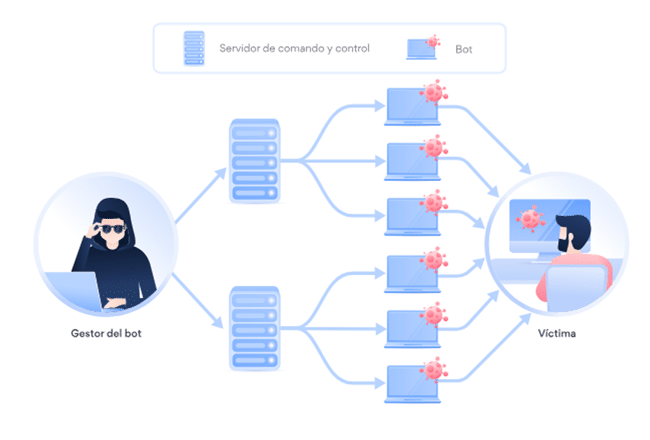

Un botnet es una red de dispositivos informáticos comprometidos que han sido infectados con malware y controlados de manera remota por un atacante o “botmaster”. Estos dispositivos comprometidos pueden incluir computadoras personales, servidores, dispositivos móviles e incluso dispositivos de Internet de las cosas (IoT) como cámaras de seguridad o enrutadores.

Al final del artículo encontrarás un pequeño test que te permitirá evaluar los conocimientos adquiridos en esta lectura

Cuando un dispositivo se ve comprometido por el malware de un botnet, se convierte en un “bot” o “zombie”. El botmaster utiliza un software especializado para controlar todos los bots en el botnet y coordinar sus acciones

Los bots pueden recibir instrucciones para realizar diversas actividades maliciosas, como enviar spam, lanzar ataques distribuidos de denegación de servicio (DDoS), robar información personal o financiera, distribuir más malware, participar en operaciones de fraude en línea, entre otros.

El control centralizado del botnet permite al botmaster enviar comandos a todos los dispositivos comprometidos al mismo tiempo, lo que les permite actuar en conjunto y ejecutar ataques a gran escala.

Software | Descripción | Características |

Zeus/Zbot | Un troyano bancario que infecta los sistemas y roba información financiera y credenciales de inicio de sesión. | Utiliza keyloggers para capturar datos de inicio de sesión y contraseñas. Puede evadir la detección antivirus y controlar sistemas. |

Mirai | Diseñado específicamente para infectar dispositivos IoT, como cámaras de seguridad y enrutadores, para formar botnets. | Realiza ataques DDoS masivos utilizando múltiples dispositivos IoT comprometidos. |

Necurs | Un botnet conocido por enviar correos no deseados y distribuir malware adicional, como ransomware y troyanos. | Utiliza técnicas avanzadas de evasión de detección y tiene una infraestructura de comando y control resiliente. |

Emotet | Un troyano bancario modular que se propaga a través de correos electrónicos de phishing y se utiliza para distribuir malware. | Puede descargar y ejecutar otros módulos de malware, robar datos y propagarse a través de la red. |

Andromeda/Gamarue | Un kit de herramientas de botnet que puede llevar a cabo diversas actividades maliciosas, como fraude en línea y DDoS. | Permite a los atacantes personalizar sus funcionalidades y se propaga a través de archivos adjuntos de correo electrónico infectados. |

Sality | Un virus que infecta archivos ejecutables de Windows y se propaga a través de redes locales y unidades extraíbles. | Realiza ataques DDoS, descarga malware adicional y roba información confidencial. |

Avalanche | Un conjunto de botnets utilizado para distribuir múltiples tipos de malware, como ransomware y troyanos. | Utiliza técnicas sofisticadas de evasión y tiene una infraestructura de comando y control altamente descentralizada. |

Puede que sea difícil para las víctimas identificar y detener los ataques, ya que provienen de múltiples ubicaciones y dispositivos diferentes. La creación y el control de un botnet generalmente se consideran ilegales y violaciones de la privacidad y seguridad de los usuarios.

Los botnets son una preocupación importante en el campo de la seguridad cibernética, y los esfuerzos se centran en detectar, desmantelar y prevenir la propagación de estos botnets, así como en proteger los dispositivos y educar a los usuarios sobre las mejores prácticas de seguridad en línea.

A continuación, se verá varias medidas de seguridad que se deben tener en cuenta para protegerse y reducir riesgos de Botnet.

Medidas de seguridad | Descripción |

Mantener sistemas actualizados | Instalar todas las actualizaciones de software y firmware en tus dispositivos para mitigar vulnerabilidades conocidas. |

Utilizar programas de seguridad | Instalar y mantener actualizado software antivirus y antimalware confiable en tus dispositivos. |

Fortalecer contraseñas | Utilizar contraseñas fuertes y únicas para todas las cuentas y dispositivos, evitando contraseñas predecibles o comunes. |

Tener cuidado al hacer clic | Evitar hacer clic en enlaces sospechosos o descargar archivos de fuentes no confiables. |

Cautela con correos de phishing | Prestar atención a los correos electrónicos de phishing y evitar proporcionar información personal o financiera a través de correos electrónicos no seguros. |

Configurar dispositivos y redes | Habilitar funciones de seguridad en dispositivos y redes, como firewalls y detección de intrusiones, y configurar contraseñas seguras para enrutadores y dispositivos de red. |

Evitar descargas de fuentes no confiables | Descargar software y archivos solo de fuentes confiables y evitar sitios web sospechosos o de dudosa reputación. |

Mantener conocimientos actualizados | Mantenerse informado sobre las últimas amenazas de seguridad cibernética y técnicas utilizadas por los botnets. Participar en capacitaciones y seguir consejos de seguridad. |

Realizar copias de seguridad | Realizar copias de seguridad regularmente de los datos importantes para poder recuperarlos en caso de infección o compromiso. |

Educar y promover concientización | Informar y educar a los usuarios sobre las amenazas de seguridad cibernética y promover prácticas seguras en el uso de la tecnología. |

Botnet | Sistema operativo | Dispositivo |

Conficker | Windows | Computadoras de escritorio, servidores |

Zeus | Windows | Computadoras de escritorio, servidores |

Mirai | Windows, Linux, IoT | Dispositivos IoT (cámaras, routers), servidores, computadoras de escritorio |

Bashlite | Linux | Servidores, dispositivos IoT |

Geinimi | Android | Dispositivos móviles (smartphones, tablets) |

Anubis | Android | Dispositivos móviles (smartphones, tablets) |

Mydoom | Windows | Computadoras de escritorio, servidores |

Sality | Windows | Computadoras de escritorio, servidores |

Qbot | Windows | Computadoras de escritorio, servidores |

Emotet | Windows | Computadoras de escritorio, servidores |

Methbot | Windows, Linux | Servidores, computadoras de escritorio |

Stuxnet | Windows | Sistemas industriales |

Andromeda/Gamarue | Windows | Computadoras de escritorio, servidores |

Trickbot | Windows | Computadoras de escritorio, servidores |

WannaCry | Windows | Computadoras de escritorio, servidores |

Material de estudio para el Curso de Certificación MTCSE, actualizado a RouterOS v7

Dime tu objetivo

Dime tu objetivo y te recomiendo el curso correcto.

Elige una opción

Tu opinión nos ayuda a mejorar

Tu asistente virtual de AcademyXperts

Ingresa tus datos para continuar

Nuestros horarios son de Lunes a Viernes de 9:00 AM a 6:00 PM.

1 comentario en “Qué es un Botnet”

Muy buen texto Kevin. Es una de las mejores guías para entender los botnets que he visto. El cuestionario es fenomenal. Hasta lo voy a considerar para agregarlo a mi Guía de Ciberseguridad para pymes.