(หนังสือ) การสร้างเครือข่ายด้วย MikroTik RouterOS: แนวทางปฏิบัติเพื่อทำความเข้าใจและใช้งาน RouterOS

เอกสารการศึกษาสำหรับหลักสูตรการรับรอง MTCNA อัปเดตเป็น RouterOS v7

การใช้คีย์ที่ใช้ร่วมกันสำหรับการรับรองความถูกต้องแบบไร้สายเป็นวิธีการที่ใช้ในเครือข่าย Wi-Fi เพื่อตรวจสอบข้อมูลประจำตัวของอุปกรณ์ที่พยายามเชื่อมต่อกับเครือข่าย

วิธีการนี้ขึ้นอยู่กับความรู้ที่ใช้ร่วมกันเกี่ยวกับรหัสลับระหว่างอุปกรณ์ที่ร้องขอการเชื่อมต่อ (ไคลเอนต์) และจุดเข้าใช้งาน (AP) หรือเราเตอร์

ในตอนท้ายของบทความคุณจะพบกับสิ่งเล็ก ๆ น้อย ๆ ทดสอบ ที่จะช่วยให้คุณ ประเมิน ความรู้ที่ได้รับจากการอ่านครั้งนี้

ต่อไปนี้เป็นคำอธิบายโดยละเอียดเกี่ยวกับวิธีการทำงานของกระบวนการนี้:

ก่อนที่จะดำเนินการรับรองความถูกต้อง ทั้งจุดเข้าใช้งาน (AP) และอุปกรณ์ไคลเอนต์จะต้องมีการกำหนดค่าคีย์ที่ใช้ร่วมกันเหมือนกัน

คีย์นี้สร้างขึ้นโดยผู้ดูแลระบบเครือข่าย และต้องป้อนด้วยตนเองในการกำหนดค่า AP และในอุปกรณ์แต่ละเครื่องที่ต้องการเชื่อมต่อกับเครือข่าย

โดยทั่วไปกระบวนการรับรองความถูกต้องของคีย์ที่ใช้ร่วมกันจะทำตามขั้นตอนเหล่านี้:

แม้ว่าการตรวจสอบสิทธิ์โดยใช้คีย์ที่ใช้ร่วมกันอาจดูปลอดภัย แต่ก็มีช่องโหว่หลายประการ:

เนื่องจากช่องโหว่เหล่านี้ การใช้คีย์ที่ใช้ร่วมกันสำหรับการตรวจสอบความถูกต้องแบบไร้สายจึงถูกแทนที่ด้วยวิธีการที่ปลอดภัยมากขึ้น เช่น WPA2 (Wi-Fi Protected Access 2) และ WPA3 ซึ่งใช้โปรโตคอลการตรวจสอบความถูกต้องที่มีประสิทธิภาพมากขึ้น เช่น EAP (Extensible Authentication Protocol) พร้อมด้วยวิธีการเข้ารหัสที่หลากหลายเพื่อปกป้องการสื่อสารไร้สาย

แม้ว่าการตรวจสอบสิทธิ์คีย์ที่ใช้ร่วมกันเป็นหนึ่งในวิธีแรกๆ ที่ใช้ในเครือข่าย Wi-Fi แต่ข้อจำกัดด้านความปลอดภัยได้นำไปสู่การนำเทคโนโลยีการตรวจสอบสิทธิ์และการเข้ารหัสขั้นสูงและปลอดภัยมาใช้

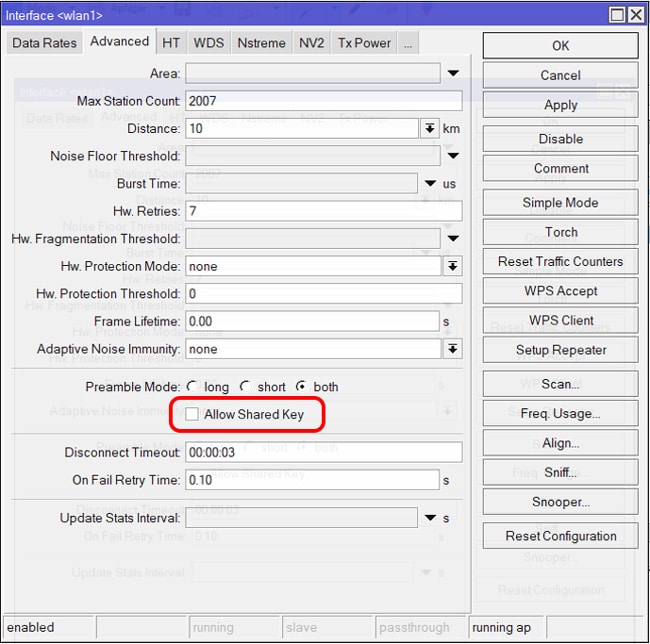

ตัวเลือก Allow-shared-key ใน MikroTik RouterOS คือการตั้งค่าที่อนุญาตหรือไม่อนุญาตให้ใช้คีย์ที่ใช้ร่วมกันสำหรับการรับรองความถูกต้องแบบไร้สาย คีย์ที่ใช้ร่วมกันหรือที่เรียกว่า WEP เป็นการเข้ารหัสเครือข่ายไร้สายแบบเก่าที่ถือว่าไม่ปลอดภัย

ตัวเลือก "อนุญาตคีย์ที่ใช้ร่วมกัน" มีความเกี่ยวข้องเมื่อกำหนดค่าความปลอดภัยไร้สายบนจุดเชื่อมต่อ MikroTik และอ้างถึงว่าจะอนุญาตหรือไม่อนุญาตการตรวจสอบสิทธิ์คีย์ที่ใช้ร่วมกันในบริบทของ WEP หรือ WPA อย่างไรก็ตาม ขอแนะนำให้ใช้วิธีการรักษาความปลอดภัยขั้นสูงและปลอดภัยมากขึ้นทุกครั้งที่เป็นไปได้

WEP (การเข้าถึงแบบป้องกัน Wi-Fi) เป็นโปรโตคอลความปลอดภัย Wi-Fi แรก ใช้การเข้ารหัส RC4 ซึ่งเป็นอัลกอริธึมการเข้ารหัสสตรีมที่ค่อนข้างอ่อนแอ คีย์ WEP 64 บิตสามารถถอดรหัสได้ในเวลาไม่กี่นาที และคีย์ 128 บิตหรือ 256 บิตสามารถถอดรหัสได้ภายในไม่กี่ชั่วโมง

WPA (การเข้าถึงแบบป้องกัน Wi-Fi) เป็นการเพิ่มประสิทธิภาพให้กับ WEP ที่ใช้การเข้ารหัส TKIP (Temporal Key Integrity Protocol) TKIP เป็นอัลกอริธึมการเข้ารหัสที่แข็งแกร่งกว่า RC4 แต่ก็ยังเสี่ยงต่อการถูกโจมตีได้

WPA2 (Wi-Fi ป้องกันการเข้าถึง 2) เป็นโปรโตคอลความปลอดภัย Wi-Fi เวอร์ชันล่าสุด ใช้การเข้ารหัส AES (Advanced Encryption Standard) ซึ่งเป็นอัลกอริธึมการเข้ารหัสที่แข็งแกร่งที่สุดสำหรับ Wi-Fi WPA2 มีความปลอดภัยมากกว่า WEP หรือ WPA มากและถอดรหัสได้ยากมาก

โดยทั่วไป ขอแนะนำให้ใช้ WPA2 เพื่อปกป้องเครือข่ายไร้สายของคุณ เป็นโปรโตคอลความปลอดภัยที่ปลอดภัยที่สุด และได้รับการสนับสนุนจากอุปกรณ์ไร้สายที่ทันสมัยที่สุด

Característica | WEP | WPA | WPA2 |

การเข้ารหัสลับ | RC4 | TKIP หรือ AES | AES |

ความยาวคีย์ | 64, 128 หรือ 256 บิต | 80 หรือ 128 บิต | 128 หรือ 256 บิต |

ความปลอดภัย | ไม่ปลอดภัย | ปลอดภัยกว่า WEP | ปลอดภัยกว่า WPA |

ความเข้ากันได้ | กว้าง | กว้าง | กว้าง |

ความยากในการกำหนดค่า | ง่าย | ง่าย | ง่าย |

ข้อกำหนดแบนด์วิดท์ | Altos | Medios | Medios |

เอกสารการศึกษาสำหรับหลักสูตรการรับรอง MTCNA อัปเดตเป็น RouterOS v7

เอกสารการศึกษาสำหรับหลักสูตรการรับรอง MTCNA อัปเดตเป็น RouterOS v7

Av. Juan T. Marengo และ J. Orrantia

อาคารศูนย์วิชาชีพ ออฟฟิศ 507

กวายากิล. เอกวาดอร์

CP 090505

ไปยังจดหมายข่าวรายสัปดาห์ของเรา

ลิขสิทธิ์ © 2024 abcxperts.com – สงวนลิขสิทธิ์

ส่วนลด 40% บนหนังสือ MikroTik และชุดหนังสือ - รหัสส่วนลด: AN24-LIB ทิ้ง

ใช้ประโยชน์จากรหัสส่วนลด Three Kings Day!

ใช้ประโยชน์จากโค้ดส่วนลดส่งท้ายปีเก่า!

รับโค้ดส่วนลดรับคริสต์มาส!!!

หลักสูตร MikroTik Online ทั้งหมด

หลักสูตรของ Academy ทั้งหมด

หนังสือ MikroTik และชุดหนังสือทั้งหมด

รับสิทธิ์โค้ดส่วนลด Cyber Week!!!

หลักสูตร MikroTik Online ทั้งหมด

หลักสูตรของ Academy ทั้งหมด

หนังสือ MikroTik และชุดหนังสือทั้งหมด

ใช้ประโยชน์จากโค้ดส่วนลดสำหรับ Black Friday!!!

**รหัสจะถูกใช้ในตะกร้าสินค้า

ใช้ประโยชน์จากรหัสส่วนลดสำหรับวันฮาโลวีน

รหัสจะถูกนำไปใช้ในตะกร้าสินค้า

ส่วนลด 11% สำหรับทุกหลักสูตร MikroTik OnLine

11%

ส่วนลด 30% สำหรับทุกหลักสูตรของ Academy

30%

ส่วนลด 25% สำหรับหนังสือและชุดหนังสือของ MikroTik ทั้งหมด

25%