(Aklat) Networking sa MikroTik RouterOS: Isang Praktikal na Diskarte sa Pag-unawa at Pagpapatupad ng RouterOS

Pag-aaral ng materyal para sa MTCNA Certification Course, na-update sa RouterOS v7

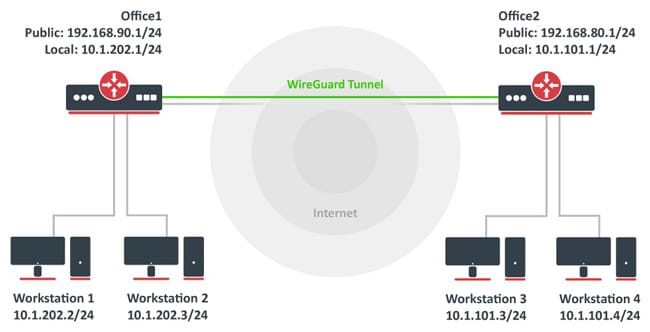

Ang isa sa mga pinakabago at pinaka-promising na teknolohiya ng VPN ay WireGuard, na nakakuha ng pagkilala sa pagiging simple at kahusayan nito kumpara sa mga tradisyonal na solusyon. MikroTik RouterOS isinasama suporta para sa WireGuard, na ginagawang mas madaling ipatupad ang teknolohiyang ito sa iba't ibang mga sitwasyon.

Sa dulo ng artikulo ay makikita mo ang isang maliit pagsusulit papayagan ka nito suriin ang kaalamang natamo sa pagbasang ito

Ang WireGuard ay isang medyo bago, open source VPN tunneling protocol na naging napakapopular sa mga nagdaang taon dahil sa pagiging simple at kahusayan nito. Dinisenyo ito na may pagtuon sa kadalian ng pag-setup at pagpapanatili, pati na rin ang mahusay na pagganap kumpara sa mas lumang mga teknolohiya ng VPN tulad ng IPsec at OpenVPN.

Ang pag-deploy ng WireGuard sa MikroTik RouterOS sa pamamagitan ng command line interface (CLI) ay maaaring gawin sa pamamagitan ng pagsunod sa mga pangunahing hakbang na ito.

Ang halimbawang ito ay nagbibigay ng isang simpleng configuration upang magtatag ng VPN tunnel sa pagitan ng isang WireGuard server sa MikroTik at isang malayuang kliyente. Tandaang iangkop ang mga partikular na setting, gaya ng mga IP address at key, sa sarili mong kapaligiran.

Tiyaking na-update ang iyong MikroTik device at sinusuportahan ang WireGuard. Upang gawin ito, maaari mong suriin at i-update ang iyong bersyon ng RouterOS mula sa menu na "System" at "Packages" sa WinBox o sa pamamagitan ng CLI gamit ang command. /system package update check-for-updates at pagkatapos ay / pag-install ng pag-update ng package ng system.

Bumubuo ng key pair (pampubliko at pribado) para sa server at client. Sa MikroTik device (server), gamitin ang sumusunod na command upang makabuo ng mga key:

/tool wireguard key bumuo

/tool wireguard key print

I-configure ang interface ng WireGuard sa MikroTik server gamit ang nabuong pribadong key at tukuyin ang isang listening port. Pinapalitan GENERATED-PRIVATE-KEY gamit ang iyong tunay na pribadong key.

/interface wireguard add name=wg0 listen-port=51820 private-key=GENERATED-PRIVATE-KEY

Idinaragdag ang device ng kliyente bilang isang peer sa server, na tinutukoy ang pampublikong key ng kliyente at ang IP address na itatalaga sa kliyente sa loob ng VPN tunnel. Pinapalitan CLIENT-PUBLIC-KEY gamit ang tunay na pampublikong susi ng kliyente at CLIENT-IP gamit ang nais na IP address para sa kliyente sa loob ng VPN.

/interface wireguard peers magdagdag ng interface=wg0 public-key=CLIENT-PUBLIC-KEY allowed-address=CLIENT-IP/32

Magtalaga ng IP address sa interface ng WireGuard sa server at i-configure ang mga kinakailangang ruta. Halimbawa, kung gusto mong magkaroon ng address ang server 10.0.0.1 sa loob ng VPN tunnel:

/ip address add address=10.0.0.1/24 interface=wg0

I-configure ang mga ruta kung kinakailangan, depende sa iyong network at kung paano mo gustong dumaloy ang trapiko sa VPN tunnel.

Tiyaking payagan ang trapiko ng UDP para sa WireGuard port (default, 51820) sa MikroTik firewall:

/ip firewall filter add action=accept chain=input protocol=udp port=51820

Sa client device, kakailanganin mong magsagawa ng katulad na configuration, kabilang ang paglikha ng WireGuard interface, pagbuo ng mga key (kung hindi pa tapos), at pag-configure ng interface na ito gamit ang pribadong key ng kliyente at pagtukoy sa MikroTik server bilang iyong peer sa publiko ng server susi.

Tandaan na ang bawat kapaligiran ay natatangi, at ang mga hakbang na ito ay maaaring mangailangan ng mga adaptasyon. Bukod pa rito, palaging mahalagang isaalang-alang ang seguridad at privacy kapag nagse-set up ng mga VPN, na tinitiyak na ang mga awtorisadong device lang ang makakakonekta.

Ang pagpapatupad ng WireGuard sa MikroTik RouterOS ay nag-aalok ng maraming benepisyo, kabilang ang:

Ang WireGuard sa MikroTik RouterOS ay umaangkop sa iba't ibang uri ng mga sitwasyon, kabilang ang:

Ang WireGuard sa MikroTik RouterOS ay isang moderno, secure at mahusay na solusyon sa VPN na nagpapadali sa paglikha ng mga virtual na pribadong network. Ang simpleng disenyo nito, mataas na pagganap, at malakas na seguridad ay ginagawa itong isang kaakit-akit na pagpipilian para sa iba't ibang uri ng mga application, mula sa mga network ng enterprise hanggang sa indibidwal na malayuang pag-access ng user.

Kung pinahahalagahan mo ang pagiging simple, kahusayan, at seguridad sa iyong mga solusyon sa VPN, ang WireGuard sa MikroTik RouterOS ay isang opsyon na dapat mong isaalang-alang.

Pag-aaral ng materyal para sa MTCNA Certification Course, na-update sa RouterOS v7

Pag-aaral ng materyal para sa MTCRE Certification Course, na-update sa RouterOS v7

Av. Juan T. Marengo at J. Orrantia

Professional Center Building, Office 507

Guayaquil. Ecuador

CP 090505

sa aming lingguhang mga newsletter

Copyright © 2024 abcxperts.com – All Rights Reserved

40% na diskwento sa MikroTik na mga libro at mga book pack - Discount Code: AN24-LIB Itapon

Samantalahin ang Three Kings Day discount code!

Samantalahin ang discount code ng Bisperas ng Bagong Taon!

Samantalahin ang discount code para sa Pasko!!!

lahat ng MikroTik OnLine courses

lahat ng kurso sa Academy

lahat ng MikroTik Books at Book Packs

Samantalahin ang mga discount code para sa Cyber Week!!!

lahat ng MikroTik OnLine courses

lahat ng kurso sa Academy

lahat ng MikroTik Books at Book Packs

Samantalahin ang mga discount code para sa Black Friday!!!

**Ang mga code ay inilapat sa shopping cart

Samantalahin ang mga discount code para sa Halloween.

Inilapat ang mga code sa shopping cart

11% discount sa lahat ng MikroTik OnLine courses

11%

30% na diskwento sa lahat ng kurso sa Academy

30%

25% na diskwento sa lahat ng MikroTik Books at Book Packs

25%