Libro Ruteo Avanzado RouterOS v7

Material de estudio para el Curso de Certificación MTCRE, actualizado a RouterOS v7

UPnP (Universal Plug and Play) es un conjunto de protocolos de red que permiten a dispositivos en una red descubrir y comunicarse entre sí de manera automática y sin intervención del usuario.

UPnP se utiliza comúnmente en entornos domésticos para simplificar la configuración y la conectividad de dispositivos, como impresoras, cámaras IP, consolas de juegos y otros dispositivos multimedia.

Al final del artículo encontrarás un pequeño test que te permitirá evaluar los conocimientos adquiridos en esta lectura

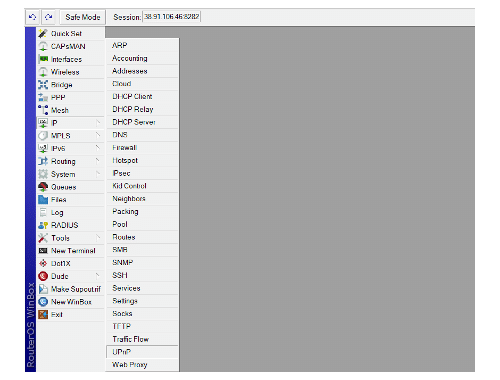

En el caso de MikroTik, UPnP puede ser habilitado en el router para permitir que los dispositivos de la red local abran automáticamente los puertos necesarios en el router para ciertos servicios y aplicaciones.

Esto puede ser útil para aplicaciones como juegos en línea, servicios de voz sobre IP (VoIP) y otras aplicaciones que requieren una conexión desde el exterior de la red.

Para configurar UPnP en MikroTik, debe habilitar el servicio UPnP. Esto se puede hacer con el comando:

/ip upnp set enabled=yes

Una vez que haya habilitado el servicio UPnP, los dispositivos que lo admitan podrán solicitar la redirección de puertos al router. El router analizará la solicitud y, si es válida, abrirá los puertos necesarios.

UPnP es una herramienta útil que puede simplificar la configuración de dispositivos en redes domésticas y empresariales. Sin embargo, es importante tener en cuenta que UPnP puede representar una amenaza para la seguridad de la red.

Los atacantes pueden aprovechar UPnP para obtener acceso a dispositivos en la red. Por lo tanto, se recomienda configurar UPnP con precaución y solo para dispositivos de confianza.

Sin embargo, aunque UPnP puede simplificar la configuración de la red para algunos usuarios, también presenta riesgos de seguridad.

La apertura automática de puertos mediante UPnP puede ser aprovechada por malware u otros programas maliciosos para abrir puertos sin el conocimiento del usuario, lo que podría comprometer la seguridad de la red.

Es importante tener en cuenta los riesgos de seguridad al habilitar UPnP y considerar si es realmente necesario para las aplicaciones que estás utilizando.

Algunos usuarios prefieren deshabilitar UPnP y configurar manualmente los reenvíos de puertos en el router para tener un mayor control sobre la seguridad de la red.

Ventajas | Desventajas | Ataques |

Simplifica la configuración de dispositivos | Puede representar una amenaza para la seguridad de la red | Ataques de fuerza bruta, ataques de puertos abiertos, ataques de malware |

Permite el acceso a Internet a dispositivos que lo requieran | Puede permitir que dispositivos no autorizados accedan a la red | Ataques de suplantación de identidad, ataques de botnet |

Reduce la necesidad de configurar reglas de redirección de puertos manualmente | Puede generar tráfico innecesario en la red | Ataques de denegación de servicio |

UPnP tiene varias ventajas, entre las que se incluyen:

UPnP también tiene algunas desventajas, entre las que se incluyen:

Los atacantes pueden aprovechar las vulnerabilidades de UPnP para realizar varios tipos de ataques, entre los que se incluyen:

Para minimizar los riesgos asociados con UPnP, se recomienda seguir las siguientes recomendaciones de seguridad:

Material de estudio para el Curso de Certificación MTCRE, actualizado a RouterOS v7

Dime tu objetivo

Dime tu objetivo y te recomiendo el curso correcto.

Elige una opción

Tu opinión nos ayuda a mejorar

Tu asistente virtual de AcademyXperts

Ingresa tus datos para continuar

Nuestros horarios son de Lunes a Viernes de 9:00 AM a 6:00 PM.