(Sách) Kết nối mạng với MikroTik RouterOS: Cách tiếp cận thực tế để hiểu và triển khai RouterOS

Tài liệu học Khóa học Chứng chỉ MTCNA, được cập nhật lên RouterOS v7

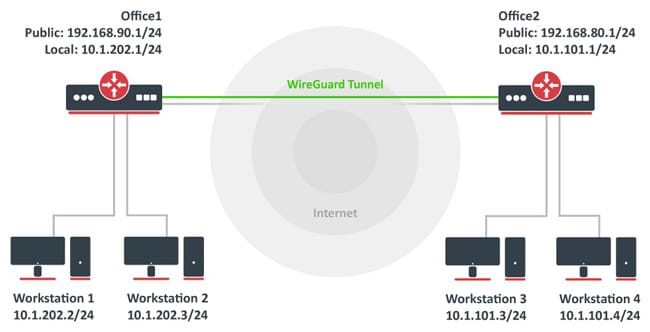

Một trong những công nghệ VPN mới nhất và hứa hẹn nhất là Dây bảo vệ, đã được công nhận vì tính đơn giản và hiệu quả so với các giải pháp truyền thống. Hệ điều hành bộ định tuyến MikroTik kết hợp hỗ trợ cho WireGuard, giúp việc triển khai công nghệ này trong nhiều tình huống khác nhau trở nên dễ dàng hơn.

Ở cuối bài viết, bạn sẽ tìm thấy một phần nhỏ thử nghiệm điều đó sẽ cho phép bạn đánh giá kiến thức thu được trong bài đọc này

WireGuard là một giao thức đường hầm VPN mã nguồn mở tương đối mới đã trở nên rất phổ biến trong những năm gần đây do tính đơn giản và hiệu quả của nó. Nó được thiết kế tập trung vào việc dễ dàng thiết lập và bảo trì cũng như hiệu suất vượt trội so với các công nghệ VPN cũ hơn như IPsec và OpenVPN.

Việc triển khai WireGuard trên MikroTik RouterOS thông qua giao diện dòng lệnh (CLI) có thể được thực hiện bằng cách làm theo các bước cơ bản sau.

Ví dụ này cung cấp cấu hình đơn giản để thiết lập đường hầm VPN giữa máy chủ WireGuard trên MikroTik và máy khách từ xa. Hãy nhớ điều chỉnh các cài đặt cụ thể, chẳng hạn như địa chỉ IP và khóa, cho phù hợp với môi trường của riêng bạn.

Đảm bảo thiết bị MikroTik của bạn được cập nhật và hỗ trợ WireGuard. Để thực hiện việc này, bạn có thể kiểm tra và cập nhật phiên bản RouterOS của mình từ menu “Hệ thống” và “Gói” trong WinBox hoặc thông qua CLI bằng lệnh /kiểm tra cập nhật gói hệ thống và sau đó /cài đặt cập nhật gói hệ thống.

Tạo cặp khóa (công khai và riêng tư) cho máy chủ và máy khách. Trên thiết bị MikroTik (máy chủ), sử dụng lệnh sau để tạo khóa:

/công cụ tạo khóa wireguard

/công cụ in khóa wireguard

Định cấu hình giao diện WireGuard trên máy chủ MikroTik bằng khóa riêng được tạo và xác định cổng nghe. Thay thế TẠO-RIÊNG-KEY bằng khóa riêng thực sự của bạn.

/interface wireguard thêm tên=wg0 listen-port=51820 Private-key=GENERATED-PRIVATE-KEY

Thêm thiết bị khách làm thiết bị ngang hàng trên máy chủ, chỉ định khóa chung của máy khách và địa chỉ IP sẽ được gán cho máy khách trong đường hầm VPN. Thay thế KHÁCH HÀNG-PUBLIC-KEY với khóa công khai thực sự của khách hàng và KHÁCH HÀNG-IP với địa chỉ IP mong muốn cho máy khách trong VPN.

/giao diện wireguard ngang hàng thêm giao diện=wg0 public-key=CLIENT-PUBLIC-KEY allow-address=CLIENT-IP/32

Gán địa chỉ IP cho giao diện WireGuard trên máy chủ và định cấu hình các tuyến cần thiết. Ví dụ: nếu bạn muốn máy chủ có địa chỉ 10.0.0.1 bên trong đường hầm VPN:

/địa chỉ ip thêm địa chỉ=10.0.0.1/24 giao diện=wg0

Định cấu hình các tuyến nếu cần, tùy thuộc vào mạng của bạn và cách bạn muốn lưu lượng truy cập đi qua đường hầm VPN.

Đảm bảo cho phép lưu lượng UDP cho cổng WireGuard (mặc định, 51820) trên tường lửa MikroTik:

/bộ lọc tường lửa ip thêm hành động=chấp nhận chuỗi=giao thức đầu vào=udp port=51820

Trên thiết bị khách, bạn sẽ cần thực hiện cấu hình tương tự, bao gồm tạo giao diện WireGuard, tạo khóa (nếu chưa được thực hiện) và định cấu hình giao diện này bằng khóa riêng của máy khách và chỉ định máy chủ MikroTik là máy ngang hàng của bạn với máy chủ công khai chìa khóa.

Hãy nhớ rằng mỗi môi trường là duy nhất và các bước này có thể yêu cầu điều chỉnh. Ngoài ra, điều quan trọng là phải xem xét tính bảo mật và quyền riêng tư khi thiết lập VPN, đảm bảo chỉ những thiết bị được ủy quyền mới có thể kết nối.

Việc triển khai WireGuard trên MikroTik RouterOS mang lại nhiều lợi ích, bao gồm:

WireGuard trên MikroTik RouterOS thích ứng với nhiều tình huống khác nhau, bao gồm:

WireGuard trên MikroTik RouterOS là giải pháp VPN hiện đại, an toàn và hiệu quả giúp dễ dàng tạo mạng riêng ảo. Thiết kế đơn giản, hiệu suất cao và khả năng bảo mật mạnh mẽ khiến nó trở thành lựa chọn hấp dẫn cho nhiều ứng dụng, từ mạng doanh nghiệp đến truy cập từ xa của người dùng cá nhân.

Nếu bạn coi trọng sự đơn giản, hiệu quả và bảo mật trong các giải pháp VPN của mình thì WireGuard trên MikroTik RouterOS là một lựa chọn mà bạn chắc chắn nên xem xét.

Tài liệu học Khóa học Chứng chỉ MTCNA, được cập nhật lên RouterOS v7

Tài liệu học Khóa học Chứng chỉ MTCRE, được cập nhật lên RouterOS v7

Av. Juan T. Marengo và J. Orrantia

Tòa nhà Trung tâm Chuyên nghiệp, Văn phòng 507

Guayaquil. Ecuador

CP 090505

tới bản tin hàng tuần của chúng tôi

Bản quyền © 2024 abcxperts.com – Bảo lưu mọi quyền

Giảm giá 40 trên sách và gói sách MikroTik - Mã giảm giá: AN24-LIB Vứt bỏ

Tận dụng mã giảm giá Ngày Ba Vua!

Tận dụng mã giảm giá đêm giao thừa!

Tận dụng mã giảm giá cho Giáng sinh!!!

tất cả các khóa học trực tuyến của MikroTik

tất cả các khóa học của Học viện

tất cả sách và gói sách MikroTik

Tận dụng mã giảm giá cho Tuần lễ điện tử!!!

tất cả các khóa học trực tuyến của MikroTik

tất cả các khóa học của Học viện

tất cả sách và gói sách MikroTik

Tận dụng mã giảm giá cho Thứ Sáu Đen !!!

**Mã được áp dụng trong giỏ hàng

Tận dụng mã giảm giá cho Halloween.

Mã được áp dụng trong giỏ hàng

Giảm giá 11% cho tất cả các khóa học MikroTik OnLine

11%

Giảm 30% cho tất cả các khóa học tại Học viện

30%

Giảm giá 25% cho tất cả Sách và Gói sách MikroTik

25%