A nivel de ciberseguridad, ¿qué herramientas debería de conocer un BlueTeam?

- Mauro Escalante

- No hay comentarios

- Comparte este artículo

Qué es un Blue Team

Un BlueTeam, también conocido como equipo de defensa cibernética, es responsable de proteger los sistemas y datos de una organización contra amenazas cibernéticas.

Un equipo Blue Team de ciberseguridad debe tener conocimientos y experiencia en el uso de diversas herramientas y tecnologías para mejorar la seguridad de una organización.

Al final del artículo encontrarás un pequeño test que te permitirá evaluar los conocimientos adquiridos en esta lectura

Herramientas

A continuación, se presentan algunas de las herramientas comunes que un equipo Blue Team debería conocer:

1. Sistemas de gestión de información y eventos de seguridad (SIEM)

Estas plataformas permiten recopilar, correlacionar y analizar registros y eventos de seguridad de múltiples fuentes para identificar patrones y detectar posibles amenazas.

2. Herramientas de detección de intrusiones (IDS/IPS)

Estas herramientas supervisan el tráfico de red y los sistemas en busca de actividades sospechosas, o pueden detectar y bloquear intentos de intrusiones en tiempo real.

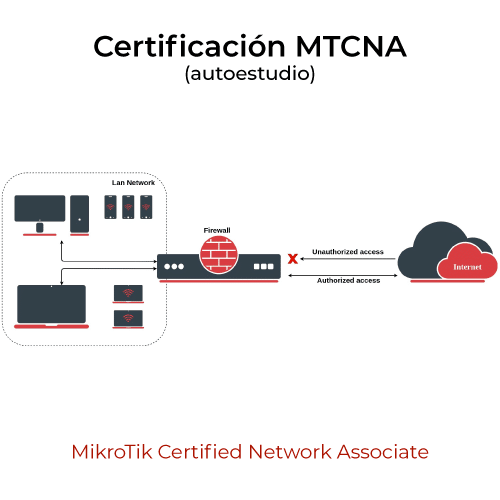

3. Firewalls de próxima generación (NGFW)

Los NGFW combinan funcionalidades de firewall tradicionales con capacidades avanzadas, como inspección profunda de paquetes, prevención de intrusiones y filtrado de contenido. Son esenciales para proteger los perímetros de red y aplicar políticas de seguridad.

4. Soluciones de prevención y protección de endpoint

Estas soluciones protegen los dispositivos finales, como computadoras y servidores, contra amenazas como malware, ransomware y exploits. Pueden incluir antivirus, antimalware, cortafuegos personales y herramientas de detección de comportamiento anómalo.

5. Herramientas de análisis de vulnerabilidades

Estas herramientas escanean y evalúan los sistemas en busca de posibles vulnerabilidades y debilidades de seguridad. Proporcionan información sobre parches faltantes, configuraciones inseguras y otras áreas que requieren atención.

6. Herramientas de análisis forense

Estas herramientas permiten realizar investigaciones y análisis forenses en caso de incidentes de seguridad. Ayudan a recolectar y analizar evidencia digital, identificar la causa raíz de los incidentes y tomar medidas correctivas.

7. Herramientas de inteligencia de amenazas

Estas herramientas recopilan, analizan y comparten información sobre las últimas amenazas y tácticas utilizadas por los Ayudan a mantenerse actualizado sobre las tendencias en ciberseguridad y permiten una respuesta más proactiva ante las amenazas emergentes.

8. Soluciones de autenticación multifactor (MFA)

Estas soluciones refuerzan la seguridad de las cuentas de usuario al requerir múltiples factores de autenticación, como contraseñas, tokens físicos o aplicaciones móviles. Ayudan a prevenir el acceso no autorizado a los sistemas y aplicaciones.

9. Sistemas de prevención de pérdida de datos (DLP)

Los DLP ayudan a proteger la información confidencial al controlar, detectar y prevenir la filtración de datos sensibles fuera de la red corporativa.

10. Sistemas de gestión de parches

Estas herramientas ayudan a mantener los sistemas actualizados con los últimos parches y actualizaciones de seguridad. Ayudan a cerrar las brechas conocidas que podrían ser explotadas por los atacantes.

11. Herramientas de monitorización de red y sistemas

Estas herramientas permiten supervisar y registrar actividades en la red y los sistemas. Ayudan a detectar anomalías, comportamientos inusuales o actividades sospechosas que podrían indicar un ataque.

12. Sistemas de gestión de accesos e identidades (IAM)

Los IAM gestionan los derechos y permisos de acceso de los usuarios a los sistemas y recursos. Ayudan a garantizar que solo las personas autorizadas tengan acceso a la información y los sistemas críticos.

13. Herramientas de análisis de comportamiento de usuarios (UBA)

Estas herramientas analizan los patrones de comportamiento de los usuarios para detectar actividades sospechosas o anómalas que podrían indicar un compromiso de seguridad.

14. Herramientas de análisis de tráfico de red

Estas herramientas permiten examinar el tráfico de red en busca de actividad maliciosa, como ataques de denegación de servicio (DoS), escaneo de puertos o exfiltración de datos.

15. Sistemas de gestión de incidentes y respuesta a incidentes (IR)

Estas herramientas ayudan a gestionar y coordinar la respuesta a incidentes de seguridad. Permiten registrar, investigar y tomar medidas adecuadas ante un incidente de seguridad.

16. Herramientas de detección de amenazas avanzadas persistentes (APT)

Estas herramientas están diseñadas específicamente para detectar amenazas avanzadas y persistentes que podrían evadir las soluciones de seguridad tradicionales.

17. Herramientas de monitorización de registros (log management)

Estas herramientas recopilan, centralizan y analizan registros de eventos de diferentes sistemas y aplicaciones. Ayudan a identificar anomalías y actividades sospechosas.

18. Herramientas de cifrado de datos

Estas herramientas permiten cifrar y proteger la confidencialidad de los datos en reposo, en tránsito y en uso. Ayudan a proteger la información sensible de accesos no autorizados.

19. Herramientas de segmentación de red

Estas herramientas permiten dividir la red en segmentos más pequeños y controlar el flujo de tráfico entre ellos. Ayudan a limitar la propagación de un ataque y a mitigar el impacto en caso de compromiso.

20. Herramientas de análisis de comportamiento de aplicaciones (ABA)

Estas herramientas analizan el comportamiento de las aplicaciones en busca de actividad maliciosa o inesperada, como comunicaciones no autorizadas o cambios en los archivos del sistema.

La elección de herramientas puede variar según las necesidades y los recursos disponibles en cada organización. Es importante evaluar las características, la eficacia y la compatibilidad de las herramientas antes de implementarlas en un entorno de ciberseguridad.

Breve cuestionario de conocimientos

¿Qué te pareció este artículo?

¿Te atreves a evaluar tus conocimientos aprendidos?

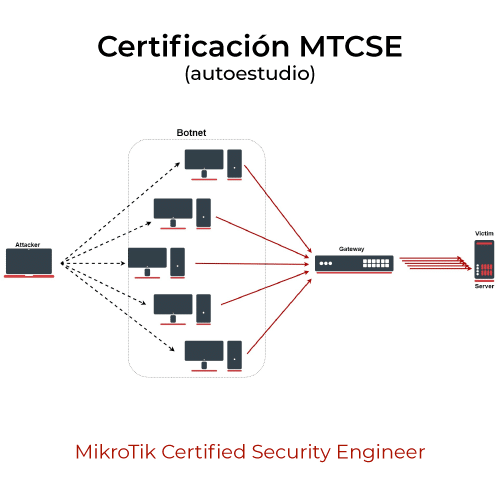

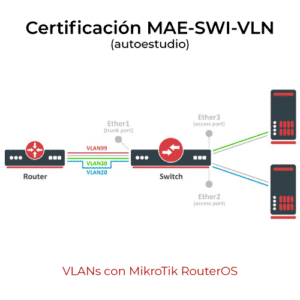

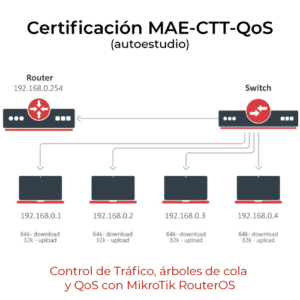

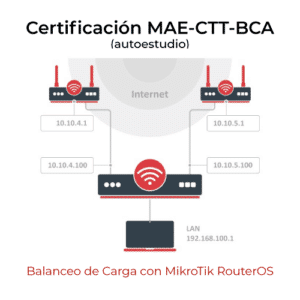

Autoestudio MikroTik

Estudia las certificaciones MikroTik a tu propio ritmo

Autoestudio

Aprende a tu propio ritmo

advertisement (anuncio)

MikroLABs

Otros temas que te pueden interesar

advertisement (anuncio)

¿Quieres sugerir un tema?

Próximos Cursos

Libros MikroTik (español)

AcademyXperts BETA 1.0

Dime tu objetivo

Dime tu objetivo y te recomiendo el curso correcto.

Agendar o Contactar

Elige una opción

¿Cómo fue tu experiencia?

Tu opinión nos ayuda a mejorar

AcademyXperts BETA 1.0

Tu asistente virtual de AcademyXperts

Cuéntanos un poco sobre tí.

Así podremos darte la mejor recomendación

Confírmanos tus datos

Nuestros horarios son de Lunes a Viernes de 9:00 AM a 6:00 PM.