Libro Seguridad Avanzada RouterOS v7

Material de estudio para el Curso de Certificación MTCSE, actualizado a RouterOS v7

Un ataque de Denegación de Servicio Distribuido (DDoS: Distributed Denial of Service) es un intento malicioso de interrumpir el funcionamiento normal de un servicio en línea, sistema informático o red, mediante el envío masivo de solicitudes o tráfico falso.

Al final del artículo encontrarás un pequeño test que te permitirá evaluar los conocimientos adquiridos en esta lectura

El objetivo de un ataque DDoS es abrumar el servidor o la infraestructura objetivo con una cantidad excesiva de solicitudes o tráfico, lo que puede hacer que el servicio sea inaccesible para los usuarios legítimos.

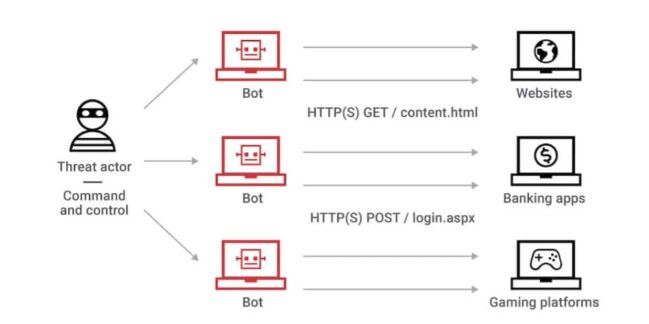

Los ataques DDoS se llevan a cabo utilizando una red de dispositivos comprometidos, conocidos como “bots” o “zombies”, que son controlados por el atacante. Estos dispositivos pueden ser computadoras, servidores, dispositivos de Internet de las Cosas (IoT) u otros dispositivos conectados a la red.

El atacante puede utilizar técnicas como el envenenamiento de DNS, el agotamiento de los recursos del servidor, la inundación de la red con tráfico o la explotación de vulnerabilidades en el software objetivo para llevar a cabo el ataque.

El objetivo de un ataque DDoS puede ser variado, desde interrumpir el funcionamiento de un sitio web o servicio en línea, hasta afectar la disponibilidad de una red empresarial o incluso realizar extorsiones.

Estos ataques son considerados ilegales en la mayoría de las jurisdicciones y pueden tener graves consecuencias legales para los perpetradores.

Es importante mencionar que, como usuario responsable de Internet, no se debe participar en este tipo de actividades ilícitas, ya que pueden causar daños significativos a individuos y organizaciones, y pueden ser castigados legalmente.

Tipo de Ataque DDoS | Descripción |

Ataque de inundación de tráfico (Traffic Flooding) | Consiste en inundar el objetivo con un volumen masivo de tráfico legítimo o falso, agotando los recursos de red y dificultando el acceso de usuarios legítimos. |

Ataque de amplificación (Amplification Attack) | El atacante envía solicitudes a servidores de terceros mal configurados, que responden con una cantidad mucho mayor de datos de los que se enviaron, amplificando el tráfico hacia el objetivo. |

Ataque de agotamiento de recursos (Resource Exhaustion) | El atacante consume deliberadamente los recursos del objetivo, como ancho de banda, CPU, memoria o conexiones, sobrecargando el sistema y volviéndolo inaccesible para los usuarios legítimos. |

Ataque de protocolo (Protocol Attack) | Se dirige a las vulnerabilidades de los protocolos de red, como TCP/IP, DNS o ICMP, enviando paquetes manipulados o explotando debilidades para interrumpir la comunicación y el servicio. |

Ataque de aplicación (Application Layer Attack) | Apunta a las aplicaciones y servicios específicos del objetivo, generando una carga excesiva de solicitudes legítimas que agota los recursos de la aplicación y causa su mal funcionamiento. |

Ataque de denegación de DNS (DNS Denial-of-Service) | Se enfoca en saturar los servidores DNS del objetivo, impidiendo que los usuarios legítimos resuelvan nombres de dominio y accedan a los servicios asociados. |

Ataque de sinergia (Sybil Attack) | El atacante crea una gran cantidad de identidades falsas o nodos en una red peer-to-peer para ganar una influencia desproporcionada y lanzar un ataque coordinado. |

Para identificar si estás recibiendo un ataque DDoS en un enrutador MikroTik con RouterOS, puedes realizar las siguientes acciones:

Observa el uso de los recursos del enrutador, como el CPU, la memoria y el ancho de banda. Si notas un aumento drástico o anormal en el uso de estos recursos, puede ser un indicio de un ataque DDoS en curso.

Examina los registros del enrutador para buscar patrones de tráfico inusualmente alto o repetitivo. Los registros pueden proporcionar información sobre las direcciones IP de origen, los puertos utilizados y los tipos de solicitudes recibidas. Si notas una gran cantidad de solicitudes provenientes de múltiples direcciones IP en un corto período de tiempo, es posible que estés siendo atacado.

Configura herramientas de monitoreo de red, como Wireshark o herramientas específicas de MikroTik RouterOS, para analizar el tráfico que llega al enrutador. Estas herramientas pueden ayudarte a identificar patrones de tráfico malicioso o inusual.

RouterOS proporciona gráficos de tráfico que muestran el volumen de tráfico entrante y saliente en diferentes interfaces. Si observas picos repentinos y anormalmente altos en el tráfico entrante, podría ser un indicio de un ataque DDoS.

MikroTik RouterOS ofrece opciones para configurar reglas de firewall y límites de conexión para mitigar ataques DDoS. Estas configuraciones pueden ayudar a bloquear o limitar el tráfico malicioso y proteger el enrutador y la red.

Si sospechas que estás siendo víctima de un ataque DDoS, es recomendable buscar asistencia de profesionales en seguridad informática o proveedores de servicios especializados en mitigación de ataques DDoS. Ellos podrán ayudarte a tomar las medidas adecuadas para proteger tu red y minimizar el impacto del ataque.

Crear las siguientes reglas en IP > Firewall > Filter Rules para la prevención del ataque tcp SYN Flood limitando la velocidad para cada nueva conexión.

/ip firewall filter

add action=jump chain=forward comment="SYN Flood protect FORWARD" connection-state=new jump-target=syn-attack protocol=tcp tcp-flags=syn

add action=jump chain=input comment="SYN Flood protect INPUT" connection-state=new jump-target=syn-attack protocol=tcp tcp-flags=syn

add action=accept chain=syn-attack connection-state=new limit=400,5:packet protocol=tcp tcp-flags=syn

add action=drop chain=syn-attack connection-state=new protocol=tcp tcp-flags=syn

Para mitigar un ataque DDoS dirigido a un Router MikroTik RouterOS, puedes implementar las siguientes reglas de firewall:

/ip firewall filter

add chain=input protocol=tcp connection-state=new src-address-list=ddos-src limit=50,5:packet \

action=add-src-to-address-list address-list=ddos-list address-list-timeout=1w \

comment="Limitar conexiones TCP por IP"

add chain=input protocol=udp connection-state=new src-address-list=ddos-src limit=50,5:packet \

action=add-src-to-address-list address-list=ddos-list address-list-timeout=1w \

comment="Limitar conexiones UDP por IP"

add chain=input connection-state=new src-address-list=ddos-list action=drop \

comment="Bloquear tráfico de atacantes DDoS"

Estas reglas limitarán a 50 conexiones TCP y UDP por segundo por dirección IP. Si un cliente excede este límite, se agregará a una lista de “atacantes DDoS” con un tiempo de espera de 1 semana (1w). Además, el tráfico de los atacantes en la lista será bloqueado.

/ip firewall filter

add chain=input protocol=udp dst-port=53 limit=10,5:packet action=add-src-to-address-list \

address-list=ddos-dns address-list-timeout=1m comment="Limitar solicitudes DNS por IP"

add chain=input protocol=udp src-address-list=ddos-dns limit=5,5:packet action=drop \

comment="Bloquear tráfico de atacantes de DNS"

Estas reglas limitarán a 10 solicitudes DNS por segundo por dirección IP. Si un cliente excede este límite, se agregará a una lista de “atacantes de DNS” con un tiempo de espera de 1 minuto (1m). Además, el tráfico de los atacantes en la lista será bloqueado.

/ip firewall filter

add chain=input protocol=icmp limit=10,5:packet action=accept \

comment="Permitir ICMP limitado"

add chain=input protocol=icmp action=drop \

comment="Bloquear ICMP excesivo"

add chain=input dst-port=22 protocol=tcp connection-state=new limit=5,5:packet action=accept \

comment="Permitir SSH limitado"

add chain=input dst-port=22 protocol=tcp action=drop \

comment="Bloquear SSH excesivo"

Estas reglas limitarán las solicitudes ICMP (ping) a 10 por segundo, aceptando el tráfico dentro del límite y bloqueando el exceso. También limitarán las conexiones SSH a 5 por segundo, aceptando el tráfico dentro del límite y bloqueando el exceso. Esto ayudará a proteger los servicios de enrutador de ser saturados por un ataque DDoS.

Material de estudio para el Curso de Certificación MTCSE, actualizado a RouterOS v7

Dime tu objetivo

Dime tu objetivo y te recomiendo el curso correcto.

Elige una opción

Tu opinión nos ayuda a mejorar

Tu asistente virtual de AcademyXperts

Ingresa tus datos para continuar

Nuestros horarios son de Lunes a Viernes de 9:00 AM a 6:00 PM.