Libro Wireless Avanzado

Material de estudio para el Curso de Certificación MTCWE

TKIP (Temporal Key Integrity Protocol), es un protocolo de seguridad desarrollado para superar las deficiencias de WEP (Wired Equivalent Privacy), el protocolo de seguridad originalmente incorporado en los estándares de red inalámbrica 802.11.

Al final del artículo encontrarás un pequeño test que te permitirá evaluar los conocimientos adquiridos en esta lectura

TKIP fue introducido con el estándar WPA (Wi-Fi Protected Access) como una solución intermedia para proteger las redes inalámbricas, especialmente aquellas que no podían soportar el protocolo más robusto y seguro que le siguió, WPA2 con AES (Advanced Encryption Standard).

Los aspectos clave de cómo funciona el protocolo TKIP incluyen los siguientes:

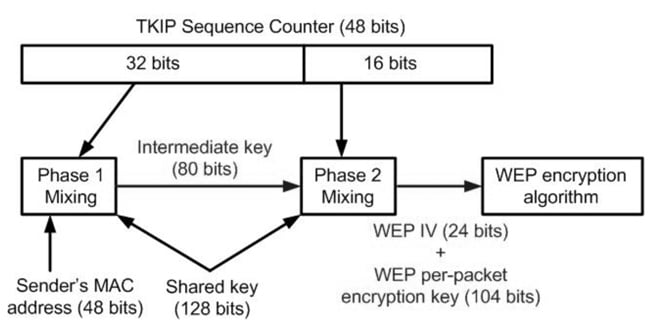

En el protocolo TKIP, se utilizan claves temporales para cifrar los datos. En lugar de usar la misma clave para todos los datos, como en WEP, TKIP genera una nueva clave para cada paquete de datos. Esto se hace utilizando una combinación de una clave maestra, la dirección MAC del transmisor y un contador de paquetes.

Este enfoque hace que sea mucho más difícil para un atacante predecir la clave que se usará para cifrar los datos y, por lo tanto, hace que sea más difícil descifrar la información.

TKIP implementa un algoritmo llamado Michael para garantizar la integridad de los datos. Este algoritmo proporciona una forma de verificar que los datos no han sido alterados durante la transmisión.

Si se detecta que los datos han sido alterados, el paquete es descartado y se notifica al emisor. Esto protege contra los ataques de falsificación, donde un atacante podría intentar alterar los datos transmitidos.

TKIP también utiliza un proceso llamado autenticación de cuatro vías para verificar que tanto el dispositivo cliente como el punto de acceso tienen la clave maestra correcta antes de que se permita la conexión. Esto impide que dispositivos no autorizados se conecten a la red.

TKIP también proporciona una función de rekeying automático, que cambia las claves utilizadas para cifrar los datos a intervalos regulares. Esto limita la cantidad de datos que se pueden cifrar con una única clave, lo que reduce aún más la probabilidad de un ataque exitoso.

TKIP utiliza el mismo algoritmo de cifrado que WEP, RC4, pero lo utiliza de una manera más segura. Aunque RC4 en sí mismo tiene ciertas debilidades que han sido expuestas con el tiempo, la forma en que TKIP utiliza RC4, con una nueva clave de cifrado para cada paquete, minimiza estas debilidades.

Esto ofrece una mejora sustancial en la seguridad en comparación con WEP.

TKIP incluye un sistema de sequencing para los paquetes de datos, que permite descartar paquetes que llegan fuera de orden. Esto es un intento de evitar los ataques de “replay”, donde un atacante intercepta paquetes de datos cifrados y luego los envía nuevamente a la red para intentar desencadenar alguna acción o descifrar la clave de cifrado.

A diferencia de WEP, que tenía un IV de 24 bits que resultaba en la reutilización de la misma clave de cifrado después de aproximadamente 5,000 paquetes, TKIP usa un IV más largo de 48 bits. Esto reduce significativamente la probabilidad de que la misma clave sea reutilizada.

A pesar de las mejoras que TKIP aportó sobre WEP, el protocolo tiene sus limitaciones y ha sido superado en términos de seguridad. El algoritmo de integridad de los datos Michael es relativamente débil y puede ser susceptible a ciertos ataques. Además, aunque el rekeying automático puede ayudar a proteger contra ataques, también puede introducir latencia en la red.

Desde 2004, WPA2 con AES ha sido el estándar recomendado para la seguridad de las redes inalámbricas. TKIP y WPA han sido oficialmente retirados por la Wi-Fi Alliance y ya no se recomiendan para su uso en nuevas redes.

Si bien TKIP fue un paso crucial en la evolución de la seguridad de las redes Wi-Fi, sirviendo como una solución intermedia entre WEP y WPA2, ha sido superado por estándares de seguridad más seguros.

Aunque sigue siendo una opción en muchos dispositivos, su uso se desaconseja debido a sus vulnerabilidades conocidas. Se recomienda usar WPA2 o WPA3 con AES siempre que sea posible.

Material de estudio para el Curso de Certificación MTCWE

Dime tu objetivo

Dime tu objetivo y te recomiendo el curso correcto.

Elige una opción

Tu opinión nos ayuda a mejorar

Tu asistente virtual de AcademyXperts

Ingresa tus datos para continuar

Nuestros horarios son de Lunes a Viernes de 9:00 AM a 6:00 PM.