(Book) Networking with MikroTik RouterOS: A Practical Approach to Understanding and Implementing RouterOS

Study material for the MTCNA Certification Course, updated to RouterOS v7

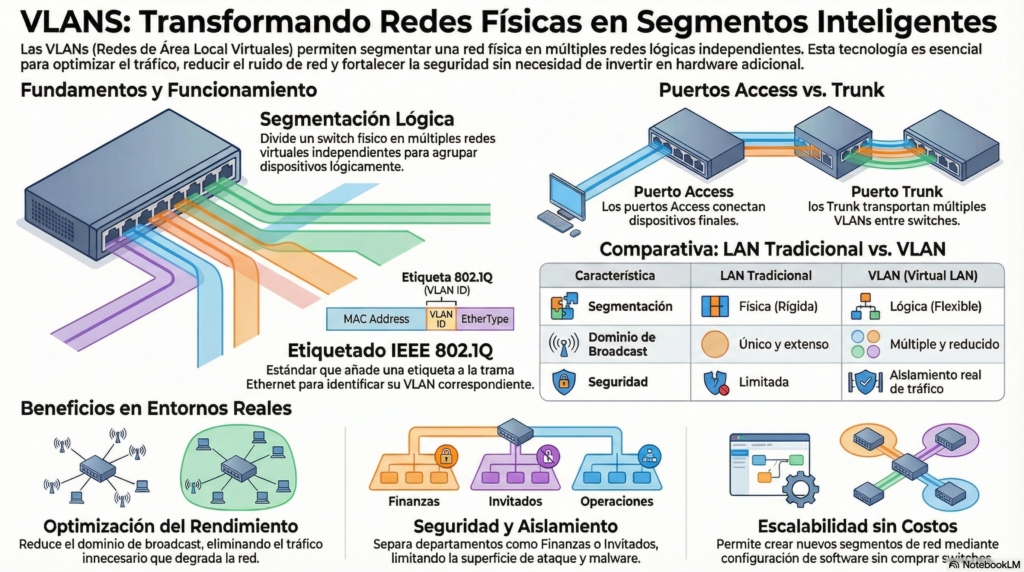

En redes modernas, uno de los mayores errores es dejar todo “en plano”: una única red donde todos los dispositivos comparten el mismo dominio de broadcast. Funciona… hasta que deja de funcionar.

Aquí es donde entran en juego las VLANs (Virtual Local Area Networks). Son una de las tecnologías más importantes en redes empresariales porque permiten segmentar, aislar y optimizar el tráfico sin necesidad de cambiar la infraestructura física.

Si alguna vez te has preguntado:

¿Qué es realmente una VLAN?

¿Por qué mejora la seguridad?

¿Cómo ayuda al rendimiento?

¿Por qué es casi obligatoria en entornos empresariales e ISP?

Aquí lo vas a entender con claridad técnica pero sin complicaciones innecesarias.

Al final del artículo encontrarás un pequeño test que te permitirá evaluar los conocimientos adquiridos en esta lectura

Una VLAN es una red local virtual que permite dividir una red física en múltiples redes lógicas independientes.

En lugar de que todos los dispositivos conectados a un switch se comporten como una sola red, puedes agruparlos en segmentos separados aunque estén conectados al mismo equipo.

Un dominio de broadcast es el conjunto de dispositivos que reciben un mensaje enviado a “todos” dentro de una red (como ARP).

En una red plana:

Todos los equipos reciben ese tráfico.

A medida que crece la red, crece el ruido.

El rendimiento se degrada.

Una VLAN reduce el tamaño del dominio de broadcast creando múltiples “mini redes” dentro del mismo switch.

En mi experiencia en entornos empresariales, esto es clave: al segmentar correctamente, se aíslan virtualmente los dominios de broadcast y se evita que el tráfico innecesario afecte a toda la organización.

| Característica | LAN tradicional | VLAN |

|---|---|---|

| Segmentación | Física | Lógica |

| Dominio de broadcast | Único | Múltiples |

| Seguridad | Limitada | Aislamiento real |

| Escalabilidad | Requiere hardware | Flexible |

| Gestión | Simple pero rígida | Flexible y escalable |

Un switch gestionable permite asignar cada puerto a una VLAN específica. Aunque físicamente estén en el mismo equipo, lógicamente están separados.

Es como tener varios switches virtuales dentro de uno solo.

Puerto Access

Pertenece a una sola VLAN.

Se conecta a dispositivos finales (PC, impresoras, cámaras).

Puerto Trunk

Transporta múltiples VLANs.

Se usa entre switches o hacia routers.

En redes empresariales reales, esta distinción es crítica. Una mala configuración de trunk puede provocar pérdida de conectividad entre segmentos.

El estándar 802.1Q añade una etiqueta (tag) a la trama Ethernet que indica a qué VLAN pertenece.

El tag viaja solo por enlaces troncales.

Antes de llegar al dispositivo final, se elimina.

Permite hasta 4094 VLANs distintas.

La VLAN nativa es aquella que viaja sin etiqueta por un trunk.

Si dos switches tienen VLAN nativa distinta configurada en el mismo enlace, pueden generarse problemas de comunicación difíciles de diagnosticar.

Este es uno de los errores más comunes en implementaciones reales.

Separar departamentos (Ventas, IT, Finanzas) reduce riesgos.

En implementaciones reales, he visto cómo segmentar voz y datos evita que una congestión en la red de usuarios afecte la telefonía IP.

Además:

Limita propagación de malware.

Reduce superficie de ataque.

Permite aplicar ACL entre VLANs.

Menos dispositivos por dominio de broadcast = menos tráfico innecesario.

En entornos empresariales, cuando la red empieza a crecer, esto marca una diferencia clara en estabilidad.

En sistemas críticos como VoIP o videovigilancia, separar el tráfico en su propia VLAN mejora notablemente la calidad de servicio.

No necesitas nuevos switches para crear nuevos segmentos.

Solo configuras una nueva VLAN y asignas puertos.

Eso reduce costos y simplifica expansión.

Cada puerto pertenece a una VLAN específica. Es la más común.

Permite transportar múltiples VLAN por un mismo enlace físico (trunk).

Se utiliza exclusivamente para administrar switches y routers.

Buena práctica: nunca mezclar tráfico de gestión con tráfico de usuarios.

En empresas, separar:

VLAN 10 → Datos

VLAN 20 → Voz

VLAN 30 → Invitados

Permite:

Priorizar voz con QoS.

Evitar que descargas pesadas afecten llamadas.

En mi experiencia, esta segmentación es prácticamente obligatoria en empresas medianas y grandes.

En entornos ISP de fibra, es muy común crear una VLAN por cada puerto PON o por cliente.

Esto permite:

Aislamiento total entre clientes.

Control granular del tráfico.

Separación de servicios (Internet, IPTV, VoIP).

Este tipo de implementación no suele explicarse en guías básicas, pero en la práctica es extremadamente común.

Por defecto, no se comunican.

Se necesita Inter-VLAN Routing.

Un router conectado por trunk al switch.

Cada subinterfaz maneja una VLAN distinta.

Permite enrutar internamente mediante interfaces virtuales (SVI).

Más eficiente para redes grandes.

No crear VLANs sin planificación.

Documentar IDs y subredes.

Asegurar coherencia en trunks.

Configurar correctamente VLAN nativa.

Implementar ACL entre segmentos críticos.

Usar DHCP por VLAN correctamente.

Errores típicos:

Puerto mal asignado.

Trunk sin permitir todas las VLAN necesarias.

Subred IP incorrecta.

Imagina una empresa con:

50 usuarios

10 teléfonos IP

5 servidores

Red WiFi invitados

Diseño recomendado:

VLAN 10 → Usuarios (192.168.10.0/24)

VLAN 20 → Voz (192.168.20.0/24)

VLAN 30 → Servidores (192.168.30.0/24)

VLAN 40 → Invitados (192.168.40.0/24)

Con un switch capa 3:

Se crean SVI.

Se aplican ACL.

Se controla acceso entre segmentos.

Este tipo de diseño evita que el tráfico de invitados afecte sistemas internos.

Las VLANs no son solo una característica técnica: son un pilar del diseño moderno de redes.

Permiten:

Aislar dominios de broadcast.

Mejorar seguridad.

Optimizar rendimiento.

Escalar sin cambiar infraestructura.

Diseñar redes empresariales e ISP de forma profesional.

Una red sin VLAN en entornos medianos o grandes es una red que tarde o temprano tendrá problemas de rendimiento, seguridad o gestión.

Hasta 4094 usando 802.1Q.

No aumentan el ancho de banda, pero reducen congestión y mejoran eficiencia

Sí, para comunicación entre VLANs

No. Debe complementarse con ACL y buenas práctica

Study material for the MTCNA Certification Course, updated to RouterOS v7

Material de estudio para el Curso de Certificación MTCNA, actualizado a RouterOS v7

Dime tu objetivo

Dime tu objetivo y te recomiendo el curso correcto.

Elige una opción

Tu opinión nos ayuda a mejorar

Tu asistente virtual de AcademyXperts

Así podremos darte la mejor recomendación

Nuestros horarios son de Lunes a Viernes de 9:00 AM a 6:00 PM.