(Boek) Netwerk met MikroTik RouterOS: 'n Praktiese benadering om RouterOS te verstaan en te implementeer

Studiemateriaal vir die MTCNA-sertifiseringskursus, opgedateer na RouterOS v7

Die gebruik van gedeelde sleutels vir draadlose stawing is 'n metode wat op Wi-Fi-netwerke gebruik word om die identiteit van toestelle wat probeer om aan 'n netwerk te koppel, te verifieer.

Hierdie metode is gebaseer op die gedeelde kennis van 'n geheime sleutel tussen die toestel wat die verbinding (kliënt) versoek en die toegangspunt (AP) of roeteerder.

Aan die einde van die artikel vind u 'n klein toets dit sal jou toelaat evalueer die kennis wat in hierdie leeswerk opgedoen is

Hier is 'n gedetailleerde verduideliking van hoe hierdie proses werk:

Voordat enige verifikasie kan plaasvind, moet beide die toegangspunt (AP) en kliënttoestelle dieselfde gedeelde sleutel gekonfigureer hê.

Hierdie sleutel word deur die netwerkadministrateur vasgestel en moet handmatig in die AP-konfigurasies en in elk van die toestelle wat aan die netwerk wil koppel, ingevoer word.

Die gedeelde sleutel-stawingproses volg tipies hierdie stappe:

Alhoewel verifikasie met gedeelde sleutels veilig kan lyk, het dit verskeie kwesbaarhede:

As gevolg van hierdie kwesbaarhede is die gebruik van gedeelde sleutels vir draadlose stawing grootliks vervang deur veiliger metodes, soos WPA2 (Wi-Fi Protected Access 2) en WPA3, wat meer robuuste stawingsprotokolle soos EAP (Extensible Authentication Protocol) gebruik. saam met 'n verskeidenheid enkripsiemetodes om draadlose kommunikasie te beskerm.

Alhoewel gedeelde sleutelverifikasie een van die eerste metodes was wat in Wi-Fi-netwerke gebruik is, het die sekuriteitsbeperkings daarvan gelei tot die aanvaarding van meer gevorderde en veilige verifikasie- en enkripsietegnologieë.

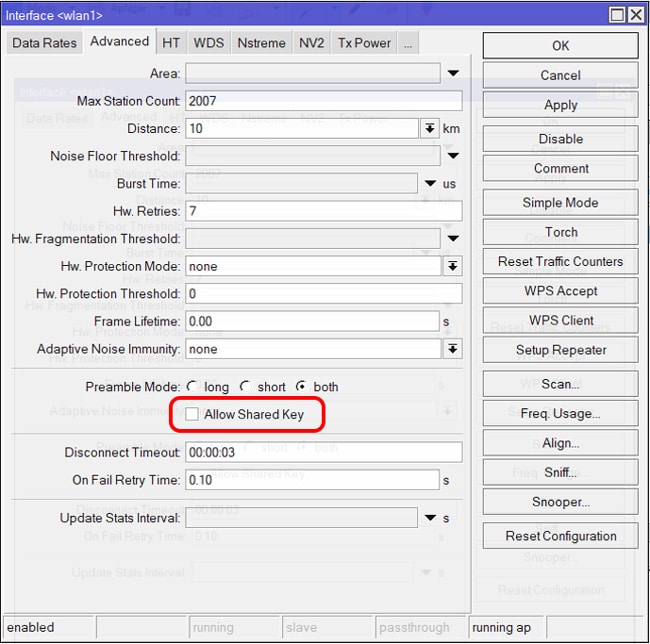

Die toelaat-gedeelde sleutel-opsie in MikroTik RouterOS is 'n instelling wat die gebruik van gedeelde sleutels vir draadlose verifikasie toelaat of verbied. Gedeelde sleutels, ook bekend as WEP, is 'n tipe ouer draadlose netwerkenkripsie wat as onveilig beskou word.

Die opsie "Laat gedeelde sleutel toe" is relevant wanneer draadlose sekuriteit op 'n MikroTik-toegangspunt gekonfigureer word en verwys na of gedeelde sleutel-verifikasie in die konteks van WEP of WPA toegelaat moet word of nie. Dit word egter aanbeveel om meer gevorderde en veilige sekuriteitsmetodes te gebruik waar moontlik.

WEP (Wi-Fi-beskermde toegang) Dit is die eerste Wi-Fi-sekuriteitsprotokol. Dit gebruik RC4-enkripsie, wat 'n relatief swak stroomsyfer-algoritme is. 64-bis WEP-sleutels kan binne 'n kwessie van minute gekraak word, en 128-bis of 256-bis sleutels kan binne 'n paar uur gekraak word.

WPA (Wi-Fi-beskermde toegang) is 'n verbetering aan WEP wat TKIP (Temporal Key Integrity Protocol) enkripsie gebruik. TKIP is 'n sterker enkripsie-algoritme as RC4, maar dit is steeds vatbaar vir aanvalle.

WPA2 (Wi-Fi-beskermde toegang 2) Dit is die mees onlangse weergawe van die Wi-Fi-sekuriteitsprotokol. Dit gebruik AES (Advanced Encryption Standard)-enkripsie, wat die sterkste enkripsie-algoritme is wat beskikbaar is vir Wi-Fi. WPA2 is baie veiliger as WEP of WPA, en is baie moeilik om te kraak.

Oor die algemeen word dit aanbeveel om WPA2 te gebruik om jou draadlose netwerk te beskerm. Dit is die veiligste sekuriteitsprotokol wat beskikbaar is en word deur die meeste moderne draadlose toestelle ondersteun.

Característica | WEP | WPA | WPA2 |

enkripsie | RC4 | TKIP of AES | AES |

Sleutel lengte | 64, 128 of 256 bisse | 80 of 128 bis | 128 of 256 bis |

sekuriteit | Onveilig | Veiliger as WEP | Veiliger as WPA |

Verenigbaarheid | Wyd | Wyd | Wyd |

Konfigurasie moeilikheid | maklik | maklik | maklik |

bandwydte vereistes | Altos | Media | Media |

Studiemateriaal vir die MTCNA-sertifiseringskursus, opgedateer na RouterOS v7

Studiemateriaal vir die MTCNA-sertifiseringskursus, opgedateer na RouterOS v7

Gem. Juan T. Marengo en J. Orrantia

Professionele sentrumgebou, Kantoor 507

Guayaquil. Ecuador

CP 090505

na ons weeklikse nuusbriewe

Kopiereg © 2024 abcxperts.com – Alle regte voorbehou

40% afslag op MikroTik-boeke en boekpakke - Afslagkode: AN24-LIB weggooi

Maak gebruik van die Drie Koningsdag afslagkode!

Maak gebruik van die Nuwejaarsaand-afslagkode!

Maak gebruik van die afslagkode vir Kersfees!!!

alle MikroTik Aanlyn kursusse

alle Akademie-kursusse

alle MikroTik-boeke en -boekpakke

Maak gebruik van die afslagkodes vir Kuberweek!!!

alle MikroTik Aanlyn kursusse

alle Akademie-kursusse

alle MikroTik-boeke en -boekpakke

Maak gebruik van die afslagkodes vir Swart Vrydag!!!

**Kodes word in die inkopiemandjie toegepas

Maak gebruik van afslagkodes vir Halloween.

Kodes word in die inkopiemandjie toegepas

11% afslag op alle MikroTik Aanlyn kursusse

11%

30% afslag op alle Akademie-kursusse

30%

25% afslag op alle MikroTik Boeke en Boekpakke

25%