كتاب التحكم في حركة المرور المتقدم، RouterOS v7

المواد الدراسية لدورة شهادة MTCTCE، المحدثة إلى RouterOS v7

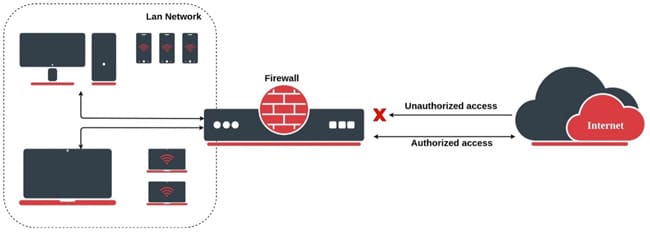

يوفر MikroTik وظائف جدار الحماية التي تتضمن كلاً من القواعد ذات الحالة والقواعد عديمة الحالة. يقوم جدار الحماية بتنفيذ تصفية الحزم ذات الحالة (من خلال تتبع الاتصال) وعديمة الحالة، وبالتالي يوفر وظائف الأمان المستخدمة لإدارة تدفق البيانات من جهاز التوجيه وإليه وعبره.

إلى جانب ترجمة عنوان الشبكة (NAT)، فهو بمثابة أداة لمنع الوصول غير المصرح به إلى الشبكات المتصلة مباشرة وإلى جهاز التوجيه نفسه، بالإضافة إلى كونه مرشحًا لحركة المرور الصادرة.

في نهاية المقال ستجد صغيرا تجربه بالعربي سيسمح لك تقييم المعرفة المكتسبة في هذه القراءة

تتبع هذه القواعد حالة الاتصالات، مما يعني أن جدار الحماية يتتبع حالة كل اتصال ويسمح بحركة المرور بناءً على حالة الاتصال. وهذا مفيد للسماح بحركة الاستجابة على الاتصالات التي تبدأ من داخل الشبكة.

يتيح لهم ذلك اتخاذ قرارات أكثر استنارة بشأن الحزم التي سيتم السماح بها أو حظرها، اعتمادًا على سياق الاتصال. على سبيل المثال، سيسمح جدار الحماية ذو الحالة لحزمة الاستجابة بالمرور عبر حزمة طلب مسموح بها مسبقًا، حتى لو لم يتم تضمين حزمة الطلب نفسها بشكل صريح في قواعد جدار الحماية.

يوفر Stateful مزايا أمنية معززة حيث يمكنه منع محاولات الوصول غير المصرح بها بشكل فعال والحماية من هجمات التصيد الاحتيالي.

كما أنها توفر إمكانات تصفية أفضل على مستوى التطبيق، مما يسمح لك بالتحكم في التطبيقات والبروتوكولات التي يمكنها الاتصال عبر جدار الحماية.

لا تتبع هذه القواعد حالة الاتصالات ويتم تطبيقها بشكل مستقل على كل حزمة. تتم تصفية كل حزمة وفقًا للمعايير التي تحددها القاعدة، بغض النظر عن الاتصالات السابقة.

من ناحية أخرى، لا تحتفظ بجدول الحالة ولا تقوم إلا بفحص الحزم الفردية بناءً على عناوين المصدر والوجهة والمنافذ ورؤوس البروتوكول الخاصة بها.

وهي تعمل كمرشحات للحزم، وتتخذ القرارات بناءً على المعلومات الموجودة في كل حزمة فقط.

Característica | جدار الحماية الرسمي | جدار الحماية عديم الحالة |

تتبع الاتصال

| Si | لا |

أمن

| تحسن | الأساسية |

تصفية مستوى التطبيق

| حبيبي | محدودة |

أداء

| أدنى | أعلى |

استهلاك المصدر

| أعلى | ماس باجو |

ملاءمة

| شبكات المؤسسات والتطبيقات الحساسة | الشبكات المنزلية وبيئات النطاق الترددي العالي |

في MikroTik RouterOS، يتم إنشاء قواعد جدار الحماية عديمة الحالة دون مراعاة حالة الاتصالات، أي يتم تطبيقها بغض النظر عن الاتصالات السابقة. فيما يلي بعض الأمثلة على القواعد عديمة الحالة التي قد تكون مفيدة في سيناريوهات معينة:

إضافة سلسلة تصفية جدار الحماية /ip = عنوان src للأمام = إجراء 192.168.1.100 = قبول

تسمح هذه القاعدة بحركة المرور القادمة من عنوان IP 192.168.1.100 في سلسلة إعادة التوجيه.

إضافة سلسلة تصفية جدار الحماية /ip = عنوان src للأمام = 192.168.2.0/24 إجراء = قبول

تسمح هذه القاعدة بحركة المرور من الشبكة الفرعية 192.168.2.0/24 في سلسلة إعادة التوجيه.

إضافة سلسلة تصفية جدار الحماية /ip = عنوان dst للأمام = إجراء 203.0.113.10 = إسقاط

تحظر هذه القاعدة كل حركة المرور المتجهة إلى عنوان IP 203.0.113.10 في سلسلة إعادة التوجيه.

هذه مجرد أمثلة ويجب عليك تعديل القواعد بناءً على احتياجاتك الخاصة وبنية شبكتك. ضع في اعتبارك أيضًا أن هذه القواعد عديمة الحالة، لذا فهي لا تأخذ في الاعتبار حالة الاتصالات السابقة.

في MikroTik RouterOS، تركز قواعد جدار الحماية ذات الحالة على حالة الاتصالات، مما يعني أنها تسمح بحركة المرور أو تمنعها بناءً على حالة الاتصال. فيما يلي بعض الأمثلة على القواعد ذات الحالة:

إضافة عامل تصفية جدار الحماية /ip سلسلة = حالة الاتصال الأمامية = الإجراء المرتبط المنشأ = قبول

تسمح هذه القاعدة بحركة المرور التي تشكل جزءًا من اتصال مؤسس أو ذي صلة في سلسلة إعادة التوجيه.

إضافة سلسلة تصفية جدار الحماية /ip = إعادة التوجيه في الواجهة = حالة اتصال ether1 = بروتوكول جديد = منفذ tcp dst = 80 إجراء = قبول

تسمح هذه القاعدة بحركة مرور TCP الموجهة إلى المنفذ 80 من الخارج عبر واجهة ether1 في سلسلة إعادة التوجيه.

إضافة عامل تصفية جدار الحماية /ip chain=حالة اتصال الإدخال=إجراء جديد=إسقاط

تعمل هذه القاعدة على حظر كل حركة المرور الواردة التي لا تشكل جزءًا من الاتصال المؤسس في السلسلة الواردة.

إضافة عامل تصفية جدار الحماية /ip سلسلة = حالة اتصال الإدخال = بروتوكول جديد = إجراء ICMP = قبول

تسمح هذه القاعدة بحركة مرور ICMP الواردة لطلبات ping في السلسلة الواردة.

إضافة سلسلة تصفية جدار الحماية /ip = الإدخال في الواجهة = حالة اتصال ether1 = منفذ dst جديد = إجراء 22 = إسقاط

تحظر هذه القاعدة حركة المرور الواردة إلى المنفذ 22 (SSH) من الخارج عبر واجهة ether1 في السلسلة الواردة.

هذه مجرد أمثلة ويجب عليك تعديل القواعد بناءً على متطلباتك المحددة وتكوين الشبكة. تعد القواعد الرسمية ضرورية للسماح بحركة المرور الضرورية والحفاظ على الأمان عن طريق حظر حركة المرور غير المرغوب فيها.

المواد الدراسية لدورة شهادة MTCTCE، المحدثة إلى RouterOS v7

شارع خوان تي مارينغو وجي أورانتيا

مبنى المركز المهني، مكتب 507

غواياكيل. الاكوادور

كب شنومكس

إلى رسائلنا الإخبارية الأسبوعية

حقوق الطبع والنشر © 2024 abcxperts.com – جميع الحقوق محفوظة

خصم 40٪ على كتب وحزم الكتب MikroTik - رمز الخصم: AN24-LIB نبذ

استفد من كود خصم Three Kings Day!

استفد من كود خصم ليلة رأس السنة!

استفد من كود الخصم لعيد الميلاد !!!

جميع دورات MikroTik OnLine

جميع دورات الأكاديمية

جميع كتب MikroTik وحزم الكتب

استفد من اكواد الخصم الخاصة بـ Cyber Week !!!

جميع دورات MikroTik OnLine

جميع دورات الأكاديمية

جميع كتب MikroTik وحزم الكتب

استفد من كوبونات الخصم الخاصة بالجمعة البيضاء !!!

**يتم تطبيق الرموز في عربة التسوق

استفد من كوبونات الخصم الخاصة بالهالوين.

يتم تطبيق الرموز في عربة التسوق

خصم 11% على جميع دورات MikroTik Online

11%

خصم 30% على جميع دورات الأكاديمية

30%

خصم 25% على جميع كتب وحزم كتب MikroTik

25%