(Book) Networking with MikroTik RouterOS: A Practical Approach to Understanding and Implementing RouterOS

Material d'estudi per al Curs de Certificació MTCNA, actualitzat a RouterOS v7

L'ús de claus compartides per a l'autenticació sense fils és un mètode emprat en xarxes Wi-Fi per verificar la identitat dels dispositius que intenten connectar-se a una xarxa.

Aquest mètode es basa en el coneixement compartit duna clau secreta entre el dispositiu que sol·licita la connexió (client) i el punt daccés (AP) o router.

Al final de l'article trobareu un petit prova que et permetrà avaluar els coneixements adquirits en aquesta lectura

A continuació s'explica detalladament com funciona aquest procés:

Abans que qualsevol autenticació pugui tenir lloc, tant el punt d'accés (AP) com els dispositius clients han de tenir configurada la mateixa clau compartida.

Aquesta clau l'estableix l'administrador de la xarxa i s'ha d'introduir manualment a les configuracions de l'AP ia cadascun dels dispositius que es vulguin connectar a la xarxa.

El procés d'autenticació amb claus compartides (Shared Key Authentication) típicament segueix aquests passos:

Tot i que l'autenticació mitjançant claus compartides pot semblar segura, presenta diverses vulnerabilitats:

A causa d'aquestes vulnerabilitats, l'ús de claus compartides per a l'autenticació sense fils ha estat reemplaçat en gran part per mètodes més segurs, com WPA2 (Wi-Fi Protected Access 2) i WPA3, que utilitzen protocols d'autenticació més robustos com l'EAP (Extensible) Authentication Protocol) juntament amb una varietat de mètodes de xifrat per protegir les comunicacions sense fil.

Tot i que l'autenticació mitjançant claus compartides va ser un dels primers mètodes utilitzats a les xarxes Wi-Fi, les seves limitacions de seguretat han portat a l'adopció de tecnologies d'autenticació i xifrat més avançades i segures.

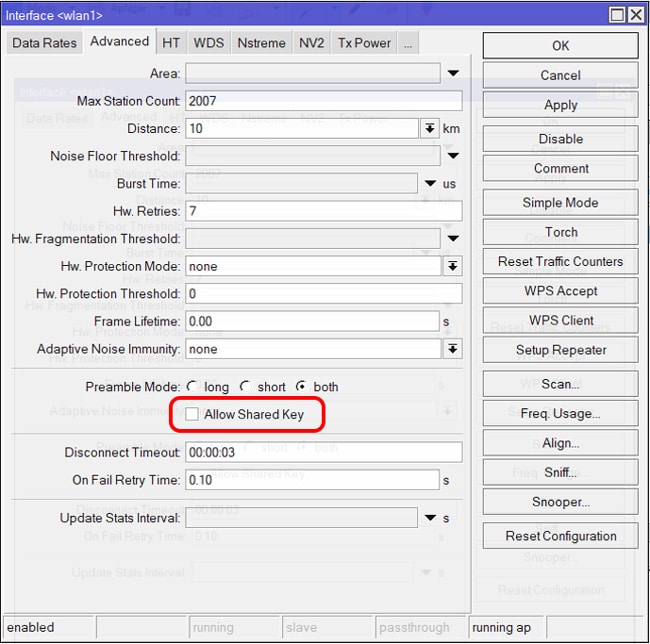

L'opció allow-shared-key a MikroTik RouterOS és una configuració que permet o no utilitzar claus compartides per a l'autenticació sense fil. Les claus compartides, també conegudes com a WEP, són un tipus de xifratge de xarxa sense fil antic que es considera insegur.

L'opció “Allow Shared Key” és rellevant quan es configura la seguretat sense fils en un punt d'accés MikroTik i fa referència a la possibilitat de permetre o no l'autenticació mitjançant clau compartida en el context de WEP o WPA. Això no obstant, es recomana utilitzar mètodes de seguretat més avançats i segurs sempre que sigui possible.

WEP (Wi-Fi Protected Access) és el primer protocol de seguretat Wi-Fi. Utilitza el xifratge RC4, que és un algorisme de xifratge de flux relativament feble. Les claus WEP de 64 bits es poden craquejar en qüestió de minuts, i les claus de 128 o 256 bits es poden craquejar en unes poques hores.

WPA (accés protegit per Wi-Fi) és una millora de WEP que utilitza el xifratge TKIP (Temporal Key Integrity Protocol). TKIP és un algorisme de xifratge més fort que RC4, però encara és susceptible a atacs.

WPA2 (Accés protegit per Wi-Fi 2) és la versió més recent del protocol de seguretat Wi-Fi. Utilitza el xifratge AES (Advanced Encryption Standard), que és l'algorisme de xifratge més fort disponible per a Wi-Fi. WPA2 és molt més segur que WEP o WPA, i és molt difícil de craquejar.

En general, es recomana utilitzar WPA2 per protegir la xarxa sense fil. És el protocol de seguretat més segur disponible i és compatible amb la majoria dels dispositius sense fil moderns.

característica | WEP | WPA | WPA2 |

xifrat | RC4 | TKIP o AES | AES |

Longitud de clau | 64, 128 o 256 bits | 80 o 128 bits | 128 o 256 bits |

Seguretat | Insegura | Més segura que WEP | Més segura que WPA |

compatibilitat | Àmplia | Àmplia | Àmplia |

Dificultat de configuració | Fàcil | Fàcil | Fàcil |

Requisits d'amplada de banda | alts | Mitjans | Mitjans |

Material d'estudi per al Curs de Certificació MTCNA, actualitzat a RouterOS v7

Material d'estudi per al Curs de Certificació MTCNA, actualitzat a RouterOS v7

Av. Juan T. Marengo i J. Orrantia

Edif. Professional Center, Ofic. 507

Guayaquil. Equador

CP 090505

als nostres butlletins setmanals

Copyright © 2024 abcxperts.com – Tots els Drets Reservats

40% descompte en llibres i packs de llibres MikroTik - Codi de Descompte: AN24-LIB Descarta

Aprofita el codi de descompte Dia de Reis!

Aprofita el codi de descompte de Cap d'Any!

Aprofita el codi de descompte per Nadal !!!

tots els cursos MikroTik OnLine

tots els cursos Academy

tots els Llibres i Packs de Llibres MikroTik

Aprofita els codis de descompte per Cyber Week !!!

tots els cursos MikroTik OnLine

tots els cursos Academy

tots els Llibres i Packs de Llibres MikroTik

Aprofita els codis de descompte per Black Friday !!!

** Els codis s'apliquen a la cistella de la compra

Aprofiteu els codis de descompte per Halloween.

Els codis s'apliquen a la cistella de la compra

11% de descompte a tots els cursos MikroTik OnLine

11%

30% de descompte a tots els cursos Academy

30%

25% de descompte a tots els Llibres i Packs de Llibres MikroTik

25%