¿Cómo funcionan los protocolos de seguridad WPA1, WPA2 y WPA3?

- Mauro Escalante

- No hay comentarios

- Comparte este artículo

Iniciaremos nuestro recorrido por el apasionante mundo de los protocolos de seguridad inalámbrica. ¿Por qué es tan importante esto? Te lo diré. Toda vez que te conectas a una red WiFi, estás utilizando uno de estos protocolos. Así de importante es este tema.

Al final del artículo encontrarás un pequeño test que te permitirá evaluar los conocimientos adquiridos en esta lectura

En nuestra vida cotidiana, todos utilizamos WiFi para nuestras actividades en línea, ya sea para trabajar, estudiar o simplemente para navegar en internet. Ahora bien, ¿alguna vez te has preguntado cómo se protege tu información mientras usas estas redes? Ahí es donde entran en juego los protocolos WPA, que consisten en WPA1, WPA2 y WPA3.

WPA1 (Wi-Fi Protected Access 1)

WPA1 fue la primera versión del protocolo de seguridad Wi-Fi introducido como una mejora de seguridad para reemplazar al antiguo protocolo WEP (Wired Equivalent Privacy). Está basado en el estándar IEEE 802.11i y utiliza el cifrado temporal TKIP (Temporal Key Integrity Protocol). Aquí se explica cómo funciona:

1. Autenticación

WPA1 utiliza un mecanismo de autenticación denominado EAP (Extensible Authentication Protocol). Permite varios métodos de autenticación, como EAP-TLS (Transport Layer Security) y EAP-PEAP (Protected Extensible Authentication Protocol). Estos métodos permiten la autenticación del cliente y el servidor mediante certificados digitales y/o credenciales de usuario.

2. Cifrado temporal TKIP

WPA1 utiliza el cifrado temporal TKIP, que reemplaza al cifrado estático utilizado en WEP. TKIP proporciona claves dinámicas y utiliza un sistema de integridad de mensajes y mezcla de claves para proteger los datos transmitidos.

3. Intercambio de claves

WPA1 implementa un sistema de intercambio de claves más seguro utilizando un protocolo denominado 4-Way Handshake. Este proceso establece y renueva las claves de cifrado utilizadas entre el cliente y el punto de acceso.

WPA2 (Wi-Fi Protected Access 2)

WPA2 es una mejora significativa sobre WPA1 y se basa en el estándar IEEE 802.11i. Introduce mejoras en el cifrado y en los mecanismos de autenticación. Aquí se explica cómo funciona:

1. Autenticación

WPA2 utiliza el protocolo 802.1X/EAP para la autenticación, que permite un método más seguro de autenticación y manejo de claves. Puede funcionar con diferentes métodos de autenticación, como EAP-TLS, EAP-PEAP y EAP-TTLS.

2. Cifrado AES-CCMP

WPA2 utiliza el cifrado AES-CCMP (Advanced Encryption Standard-Counter Mode Cipher Block Chaining Message Authentication Code Protocol) para proteger los datos transmitidos. AES es un algoritmo de cifrado ampliamente aceptado y considerado seguro.

3. Modos de funcionamiento

WPA2 admite dos modos de funcionamiento: WPA2-Personal (anteriormente conocido como WPA2-PSK) y WPA2-Enterprise.

- WPA2-Personal utiliza una clave precompartida (PSK) que se comparte entre los dispositivos y el punto de acceso.

- WPA2-Enterprise utiliza un servidor de autenticación centralizado, como RADIUS (Remote Authentication Dial-In User Service), para autenticar a los usuarios.

Sin embargo, no todo es perfecto. WPA2 tiene una debilidad conocida como KRACK (Key Reinstallation Attacks), que puede permitir a los atacantes interceptar datos que se supone están seguros.

WPA3 (Wi-Fi Protected Access 3)

WPA3 es la versión más reciente y segura de los protocolos de seguridad Wi-Fi. Introduce mejoras en la autenticación y en el cifrado para proporcionar una mayor protección. Aquí se explica cómo funciona:

1. Autenticación SAE (Simultaneous Authentication of Equals)

WPA3 implementa el protocolo SAE, que es un método de autenticación más sólido que las contraseñas precompartidas (PSK). SAE utiliza un intercambio de claves criptográficamente seguro para autenticar tanto al cliente como al punto de acceso, evitando ataques de fuerza bruta y de diccionario.

2. Cifrado individualizado

WPA3 introduce el cifrado individualizado, lo que significa que cada dispositivo tiene su propia clave de cifrado. Esto mejora la privacidad y la seguridad al evitar que un dispositivo comprometido afecte la seguridad de otros dispositivos en la red.

3. Protección contra ataques de fuerza bruta

WPA3 ofrece protección mejorada contra ataques de fuerza bruta mediante la implementación de mecanismos que limitan el número de intentos de autenticación en un período de tiempo determinado. Esto dificulta que los atacantes adivinen contraseñas mediante el uso de algoritmos de fuerza bruta.

4. Mayor seguridad en redes abiertas

WPA3 proporciona una mayor seguridad en redes Wi-Fi públicas o abiertas al utilizar cifrado para proteger el tráfico de datos incluso en ausencia de una contraseña. Esto ayuda a proteger la privacidad y la integridad de la comunicación en entornos no seguros.

Pero, aunque WPA3 es más seguro, no todos los dispositivos son compatibles con él. Esto significa que no siempre podrás usarlo, incluso si quisieras.

WPA3 promete una seguridad superior, pero aún está en proceso de adopción.

Compatibilidad y seguridad

Ahora, imagina que tienes un dispositivo que solo es compatible con WPA2. Sin duda, te preguntarás: “¿Estoy seguro utilizando WPA2?”. La respuesta es sí, con algunas precauciones.

Asegúrate de que tu red WiFi esté configurada con una contraseña fuerte y única. Esto puede ayudar a protegerte de muchos ataques potenciales.

Por otro lado, si tienes un dispositivo más moderno que soporta WPA3, definitivamente deberías usarlo. Aunque no todos los dispositivos lo soportan, si tienes la opción, deberías aprovecharla. Aunque puede ser un poco más complicado de configurar, vale la pena el esfuerzo extra para obtener la seguridad adicional que proporciona.

No obstante, en casos en los que solo necesitas conectar un dispositivo para tareas no críticas, como un dispositivo de streaming de música, usar WPA1 o WPA2 puede ser suficiente.

Pero si estás trabajando con información confidencial, como datos bancarios o información personal sensible, te recomendamos encarecidamente que uses el protocolo más seguro disponible.

Amenazas más destacadas que afectan a WPA1, WPA2 y WPA3

| WPA1 | WPA2 | WPA3 | |

|---|---|---|---|

| Amenaza de Fuerza Bruta | Vulnerable | Vulnerable | Mejorado (Protección contra intentos de adivinación de contraseñas) |

| Ataque KRACK (Key Reinstallation Attacks) | No aplicable | Vulnerable | No Vulnerable |

| Ataque a TKIP (Temporal Key Integrity Protocol) | Vulnerable | No Vulnerable (AES utilizado en lugar de TKIP) | No Vulnerable (AES utilizado en lugar de TKIP) |

| Ataque de Diccionario | Vulnerable | Vulnerable | Mejorado (Protección contra intentos de adivinación de contraseñas) |

| Compatibilidad de Dispositivos | Ampliamente Compatible | Ampliamente Compatible | Menos Compatible (Equipos más nuevos necesarios) |

| Encriptación | TKIP (Vulnerable) | AES (Seguro) | AES (Seguro) y Suite B (para aplicaciones gubernamentales/militares) |

Esta tabla destaca las principales amenazas y vulnerabilidades de los protocolos WPA1, WPA2 y WPA3. Sin embargo, es importante recordar que la seguridad de una red WiFi no depende únicamente del protocolo que se utilice.

También depende de otros factores, como la fortaleza de la contraseña utilizada y las prácticas generales de seguridad de la red.

Breve cuestionario de conocimientos

¿Qué te pareció este artículo?

¿Te atreves a evaluar tus conocimientos aprendidos?

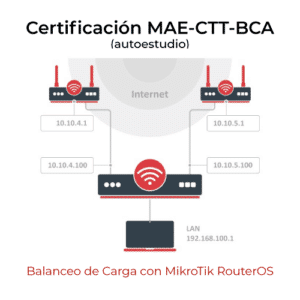

Autoestudio MikroTik

Estudia las certificaciones MikroTik a tu propio ritmo

Autoestudio

Aprende a tu propio ritmo

advertisement (anuncio)

MikroLABs

Otros temas que te pueden interesar

advertisement (anuncio)

¿Quieres sugerir un tema?

Próximos Cursos

Libros MikroTik (español)

AcademyXperts BETA 1.1

Dime tu objetivo

Dime tu objetivo y te recomiendo el curso correcto.

Agendar o Contactar

Elige una opción

¿Cómo fue tu experiencia?

Tu opinión nos ayuda a mejorar

AcademyXperts BETA 1.1

Tu asistente virtual de AcademyXperts

Identificación Académica

Ingresa tus datos para continuar

Confírmanos tus datos

Nuestros horarios son de Lunes a Viernes de 9:00 AM a 6:00 PM.