3-Wege-Handshake

- Mauro Escalante

- Keine Kommentare

- Teile diesen Artikel

El 3-Wege-Handshake ist ein entscheidendes Element beim Aufbau einer TCP-Verbindung und bereitet beides vor Absender wie zu Empfänger für eine effiziente und sichere Datenübertragung.

Am Ende des Artikels finden Sie eine kleine Test das wird dir erlauben beurteilen das in dieser Lektüre erworbene Wissen

Beim Handshaking geht es insbesondere um den Austausch von Kontrollpaketen SYN y ACK, zwischen zwei Parteien, um eine Kommunikationssitzung zu starten. Der Prozess bietet jedoch sowohl erhebliche Vorteile als auch Herausforderungen, die in diesem Artikel erörtert werden.

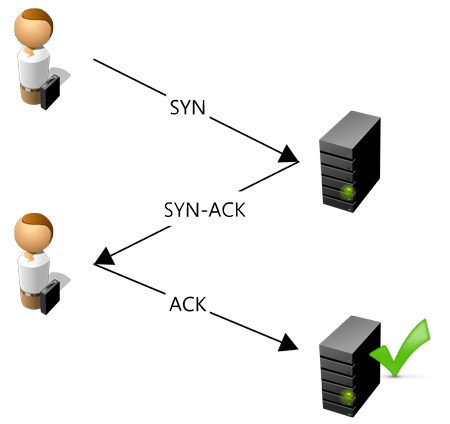

Betrieb

3-Wege-Handshaking beginnt damit, dass die erste Entität (A) ein Synchronisierungspaket sendet (SYN) zur zweiten Entität (B).

Entität B empfängt das Paket SYN und antwortet mit einem Paket SYN-ACK, bestätigt den Empfang des SYN-Pakets und sendet ein eigenes SYN-Paket. Endlich,

Entität A erhält die SYN-ACK und antwortet mit a ACK, den Vorgang abschließen und die Verbindung herstellen.

Vorteil

1. Zuverlässigkeit

Dieser Prozess ermöglicht es den Parteien, sich gegenseitig sicherzustellen, dass die gesendeten und empfangenen Informationen korrekt sind und in der richtigen Reihenfolge eintreffen. Jeder Schritt erfordert eine Bestätigung, um sicherzustellen, dass beide Parteien synchron und für die Datenübertragung bereit sind.

2. Flusskontrolle

Handshaking hilft dabei, die Größe des Empfangsfensters festzulegen, ein wichtiger Faktor bei der Flusskontrolle, der verhindert, dass eine Partei mit zu vielen Datenpaketen überlastet wird.

3. Sicherheit

Durch den Aufbau einer bestätigten Verbindung wird die Möglichkeit von Angriffen Dritter verringert. Der Prozess erfordert eine Bestätigung (ACK) jeder Übertragung, was böswillige Akteure abschrecken kann.

Nachteile

1. Latenzzeit

Der Verbindungsaufbau über 3-Wege-Handshaking kann insbesondere in langsamen oder überlasteten Netzwerken einige Zeit in Anspruch nehmen, da mehrere Paketaustausche erforderlich sind, bevor Daten übertragen werden können.

2. Ressourcennutzung

Jeder Schritt im Handshaking-Prozess beansprucht Systemressourcen, sowohl im Hinblick auf die Netzwerknutzung als auch auf die Verarbeitungsleistung der Geräte, die die Verbindung herstellen.

3. Anfälligkeit für bestimmte Angriffe

Obwohl 3-Wege-Handshaking eine Sicherheitsebene bietet, kann es für bestimmte Arten von Angriffen anfällig sein, wie z. B. SYN Flood, bei dem ein Angreifer einen Server mit Verbindungsanfragen überschwemmt und so seine Ressourcen erschöpft.

Die häufigsten Angriffe auf 3-Wege-Handshaking

1. SYN-Flood-Angriff

Bei einem SYN-Flood-Angriff überschwemmt ein Angreifer einen Server mit SYN-Verbindungsanfragen, antwortet jedoch nie mit der letzten ACK, die den 3-Wege-Handshaking abschließt.

Dadurch bleiben viele Verbindungen in einem „halboffenen“ oder „SYN_RECEIVED“-Zustand, was Serverressourcen verbraucht und möglicherweise dazu führt, dass der Server keine neuen legitimen Verbindungen mehr akzeptiert.

Im Jahr 1996 kam es auf das Telekommunikationsunternehmen Panix zu einem berühmten SYN-Flood-Angriff.

Der Angriff machte den Internetdienstanbieter mehrere Tage lang funktionsunfähig. In diesem Fall schickten die Angreifer eine große Anzahl von SYN-Paketen an Panix, wodurch alle verfügbaren Ressourcen verbraucht wurden und das Unternehmen nicht mehr in der Lage war, legitimen Datenverkehr zu verarbeiten.

Seitdem sind SYN-Flood-Angriffe immer raffinierter geworden und stellen weiterhin eine erhebliche Bedrohung für die Netzwerksicherheit dar.

Es wurden verschiedene Abhilfemaßnahmen implementiert, etwa die Verwendung von SYN-Cookies oder die Begrenzung der Anzahl der erlaubten halboffenen Verbindungen, aber keine dieser Lösungen ist perfekt und die Bedrohung durch SYN-Flood-Angriffe bleibt bestehen.

2. TCP-Sitzungs-Hijacking-Angriff

Eine weitere Schwachstelle des 3-Wege-Handshakes ist das Risiko des TCP-Sitzungs-Hijackings.

Ein Angreifer kann während einer TCP-Sitzung Pakete zwischen zwei Entitäten abfangen und die Pakete dann fälschen, um sich als eine der Parteien auszugeben. Dies ermöglicht es dem Angreifer, schädliche Daten einzuschleusen, die übertragenen Daten zu verändern oder sogar die Verbindung zu schließen.

Ein Beispiel hierfür war der Kevin-Mitnick-Vorfall, bei dem Mitnick in den 90er Jahren TCP-Session-Hijacking nutzte, um Software von Unternehmen wie Novell und Sun Microsystems zu stehlen.

3.TCP-Reset-Angriff

Bei dieser Art von Angriff sendet ein Angreifer ein Paket RST (Zurücksetzen) an eine oder beide Parteien während einer aktiven TCP-Verbindung, was dazu führt, dass die Verbindung sofort geschlossen wird.

Diese Art von Angriff kann besonders bei Langzeitverbindungen wie VPNs schädlich sein, wo eine unerwartete Unterbrechung der Verbindung schwerwiegende Folgen haben kann.

Ein dokumentiertes Beispiel für einen solchen Angriff ereignete sich im Jahr 2004, als entdeckt wurde, dass es möglich war, TCP-Verbindungen durch das Senden gefälschter RST-Pakete zu unterbrechen.

Dies führte zur Veröffentlichung einer Reihe von Sicherheitspatches durch Betriebssystemhersteller, um diese Art von Angriff abzuwehren.

Es ist wichtig zu beachten, dass das 3-Wege-Handshaking-Protokoll zwar von Angreifern ausgenutzt werden kann, es aber auch viele Möglichkeiten gibt, sich vor dieser Art von Angriffen zu schützen, z. B. die Implementierung von Beschränkungen für die Anzahl halbvollständiger Verbindungen, die ein Server akzeptiert, oder die Verwendung von Firewalls und anderen Netzwerksicherheitstechnologien.

Diese Beispiele veranschaulichen die Bedeutung der Netzwerksicherheit und die Notwendigkeit robuster Abwehrmaßnahmen zum Schutz vor der Ausnutzung von Schwachstellen, die Netzwerkkommunikationsprotokollen wie 3-Wege-Handshaking innewohnen.

Anwendungen, die 3-Wege-Handshake verwenden, und die häufigsten Angriffsarten

| Anwendung | Verwendung des 3-Wege-Handshakes | Häufige Angriffsarten |

|---|---|---|

| E-Mail (SMTP, POP, IMAP) | Das 3-Wege-Handshaking-Protokoll wird verwendet, um die Verbindung zwischen dem Mail-Client und dem Mail-Server herzustellen, um Nachrichten zu senden oder zu empfangen. | SYN-Flood, TCP-Reset-Angriff |

| Webbrowser (HTTP, HTTPS) | Beim Herstellen der Verbindung zwischen dem Webbrowser und dem Webserver zum Laden einer Webseite wird 3-Wege-Handshaking verwendet. | SYN-Flood, TCP-Reset-Angriff, Session-Hijacking |

| Dateiübertragung (FTP, SFTP) | Das 3-Wege-Handshaking-Protokoll wird verwendet, um die Verbindung zwischen dem Client und dem Server herzustellen und die Dateiübertragung zu initiieren. | SYN-Flood, TCP-Reset-Angriff, Man-in-the-Middle-Angriff |

| Video-Streaming (RTMP) | 3-Wege-Handshaking wird verwendet, um die Verbindung zwischen dem Client und dem Server herzustellen und das Video-Streaming zu starten. | SYN-Flood, TCP-Reset-Angriff |

| Virtuelle private Netzwerke (VPN) | Das 3-Wege-Handshaking-Protokoll wird verwendet, um die sichere Verbindung herzustellen, über die Daten gesendet werden. | SYN-Flood, TCP-Reset-Angriff, Session-Hijacking |

Es ist wichtig zu beachten, dass es sich bei den hier genannten Angriffsarten um potenzielle Angriffe handelt und dass es in jeder dieser Anwendungen verschiedene Sicherheitstechniken und -strategien gibt, um diese Angriffe zu verhindern und abzuschwächen.

Fazit

3-Wege-Handshaking ist ein wesentlicher Prozess in TCP-Netzwerken und bietet erhebliche Vorteile hinsichtlich Zuverlässigkeit, Flusskontrolle und Sicherheit. Es bringt jedoch auch Herausforderungen mit sich, insbesondere im Zusammenhang mit Latenz, Ressourcennutzung und Anfälligkeit für bestimmte Angriffe. Es ist wichtig, dass Netzwerkforscher und Praktiker weiterhin daran arbeiten, diese Herausforderungen zu bewältigen und die Wirksamkeit des 3-Wege-Handshakes weiter zu verbessern.