Poignée de main à 3 voies

- Mauro Escalante

- Pas de commentaires

- Partagez cet article

El Poignée de main à 3 voies est un élément crucial dans l'établissement d'une connexion TCP, préparant à la fois le expéditeur quant à destinataire pour une transmission de données efficace et sécurisée.

A la fin de l'article vous trouverez un petit tester cela vous permettra évaluer les connaissances acquises dans cette lecture

L'établissement de liaison implique l'échange de paquets de contrôle, en particulier SYN y ACK, entre deux parties pour démarrer une session de communication. Cependant, le processus présente à la fois des avantages et des défis importants qui sont abordés dans cet article.

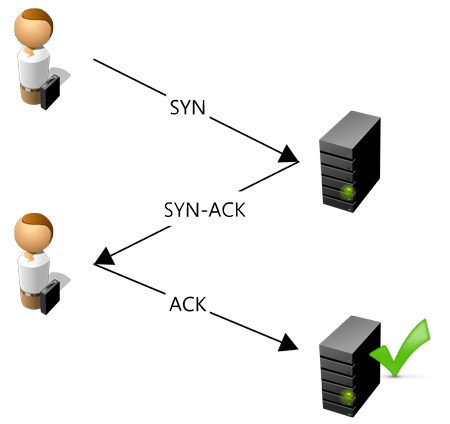

Opération

L'établissement de liaison à trois voies commence par l'envoi par la première entité (A) d'un paquet de synchronisation (SYN) à la deuxième entité (B).

L'entité B reçoit le paquet SYN et répond avec un colis SYN-ACK, accusant réception du paquet SYN et envoyant son propre paquet SYN. Finalement,

L'entité A reçoit le SYN-ACK et répond avec un ACK, complétant le processus et établissant la connexion.

Avantages

1 La fiabilité

Ce processus permet aux parties de s'assurer mutuellement que les informations envoyées et reçues sont correctes et arrivent dans l'ordre. Chaque étape nécessite une confirmation, garantissant que les deux parties sont synchronisées et prêtes pour le transfert de données.

2. Contrôle du flux

L'établissement de liaison permet de définir la taille de la fenêtre de réception, un facteur important dans le contrôle de flux qui évite de surcharger une partie avec trop de paquets de données.

3. sécurité

En établissant une connexion confirmée, la possibilité d'attaques de tiers est réduite. Le processus nécessite un accusé de réception (ACK) de chaque transmission, ce qui peut dissuader les acteurs malveillants.

Inconvénients

1. Temps de latence

L'établissement d'une connexion via une négociation à trois peut prendre du temps, en particulier sur les réseaux lents ou encombrés, car cela nécessite plusieurs échanges de paquets avant que les données puissent être transférées.

2. Utilisation des ressources

Chaque étape du processus d'établissement de liaison utilise les ressources du système, à la fois en termes d'utilisation du réseau et de puissance de traitement sur les appareils établissant la connexion.

3. Vulnérabilité à certaines attaques

Malgré une couche de sécurité, la négociation à trois voies peut être vulnérable à certains types d'attaques, telles que SYN Flood, dans laquelle un attaquant inonde un serveur de demandes de connexion, épuisant ainsi ses ressources.

Attaques les plus courantes lors de la négociation à trois

1. Attaque d'inondation SYN

Lors d'une attaque SYN Flood, un attaquant inonde un serveur de demandes de connexion SYN, mais ne répond jamais avec l'ACK final qui termine la négociation à trois.

Cela laisse de nombreuses connexions dans un état « semi-ouvert » ou « SYN_RECEIVED », consommant les ressources du serveur et pouvant éventuellement amener le serveur à cesser d'accepter de nouvelles connexions légitimes.

En 1996, la société de télécommunications Panix a subi une célèbre attaque SYN Flood.

L’attaque a laissé le fournisseur d’accès Internet inopérant pendant plusieurs jours. Dans ce cas, les attaquants ont envoyé un grand nombre de paquets SYN à Panix, consommant toutes ses ressources disponibles et le laissant incapable de gérer le trafic légitime.

Depuis lors, les attaques SYN Flood sont devenues plus sophistiquées et continuent de constituer une menace importante pour la sécurité des réseaux.

Diverses techniques d'atténuation ont été mises en œuvre, comme l'utilisation de cookies SYN ou la limitation du nombre de connexions semi-ouvertes autorisées, mais aucune de ces solutions n'est parfaite et la menace d'attaques SYN Flood persiste.

2. Attaque de détournement de session TCP

Une autre vulnérabilité de la négociation à trois voies est le risque de détournement de session TCP.

Un attaquant peut intercepter des paquets entre deux entités au cours d'une session TCP, puis usurper l'identité des paquets pour usurper l'identité de l'une des parties. Cela permet à l'attaquant d'injecter des données malveillantes, de modifier les données transmises ou même de fermer la connexion.

Un exemple en est l'incident de Kevin Mitnick, dans lequel Mitnick a utilisé le détournement de session TCP pour voler des logiciels d'entreprises telles que Novell et Sun Microsystems dans les années 90.

3. Attaque de réinitialisation TCP

Dans ce type d'attaque, un attaquant envoie un paquet RST (réinitialisation) à l'une ou aux deux parties lors d'une connexion TCP active, provoquant la fermeture immédiate de la connexion.

Ce type d'attaque peut être particulièrement dommageable sur les connexions à long terme, comme les VPN, où une déconnexion inattendue peut avoir de graves conséquences.

Un exemple documenté de ce type d'attaque s'est produit en 2004, lorsqu'il a été découvert qu'il était possible de perturber les connexions TCP en envoyant de faux paquets RST.

Cela a conduit à la publication d'une série de correctifs de sécurité par les fournisseurs de systèmes d'exploitation pour tenter d'atténuer ce type d'attaque.

Il est important de noter que même si le protocole de négociation à trois voies peut être exploité par des attaquants, il existe également de nombreuses façons de se protéger contre ce type d'attaques, telles que la mise en œuvre de limites sur le nombre de connexions semi-complètes qu'un serveur acceptera, ou l'utilisation de pare-feu et d'autres technologies de sécurité réseau.

Ces exemples illustrent l'importance de la sécurité des réseaux et la nécessité de mesures défensives robustes pour se protéger contre l'exploitation des vulnérabilités inhérentes aux protocoles de communication réseau, telles que l'établissement de liaison à trois voies.

Applications qui utilisent la négociation à trois et les types d'attaques les plus courants

| Application | Utilisation de la poignée de main à trois | Types d'attaques courants |

|---|---|---|

| Courriel (SMTP, POP, IMAP) | Le protocole de négociation à trois voies est utilisé pour établir la connexion entre le client de messagerie et le serveur de messagerie pour envoyer ou recevoir des messages. | SYN Flood, attaque de réinitialisation TCP |

| Navigateurs Web (HTTP, HTTPS) | L'établissement de liaison à trois voies est utilisé lors de l'établissement de la connexion entre le navigateur Web et le serveur Web pour charger une page Web. | SYN Flood, attaque de réinitialisation TCP, détournement de session |

| Transfert de fichiers (FTP, SFTP) | Le protocole d'établissement de liaison à trois voies est utilisé pour établir la connexion entre le client et le serveur afin de lancer le transfert de fichiers. | SYN Flood, attaque de réinitialisation TCP, attaque Man-in-the-Middle |

| Diffusion vidéo (RTMP) | L'établissement de liaison à trois voies est utilisé pour établir la connexion entre le client et le serveur afin de démarrer le streaming vidéo. | SYN Flood, attaque de réinitialisation TCP |

| Réseaux privés virtuels (VPN) | Le protocole d'établissement de liaison à trois voies est utilisé pour établir la connexion sécurisée sur laquelle les données sont envoyées. | SYN Flood, attaque de réinitialisation TCP, détournement de session |

Il est important de noter que les types d’attaques mentionnés ici sont des attaques potentielles et qu’il existe diverses techniques et stratégies de sécurité pour prévenir et atténuer ces attaques dans chacune de ces applications.

Conclusion

L'établissement de liaison à trois voies est un processus essentiel dans les réseaux TCP, offrant des avantages significatifs en termes de fiabilité, de contrôle de flux et de sécurité. Cependant, cela présente également des défis, notamment liés à la latence, à l’utilisation des ressources et à la vulnérabilité à certaines attaques. Il est essentiel que les chercheurs et les praticiens du réseau continuent de travailler pour surmonter ces défis et améliorer encore l’efficacité de la négociation à trois.