(Book) Networking with MikroTik RouterOS: A Practical Approach to Understanding and Implementing RouterOS

Study material for the MTCNA Certification Course, updated to RouterOS v7

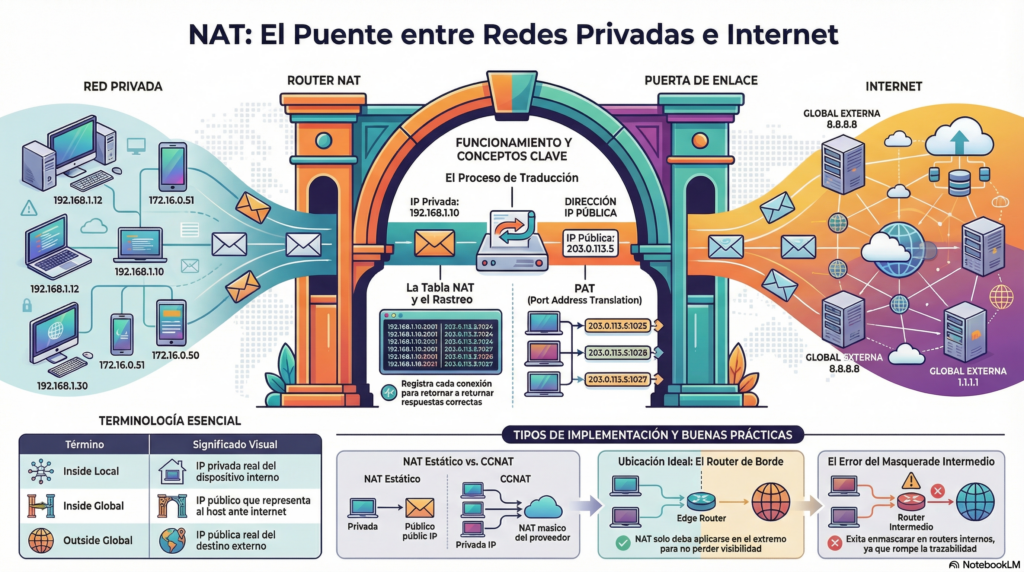

La Traducción de Direcciones de Red (NAT) es uno de los pilares fundamentales de las redes IPv4 modernas. Permite que múltiples dispositivos dentro de una red privada accedan a Internet utilizando una sola dirección IP pública.

Si trabajas configurando equipos de MikroTik o estudias tecnologías de fabricantes como Cisco, entender NAT no es opcional: es esencial.

Al final del artículo encontrarás un pequeño test que te permitirá evaluar los conocimientos adquiridos en esta lectura

NAT (Network Address Translation) es un mecanismo que permite que múltiples dispositivos dentro de una red privada accedan a Internet utilizando una única dirección IP pública.

IPv4 ofrece 2³² direcciones (aproximadamente 4.300 millones). Puede parecer mucho, pero con el crecimiento exponencial de dispositivos conectados, ese espacio se volvió insuficiente.

Aquí es donde NAT se convirtió en una solución clave: en lugar de asignar una IP pública a cada dispositivo, se usan direcciones privadas internamente y se traducen al salir a Internet.

IP privada → Solo funciona dentro de la red local (ej. 192.168.x.x, 10.x.x.x).

IP pública → Es enrutable en Internet.

NAT actúa como intermediario entre ambas.

El proceso es simple en teoría, pero potente en práctica:

Un dispositivo interno envía tráfico a Internet.

El router reemplaza la IP privada por la IP pública.

Se almacena la traducción en la tabla NAT.

Cuando llega la respuesta, el router revisa esa tabla.

Se restaura la IP privada original y se entrega el paquete correcto.

Algo importante que muchas personas pasan por alto es que NAT trabaja junto con el sistema de seguimiento de conexiones (connection tracking).

En mi experiencia configurando redes sencillas, cuando una regla NAT “no funciona”, muchas veces el problema no es la regla, sino que la conexión anterior sigue activa.

En esos casos, limpiar la tabla suele resolver el problema:

/ip firewall connection remove [find]

En documentación técnica encontrarás estos términos:

| Término | Significado |

|---|---|

| Inside Local | IP privada real del host |

| Inside Global | IP pública que representa al host |

| Outside Global | IP pública real del destino |

| Outside Local | IP del destino vista desde la red interna |

En la práctica diaria no siempre usamos estos términos, pero si estudias certificaciones como CCNA, debes dominarlos.

Ahora vamos a la parte más útil: ejemplos reales.

Este es el caso más común en redes empresariales pequeñas o domésticas.

Escenario:

LAN: 192.168.1.0/24

WAN: ether1

/ip firewall nat

add chain=srcnat out-interface=ether1 action=masquerade

Eso es suficiente para permitir que toda la red salga a Internet.

En redes simples que manejo, esta regla básica (chain srcnat, interfaz de salida y acción masquerade) suele ser todo lo necesario.

Si el proveedor asigna una IP pública estática, es preferible usar src-nat en lugar de masquerade:

/ip firewall nat

add chain=srcnat src-address=192.168.1.0/24 \

out-interface=ether1 \

action=src-nat to-addresses=200.10.10.5

En redes con mayor carga, he notado que src-nat puede ser ligeramente más eficiente que masquerade.

Si necesitas que alguien desde Internet acceda a un servidor dentro de la red, se usa dstnat.

Ejemplo: publicar servidor web interno (192.168.1.100):

/ip firewall nat

add chain=dstnat \

in-interface=ether1 \

protocol=tcp \

dst-port=80 \

action=dst-nat \

to-addresses=192.168.1.100 \

to-ports=80

Esto redirige el tráfico entrante hacia el equipo interno.

Caso clásico:

Un cliente interno intenta acceder al servidor usando la IP pública.

Sin configuración adicional, no funciona.

Solución:

/ip firewall nat

add chain=srcnat \

src-address=192.168.1.0/24 \

dst-address=192.168.1.100 \

out-interface=bridge-LAN \

action=masquerade

Este ajuste permite que el tráfico “rebote” correctamente dentro de la red.

Uno de los errores más comunes que he visto es configurar reglas de enmascaramiento en múltiples routers dentro de la red.

Esto provoca:

Pérdida de trazabilidad.

Dificultad para identificar clientes problemáticos.

Cambios múltiples en la IP de origen.

Problemas en configuraciones avanzadas.

La recomendación es clara:

En empresas: NAT solo en el router de borde.

En ISP: en router de borde y en el CPE del cliente.

Nunca en routers intermedios.

Cuando NAT está mal distribuido, el troubleshooting se vuelve innecesariamente complejo.

Conserva direcciones IPv4.

Oculta red interna.

Permite múltiples dispositivos con una sola IP pública.

Simplifica administración en redes pequeñas.

Rompe conectividad extremo a extremo.

Puede afectar VoIP y juegos.

Añade carga de procesamiento.

Complica análisis de tráfico si está mal implementado.

NAT no es simplemente una técnica para “que haya Internet”.

Es una pieza estructural de cómo funcionan la mayoría de redes actuales.

Cuando entiendes:

Dónde configurarlo.

Qué tipo usar.

Cómo interactúa con connection tracking.

Qué errores evitar.

Entonces NAT deja de ser un concepto abstracto y se convierte en una herramienta poderosa y controlable.

Y algo clave que he aprendido en campo:

configurar NAT es fácil; configurarlo correctamente dentro de una arquitectura limpia es lo que marca la diferencia.

srcnat → Traduce la IP de origen (salida).

dstnat → Traduce la IP de destino (entrada).

Es una variante de srcnat diseñada para IP públicas dinámicas.

Sí. Normalmente impide abrir puertos porque no tienes IP pública real.

No. Solo en el router de borde (y CPE en ISP). Configurarlo en routers intermedios es un error grave.

Study material for the MTCNA Certification Course, updated to RouterOS v7

Material de estudio para el Curso de Certificación MTCNA, actualizado a RouterOS v7

Dime tu objetivo

Dime tu objetivo y te recomiendo el curso correcto.

Elige una opción

Tu opinión nos ayuda a mejorar

Tu asistente virtual de AcademyXperts

Así podremos darte la mejor recomendación

Nuestros horarios son de Lunes a Viernes de 9:00 AM a 6:00 PM.