(도서) MikroTik RouterOS를 사용한 네트워킹: RouterOS 이해 및 구현을 위한 실용적인 접근 방식

RouterOS v7로 업데이트된 MTCNA 인증 과정 학습 자료

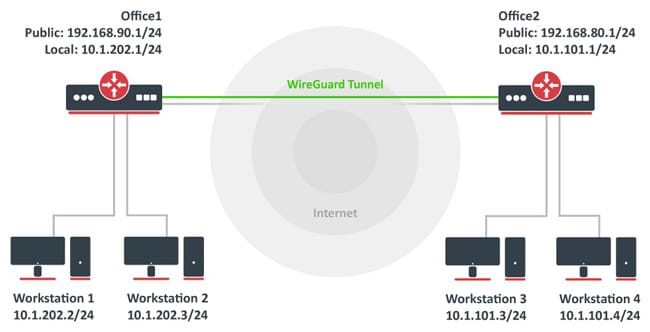

최신이자 가장 유망한 VPN 기술 중 하나는 와이어 가드, 이는 기존 솔루션에 비해 단순성과 효율성을 인정받았습니다. MikroTik 라우터OS 통합 WireGuard 지원을 사용하면 다양한 시나리오에서 이 기술을 더 쉽게 구현할 수 있습니다.

기사의 마지막 부분에서 작은 내용을 찾을 수 있습니다. test 그것은 당신을 허용합니다 평가하다 이번 독서를 통해 얻은 지식

WireGuard는 단순성과 효율성으로 인해 최근 몇 년 동안 큰 인기를 얻은 비교적 새로운 오픈 소스 VPN 터널링 프로토콜입니다. IPsec 및 OpenVPN과 같은 기존 VPN 기술에 비해 뛰어난 성능은 물론 설정 및 유지 관리의 용이성에 중점을 두고 설계되었습니다.

다음 기본 단계에 따라 명령줄 인터페이스(CLI)를 통해 MikroTik RouterOS에 WireGuard를 배포할 수 있습니다.

이 예에서는 MikroTik의 WireGuard 서버와 원격 클라이언트 사이에 VPN 터널을 설정하는 간단한 구성을 제공합니다. IP 주소 및 키와 같은 특정 설정을 사용자 환경에 맞게 조정해야 합니다.

MikroTik 장치가 업데이트되었고 WireGuard를 지원하는지 확인하세요. 이렇게 하려면 WinBox의 "시스템" 및 "패키지" 메뉴에서 또는 다음 명령을 사용하여 CLI를 통해 RouterOS 버전을 확인하고 업데이트할 수 있습니다. /시스템 패키지 업데이트 업데이트 확인 다음 /시스템 패키지 업데이트 설치.

서버와 클라이언트에 대한 키 쌍(공개 및 개인)을 생성합니다. MikroTik 장치(서버)에서 다음 명령을 사용하여 키를 생성합니다.

/tool wireguard 키 생성

/tool wireguard 키 인쇄

생성된 개인 키를 사용하여 MikroTik 서버에서 WireGuard 인터페이스를 구성하고 수신 포트를 정의합니다. 대체 생성된 개인 키 실제 개인 키로.

/interface wireguard 추가 이름=wg0 Listen-port=51820 개인 키=GENERATED-PRIVATE-KEY

VPN 터널 내에서 클라이언트에 할당할 클라이언트의 공개 키와 IP 주소를 지정하여 클라이언트 장치를 서버의 피어로 추가합니다. 대체 클라이언트-공개-키 클라이언트의 실제 공개 키와 클라이언트-IP VPN 내의 클라이언트에 대해 원하는 IP 주소로.

/interface wireguard 피어 추가 인터페이스=wg0 공개 키=CLIENT-PUBLIC-KEY allowed-address=CLIENT-IP/32

서버의 WireGuard 인터페이스에 IP 주소를 할당하고 필요한 경로를 구성합니다. 예를 들어, 서버에 주소가 있도록 하려는 경우 10.0.0.1 VPN 터널 내부:

/ip 주소 추가 주소=10.0.0.1/24 인터페이스=wg0

필요한 경우 네트워크와 VPN 터널을 통해 트래픽이 흐르는 방식에 따라 경로를 구성합니다.

MikroTik 방화벽에서 WireGuard 포트(기본값, 51820)에 대한 UDP 트래픽을 허용해야 합니다.

/ip 방화벽 필터 추가 작업=체인 수락=입력 프로토콜=udp 포트=51820

클라이언트 장치에서는 WireGuard 인터페이스 생성, 키 생성(아직 수행하지 않은 경우), 클라이언트의 개인 키로 이 인터페이스 구성, MikroTik 서버를 서버 공개 키의 피어로 지정 등 유사한 구성을 수행해야 합니다. 열쇠.

각 환경은 고유하며 이러한 단계에는 조정이 필요할 수 있습니다. 또한 VPN을 설정할 때 승인된 장치만 연결할 수 있도록 보안과 개인 정보 보호를 고려하는 것이 항상 중요합니다.

MikroTik RouterOS에서 WireGuard를 구현하면 다음과 같은 다양한 이점을 얻을 수 있습니다.

MikroTik RouterOS의 WireGuard는 다음을 포함한 다양한 시나리오에 적응합니다.

MikroTik RouterOS의 WireGuard는 가상 사설망을 쉽게 생성할 수 있는 현대적이고 안전하며 효율적인 VPN 솔루션입니다. 심플한 디자인, 고성능, 강력한 보안 덕분에 기업 네트워크부터 개별 사용자 원격 액세스까지 다양한 애플리케이션에 매력적인 선택이 됩니다.

VPN 솔루션의 단순성, 효율성 및 보안을 중시한다면 MikroTik RouterOS의 WireGuard는 반드시 고려해야 할 옵션입니다.

RouterOS v7로 업데이트된 MTCNA 인증 과정 학습 자료

Av. Juan T. Marengo 및 J. Orrantia

전문센터동 사무실 507호

과야킬. 에콰도르

CP 090505

주간 뉴스레터에

저작권 © 2024 abcxperts.com – 판권 소유

40 % 할인 MikroTik 도서 및 도서 팩 - 할인 코드: AN24-LIB 폐기

삼국지 할인코드를 활용해보세요!

설맞이 할인코드를 활용해보세요!

크리스마스 할인코드를 활용해보세요!!!

모든 MikroTik OnLine 강좌

모든 아카데미 과정

모든 MikroTik 도서 및 도서 팩

사이버위크 할인코드를 활용해보세요!!!

모든 MikroTik OnLine 강좌

모든 아카데미 과정

모든 MikroTik 도서 및 도서 팩

블랙프라이데이 할인코드를 활용해보세요!!!

**코드는 장바구니에 적용됩니다.

할로윈 할인코드를 활용해보세요.

장바구니에 코드가 적용되었습니다.

MikroTik OnLine 모든 강좌 11% 할인

11 %

아카데미 전 강좌 30% 할인

30 %

모든 MikroTik 도서 및 도서 팩 25% 할인

25 %