(Book) Networking with MikroTik RouterOS: A Practical Approach to Understanding and Implementing RouterOS

Study material for the MTCNA Certification Course, updated to RouterOS v7

El uso de claves compartidas para la autenticación inalámbrica es un método empleado en redes Wi-Fi para verificar la identidad de los dispositivos que intentan conectarse a una red.

Este método se basa en el conocimiento compartido de una clave secreta entre el dispositivo que solicita la conexión (cliente) y el punto de acceso (AP) o router.

Al final del artículo encontrarás un pequeño test que te permitirá evaluar los conocimientos adquiridos en esta lectura

A continuación se explica en detalle cómo funciona este proceso:

Antes de que cualquier autenticación pueda tener lugar, tanto el punto de acceso (AP) como los dispositivos clientes deben tener configurada la misma clave compartida.

Esta clave es establecida por el administrador de la red y debe ser ingresada manualmente en las configuraciones del AP y en cada uno de los dispositivos que deseen conectarse a la red.

El proceso de autenticación con claves compartidas (Shared Key Authentication) típicamente sigue estos pasos:

Aunque la autenticación mediante claves compartidas puede parecer segura, presenta varias vulnerabilidades:

Debido a estas vulnerabilidades, el uso de claves compartidas para la autenticación inalámbrica ha sido en gran parte reemplazado por métodos más seguros, como WPA2 (Wi-Fi Protected Access 2) y WPA3, que utilizan protocolos de autenticación más robustos como el EAP (Extensible Authentication Protocol) junto con una variedad de métodos de cifrado para proteger las comunicaciones inalámbricas.

Aunque la autenticación mediante claves compartidas fue uno de los primeros métodos utilizados en redes Wi-Fi, sus limitaciones de seguridad han llevado a la adopción de tecnologías de autenticación y cifrado más avanzadas y seguras.

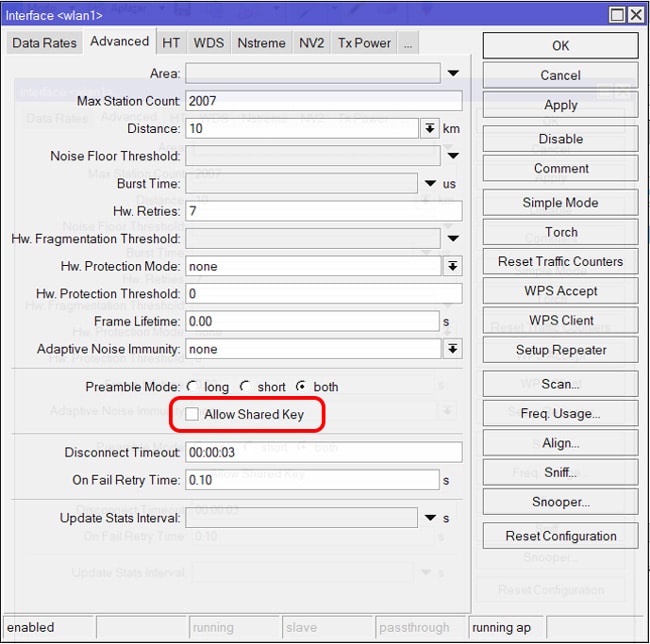

La opción allow-shared-key en MikroTik RouterOS es una configuración que permite o no el uso de claves compartidas para la autenticación inalámbrica. Las claves compartidas, también conocidas como WEP, son un tipo de cifrado de red inalámbrico antiguo que se considera inseguro.

La opción “Allow Shared Key” es relevante cuando se configura la seguridad inalámbrica en un punto de acceso MikroTik y se refiere a la posibilidad de permitir o no la autenticación mediante clave compartida en el contexto de WEP o WPA. Sin embargo, se recomienda utilizar métodos de seguridad más avanzados y seguros siempre que sea posible.

WEP (Wi-Fi Protected Access) es el primer protocolo de seguridad Wi-Fi. Utiliza el cifrado RC4, que es un algoritmo de cifrado de flujo relativamente débil. Las claves WEP de 64 bits se pueden crackear en cuestión de minutos, y las claves de 128 o 256 bits se pueden crackear en unas pocas horas.

WPA (Wi-Fi Protected Access) es una mejora de WEP que utiliza el cifrado TKIP (Temporal Key Integrity Protocol). TKIP es un algoritmo de cifrado más fuerte que RC4, pero aún es susceptible a ataques.

WPA2 (Wi-Fi Protected Access 2) es la versión más reciente del protocolo de seguridad Wi-Fi. Utiliza el cifrado AES (Advanced Encryption Standard), que es el algoritmo de cifrado más fuerte disponible para Wi-Fi. WPA2 es mucho más seguro que WEP o WPA, y es muy difícil de crackear.

En general, se recomienda utilizar WPA2 para proteger su red inalámbrica. Es el protocolo de seguridad más seguro disponible y es compatible con la mayoría de los dispositivos inalámbricos modernos.

Característica | WEP | WPA | WPA2 |

Cifrado | RC4 | TKIP o AES | AES |

Longitud de clave | 64, 128 o 256 bits | 80 o 128 bits | 128 o 256 bits |

Seguridad | Insegura | Más segura que WEP | Más segura que WPA |

Compatibilidad | Amplia | Amplia | Amplia |

Dificultad de configuración | Fácil | Fácil | Fácil |

Requisitos de ancho de banda | Altos | Medios | Medios |

Study material for the MTCNA Certification Course, updated to RouterOS v7

Material de estudio para el Curso de Certificación MTCNA, actualizado a RouterOS v7

Dime tu objetivo

Dime tu objetivo y te recomiendo el curso correcto.

Elige una opción

Tu opinión nos ayuda a mejorar

Tu asistente virtual de AcademyXperts

Ingresa tus datos para continuar

Nuestros horarios son de Lunes a Viernes de 9:00 AM a 6:00 PM.