Książka o zaawansowanych zabezpieczeniach RouterOS v7

Materiały do kursu certyfikacyjnego MTCSE, zaktualizowane do wersji RouterOS v7

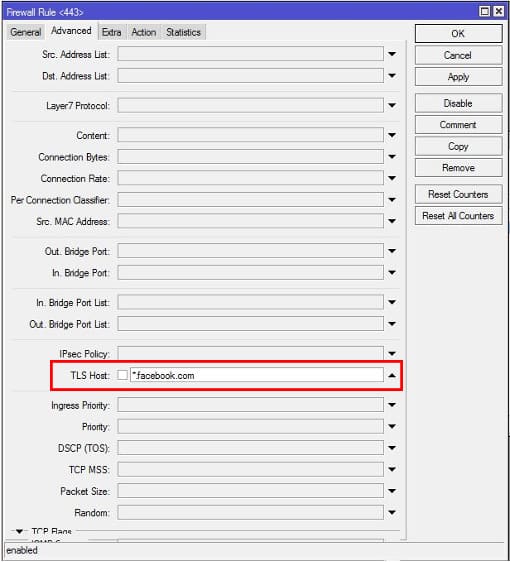

La tls-host w MikroTik RouterOS to funkcja zapory sieciowej, która umożliwia filtrowanie ruchu TLS na podstawie nazwy domeny serwera, do którego jest kierowany.

Może to być przydatne do blokowania dostępu do złośliwych lub niechcianych witryn internetowych lub do kontrolowania przepływu ruchu w sieci.

Na końcu artykułu znajdziesz mały test to ci pozwoli oceniać wiedzę zdobytą w tej lekturze

Należy jednak pamiętać, że korzystanie z tls-host ma pewne ograniczenia i środki ostrożności:

Opcja tls-host może być użytecznym narzędziem do filtrowania ruchu TLS w MikroTik RouterOS, ale ważne jest, aby używać go ostrożnie i mieć świadomość jego ograniczeń.

Rozważ alternatywy i postępuj zgodnie z odpowiednimi praktykami bezpieczeństwa, aby skutecznie chronić swoją sieć.

Większość stron internetowych korzysta obecnie z protokołu https, a blokowanie stron https jest znacznie trudniejsze w przypadku wersji MikroTik RouterOS niższej niż 6.41. Ale począwszy od RouterOS v6.41, MikroTik Firewall wprowadza nową właściwość zwaną TLS Hos t, który jest w stanie bardzo łatwo dopasować strony https.

Dlatego blokowanie witryn https, takich jak Facebook, YouTube itp. Można to łatwo zrobić za pomocą MikroTik Router, jeśli wersja RouterOS jest wyższa niż 6.41.

Możesz użyć „tls-host” w regułach zapory sieciowej, aby filtrować ruch na podstawie nazw hostów zamiast adresów IP. Może to być korzystne, jeśli adresy IP serwerów, z którymi się komunikujesz, często się zmieniają i wolisz używać stałych nazw hostów.

/ip filtr zapory sieciowej dodaj łańcuch=przekaż dst-port=443 protokół=tcp tls-host=example.com akcja=akceptuj

W tym przykładzie reguła zezwoli na wychodzący ruch TLS na port 443 przeznaczony dla „example.com”.

Korzystając z opcji „tls-host” możesz ułatwić zarządzanie certyfikatami SSL/TLS w swojej sieci. Jeśli certyfikaty ulegną zmianie lub zostaną odnowione, a nazwa hosta pozostanie taka sama, nie będzie potrzeby aktualizowania reguł zapory sieciowej o nowe adresy IP.

W niektórych przypadkach, szczególnie podczas interakcji z usługami hostowanymi w chmurze lub z dostawcami usług, którzy mogą zmieniać przypisane adresy IP, użycie „tls-host” zapewnia warstwę abstrakcji, która zmniejsza zależność od stałych adresów IP.

/ip filtr zapory sieciowej dodaj łańcuch=przekaż dst-port=8443 protokół=tcp tls-host=cloud-service.com akcja=zaakceptuj

Tutaj wychodzący ruch TLS do portu 8443 przeznaczony dla „cloud-service.com” będzie dozwolone niezależnie od aktualnego adresu IP usługi.

Należy pamiętać, że aby opcja „tls-host” była skuteczna, usługa zdalna musi obsługiwać używanie nazw hostów zamiast adresów IP. Nie wszystkie usługi lub aplikacje umożliwiają taką elastyczność, dlatego niezwykle ważne jest zapoznanie się z dokumentacją konkretnej usługi, z której korzystasz.

/ip filtr zapory sieciowej dodaj łańcuch=przekaż dst-port=443 protokół=tcp tls-host=*.facebook.com akcja=upuść

Materiały do kursu certyfikacyjnego MTCSE, zaktualizowane do wersji RouterOS v7

Av. Juan T. Marengo i J. Orrantia

Budynek Centrum Profesjonalnego, Biuro 507

Guayaquil. Ekwador

CP 090505

do naszych cotygodniowych biuletynów

Prawa autorskie © 2024 abcxperts.com – Wszelkie prawa zastrzeżone

40% zniżki na książki i pakiety książek MikroTik - Kod rabatowy: AN24-LIB Odrzuć

Skorzystaj z kodu rabatowego z okazji Dnia Trzech Króli!

Skorzystaj z sylwestrowego kodu rabatowego!

Skorzystaj z kodu rabatowego na Święta!!!

wszystkie kursy MikroTik OnLine

wszystkie kursy Akademii

wszystkie książki i pakiety książek MikroTik

Skorzystaj z kodów rabatowych na Cyber Tydzień!!!

wszystkie kursy MikroTik OnLine

wszystkie kursy Akademii

wszystkie książki i pakiety książek MikroTik

Skorzystaj z kodów rabatowych na Black Friday!!!

**Kody naliczane są w koszyku

Skorzystaj z kodów rabatowych na Halloween.

Kody naliczane są w koszyku

11% zniżki na wszystkie kursy MikroTik OnLine

11%

30% zniżki na wszystkie kursy Akademii

30%

25% zniżki na wszystkie książki i pakiety książek MikroTik

25%