Książka zaawansowanej kontroli ruchu, RouterOS v7

Materiały do kursu certyfikacyjnego MTCTCE, zaktualizowane do wersji RouterOS v7

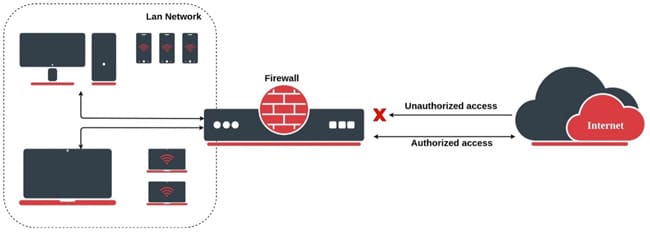

MikroTik zapewnia funkcjonalność zapory sieciowej, która obejmuje zarówno reguły stanowe, jak i reguły bezstanowe. Zapora sieciowa implementuje stanowe (poprzez śledzenie połączenia) i bezstanowe filtrowanie pakietów, dlatego zapewnia funkcje bezpieczeństwa używane do zarządzania przepływem danych do, z i przez router.

Wraz z translacją adresów sieciowych (NAT) służy jako narzędzie zapobiegające nieautoryzowanemu dostępowi do bezpośrednio podłączonych sieci i do samego routera, a także jako filtr ruchu wychodzącego.

Na końcu artykułu znajdziesz mały test to ci pozwoli oceniać wiedzę zdobytą w tej lekturze

Reguły te śledzą stan połączeń, co oznacza, że zapora śledzi stan każdego połączenia i zezwala na ruch w oparciu o stan połączenia. Jest to przydatne, jeśli chcesz zezwolić na ruch zwrotny w przypadku połączeń inicjowanych z sieci.

Dzięki temu mogą podejmować bardziej świadome decyzje dotyczące tego, które pakiety zezwolić, a które zablokować, w zależności od kontekstu połączenia. Na przykład stanowa zapora sieciowa pozwoli pakietowi odpowiedzi przejść przez wcześniej dozwolony pakiet żądania, nawet jeśli sam pakiet żądania nie jest wyraźnie uwzględniony w regułach zapory.

Stateful oferuje zwiększone korzyści w zakresie bezpieczeństwa, ponieważ może skutecznie zapobiegać próbom nieautoryzowanego dostępu i chronić przed atakami typu phishing.

Zapewniają także lepsze możliwości filtrowania na poziomie aplikacji, pozwalając kontrolować, które aplikacje i protokoły mogą komunikować się przez zaporę.

Reguły te nie kierują się stanem połączeń i są stosowane niezależnie do każdego pakietu. Każdy pakiet jest filtrowany według kryteriów ustalonych przez regułę, niezależnie od poprzednich połączeń.

Z drugiej strony, bezstanowe nie przechowują tabeli stanów i sprawdzają jedynie pojedyncze pakiety na podstawie ich adresów źródłowych i docelowych, portów i nagłówków protokołów.

Działają jak filtry pakietów, podejmując decyzje wyłącznie na podstawie informacji zawartych w każdym pakiecie.

Característica | stanowa zapora ogniowa | Bezstanowa zapora sieciowa |

Śledzenie połączenia

| Si | Nie |

Bezpieczeństwo

| Ulepszony | podstawowy |

Filtrowanie na poziomie aplikacji

| Ziarnisty | Ograniczony |

Działając

| Niżej | Wyższy |

Zużycie zasobów

| Wyższy | Niżej |

Przydatność

| Sieci korporacyjne, wrażliwe aplikacje | Sieci domowe, środowiska o dużej przepustowości |

W MikroTik RouterOS bezstanowe reguły firewalla tworzone są bez uwzględnienia stanu połączeń, czyli są stosowane niezależnie od poprzednich połączeń. Oto kilka przykładów reguł dotyczących bezpaństwowców, które mogą być przydatne w niektórych scenariuszach:

/ip filtr zapory sieciowej dodaj łańcuch=przekaż adres-src=192.168.1.100 akcja=zaakceptuj

Ta reguła pozwala na ruch przychodzący z adresu IP 192.168.1.100 w łańcuchu przekazywania.

/ip filtr zapory sieciowej dodaj łańcuch=przekaż adres-src=192.168.2.0/24 akcja=zaakceptuj

Ta reguła zezwala na ruch z podsieci 192.168.2.0/24 w łańcuchu przekazywania.

/ip filtr zapory sieciowej dodaj łańcuch=przekaż adres-dst=203.0.113.10 akcja=upuść

Ta reguła blokuje cały ruch kierowany do adresu IP 203.0.113.10 w łańcuchu przekazywania.

To tylko przykłady. Reguły należy dostosować do swoich konkretnych potrzeb i topologii sieci. Należy również pamiętać, że reguły te są bezstanowe, więc nie uwzględniają stanu poprzednich połączeń.

W MikroTik RouterOS stanowe reguły zapory sieciowej skupiają się na stanie połączeń, co oznacza, że zezwalają lub blokują ruch w oparciu o stan połączenia. Oto kilka przykładów reguł stanowych:

/ip filtr zapory sieciowej dodaj łańcuch=przekazuj stan połączenia=ustanowiono, powiązaną akcję=zaakceptuj

Ta reguła zezwala na ruch będący częścią ustanowionego lub powiązanego połączenia w łańcuchu przekazywania.

/ip filtr zapory sieciowej dodaj łańcuch=przekaż w interfejsie=ether1 stan połączenia=nowy protokół=tcp dst-port=80 akcja=zaakceptuj

Ta reguła pozwala na ruch TCP przeznaczony dla portu 80 z zewnątrz przez interfejs ether1 w łańcuchu przekazywania.

/ip filtr zapory sieciowej dodaj łańcuch=wejście stan połączenia=nowa akcja=upuszczenie

Ta reguła blokuje cały ruch przychodzący, który nie jest częścią nawiązanego połączenia w łańcuchu przychodzącym.

/ip filtr zapory sieciowej dodaj łańcuch=wprowadź stan połączenia=nowy protokół=akcja icmp=zaakceptuj

Ta reguła zezwala na przychodzący ruch ICMP dla żądań ping w łańcuchu przychodzącym.

/ip filtr zapory sieciowej dodaj łańcuch=wejście w interfejsie=ether1 stan połączenia=nowy port-dst=22 akcja=upuść

Ta reguła blokuje ruch przychodzący do portu 22 (SSH) z zewnątrz poprzez interfejs ether1 w łańcuchu przychodzącym.

To tylko przykłady i powinieneś dostosować reguły w oparciu o swoje specyficzne wymagania i konfigurację sieci. Reguły stanowe są niezbędne, aby umożliwić niezbędny ruch i utrzymać bezpieczeństwo poprzez blokowanie niechcianego ruchu.

Materiały do kursu certyfikacyjnego MTCTCE, zaktualizowane do wersji RouterOS v7

Av. Juan T. Marengo i J. Orrantia

Budynek Centrum Profesjonalnego, Biuro 507

Guayaquil. Ekwador

CP 090505

do naszych cotygodniowych biuletynów

Prawa autorskie © 2024 abcxperts.com – Wszelkie prawa zastrzeżone

40% zniżki na książki i pakiety książek MikroTik - Kod rabatowy: AN24-LIB Odrzuć

Skorzystaj z kodu rabatowego z okazji Dnia Trzech Króli!

Skorzystaj z sylwestrowego kodu rabatowego!

Skorzystaj z kodu rabatowego na Święta!!!

wszystkie kursy MikroTik OnLine

wszystkie kursy Akademii

wszystkie książki i pakiety książek MikroTik

Skorzystaj z kodów rabatowych na Cyber Tydzień!!!

wszystkie kursy MikroTik OnLine

wszystkie kursy Akademii

wszystkie książki i pakiety książek MikroTik

Skorzystaj z kodów rabatowych na Black Friday!!!

**Kody naliczane są w koszyku

Skorzystaj z kodów rabatowych na Halloween.

Kody naliczane są w koszyku

11% zniżki na wszystkie kursy MikroTik OnLine

11%

30% zniżki na wszystkie kursy Akademii

30%

25% zniżki na wszystkie książki i pakiety książek MikroTik

25%