Książka o zaawansowanych zabezpieczeniach RouterOS v7

Materiały do kursu certyfikacyjnego MTCSE, zaktualizowane do wersji RouterOS v7

W Mikrotiku, tryb tunelowy i tryb transportu Są to dwa różne tryby działania połączeń VPN IPsec.

Na końcu artykułu znajdziesz mały test to ci pozwoli oceniać wiedzę zdobytą w tej lekturze

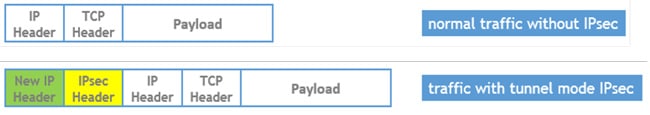

W trybie tunelowym cały ruch przechodzący przez interfejs VPN jest hermetyzowany w pakiecie IPsec. Oznacza to, że ruch jest szyfrowany i deszyfrowany na obu końcach połączenia VPN.

Tryb tunelowy to najbezpieczniejsza konfiguracja połączeń VPN, ponieważ chroni cały ruch, niezależnie od protokołu i aplikacji. Jest to jednak również konfiguracja najbardziej wymagająca zasobów, ponieważ wymaga enkapsulacji i dekapsulacji wszystkich pakietów. W tym trybie cały pakiet IP jest szyfrowany i staje się składnikiem danych nowego (i większego) pakietu IP.

Często używany w sieci VPN typu site-to-site Ipsec

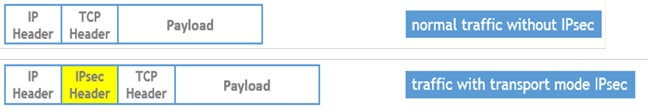

W trybie transportu tylko dane przesyłane między dwoma określonymi hostami są hermetyzowane w pakiecie IPsec. Oznacza to, że ruch, który nie jest kierowany do konkretnych hostów, nie jest szyfrowany ani deszyfrowany.

Tryb transportowy jest mniej bezpieczny niż tryb tunelowy, ponieważ nie chroni całego ruchu. Jest jednak również mniej wymagający pod względem zasobów, ponieważ wymaga jedynie enkapsulacji i dekapsulacji pakietów podczas przesyłania między określonymi hostami.

Często używany w sieciach VPN o zdalnym dostępie

W poniższej tabeli podsumowano kluczowe różnice między trybem tunelowym a środkiem transportu:

Característica | tryb tunelowy | Sposób transportu |

Bezpieczeństwo | Alta | Baja |

Zapotrzebowanie na zasoby | Alta | Baja |

Kapsułkowanie | Cały ruch | Tylko ruch pomiędzy określonymi hostami |

Wybór prawidłowego trybu połączenia IPsec VPN zależy od potrzeb aplikacji w zakresie bezpieczeństwa i wydajności.

Jeśli bezpieczeństwo jest najwyższym priorytetem, najlepszym rozwiązaniem będzie tryb tunelowy. Jeśli wydajność jest głównym priorytetem, dobrym rozwiązaniem będzie środek transportu.

Ogólnie rzecz biorąc, tryb tunelowy jest najlepszym wyborem w przypadku połączeń VPN wymagających wysokiego poziomu bezpieczeństwa, takich jak połączenia używane w celu uzyskania dostępu do wrażliwych danych. Tryb transportowy to dobry wybór w przypadku połączeń VPN wymagających dobrej wydajności, takich jak połączenia używane do przesyłania danych z dużą szybkością.

Typ tunelu | opis |

Tunel IPsec typu lokacja-lokacja | Bezpiecznie połącz dwie oddzielne sieci przez Internet. Umożliwia bezpieczną komunikację pomiędzy podsieciami obu lokalizacji. |

Zdalny dostęp IPsec VPN | Umożliwia zdalnym użytkownikom bezpieczne łączenie się z siecią biurową z lokalizacji zewnętrznych. Wykorzystuje protokół IPsec do zabezpieczenia połączenia i może być implementowany z różnymi protokołami VPN, takimi jak L2TP/IPsec lub IKEv2/IPsec. |

Tunel L2TP/IPsec | Łączy L2TP (protokół tunelowania warstwy 2) z IPsec, aby utworzyć bezpieczny tunel. Często używany do połączeń dostępu zdalnego. |

Tunel IKEv2/IPsec | Wykorzystuje protokół IKEv2 (Internet Key Exchange wersja 2) do bezpieczeństwa i wymiany kluczy, w połączeniu z IPsec do ochrony danych. Oferuje bardziej wydajną i niezawodną konfigurację w porównaniu do IKEv1. |

Tunel EoIP/IPsec | Umożliwia utworzenie tunelu Ethernet over IP (EoIP), a następnie jest zabezpieczany za pomocą protokołu IPsec w celu zapewnienia bezpieczeństwa. Przydatne do bezpiecznego rozszerzania sieci Ethernet przez Internet. |

IPIP | Umożliwia utworzenie adresu IPIP, a następnie jest zabezpieczany za pomocą protokołu IPsec w celu zapewnienia bezpieczeństwa. |

Wszystkie tunele IPsec w MikroTiku wykorzystują następujące elementy:

Wybór rodzaju tunelu IPsec zależy od konkretnych potrzeb aplikacji.

Materiały do kursu certyfikacyjnego MTCSE, zaktualizowane do wersji RouterOS v7

Av. Juan T. Marengo i J. Orrantia

Budynek Centrum Profesjonalnego, Biuro 507

Guayaquil. Ekwador

CP 090505

do naszych cotygodniowych biuletynów

Prawa autorskie © 2024 abcxperts.com – Wszelkie prawa zastrzeżone

40% zniżki na książki i pakiety książek MikroTik - Kod rabatowy: AN24-LIB Odrzuć

Skorzystaj z kodu rabatowego z okazji Dnia Trzech Króli!

Skorzystaj z sylwestrowego kodu rabatowego!

Skorzystaj z kodu rabatowego na Święta!!!

wszystkie kursy MikroTik OnLine

wszystkie kursy Akademii

wszystkie książki i pakiety książek MikroTik

Skorzystaj z kodów rabatowych na Cyber Tydzień!!!

wszystkie kursy MikroTik OnLine

wszystkie kursy Akademii

wszystkie książki i pakiety książek MikroTik

Skorzystaj z kodów rabatowych na Black Friday!!!

**Kody naliczane są w koszyku

Skorzystaj z kodów rabatowych na Halloween.

Kody naliczane są w koszyku

11% zniżki na wszystkie kursy MikroTik OnLine

11%

30% zniżki na wszystkie kursy Akademii

30%

25% zniżki na wszystkie książki i pakiety książek MikroTik

25%