Livro de segurança avançada do RouterOS v7

Material de estudo para o Curso de Certificação MTCSE, atualizado para RouterOS v7

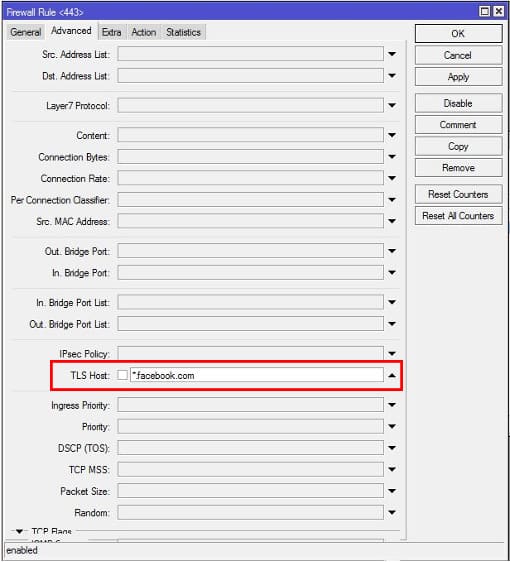

La Opção tls-host no MikroTik RouterOS é um recurso de firewall que permite que o tráfego TLS seja filtrado com base no nome de domínio do servidor ao qual é direcionado.

Isso pode ser útil para bloquear o acesso a sites maliciosos ou indesejados ou para controlar o fluxo de tráfego na sua rede.

No final do artigo você encontrará um pequeno teste isso vai permitir a você avaliar o conhecimento adquirido nesta leitura

Porém, é importante observar que o uso do tls-host possui algumas limitações e cuidados:

A opção tls-host pode ser uma ferramenta útil para filtrar o tráfego TLS no MikroTik RouterOS, mas é importante utilizá-la com cautela e estar ciente de suas limitações.

Considere alternativas e siga práticas de segurança apropriadas para proteger sua rede de forma eficaz.

A maioria dos sites agora usa https e bloquear sites https é muito mais difícil com a versão MikroTik RouterOS inferior a 6.41. Mas a partir do RouterOS v6.41, o MikroTik Firewall introduz uma nova propriedade chamada Portas TLS t que é capaz de combinar sites https com muita facilidade.

Portanto, bloquear sites https como Facebook, YouTube, etc. Isso pode ser feito facilmente com o MikroTik Router se a versão do RouterOS for superior a 6.41.

Você pode usar “tls-host” nas regras de firewall para filtrar o tráfego com base em nomes de host em vez de endereços IP. Isso pode ser benéfico se os endereços IP dos servidores com os quais você se comunica forem propensos a mudanças e você preferir usar nomes de host que permaneçam constantes.

/ip filtro de firewall adicionar chain=forward dst-port=443 protocol=tcp tls-host=example.com action=accept

Neste exemplo, a regra permitirá o tráfego TLS de saída para a porta 443 destinada a “example.com”.

Ao usar a opção “tls-host”, você pode facilitar o gerenciamento de certificados SSL/TLS em sua rede. Se os certificados mudarem ou forem renovados e o nome do host permanecer o mesmo, você não precisará atualizar as regras do firewall com novos endereços IP.

Em alguns casos, especialmente ao interagir com serviços hospedados em nuvem ou com provedores de serviços que podem alterar endereços IP atribuídos, o uso de “tls-host” fornece uma camada de abstração que reduz a dependência de endereços IP fixos.

/ip filtro de firewall adicionar chain=forward dst-port=8443 protocol=tcp tls-host=cloud-service.com action=accept

Aqui, o tráfego TLS de saída para a porta 8443 destinado a “cloud-service.com”Será permitido independentemente do endereço IP atual do serviço.

É importante observar que para que a opção “tls-host” seja eficaz, o serviço remoto deve suportar o uso de nomes de host em vez de endereços IP. Nem todos os serviços ou aplicativos permitem essa flexibilidade, por isso é crucial revisar a documentação do serviço específico que você está usando.

/ip filtro de firewall adicionar chain=forward dst-port=443 protocol=tcp tls-host=*.facebook.com action=drop

Material de estudo para o Curso de Certificação MTCSE, atualizado para RouterOS v7

Av. Juan T. Marengo e J. Orrantia

Edifício do Centro Profissional, Escritório 507

Guaiaquil. Equador

CP 090505

aos nossos boletins informativos semanais

Copyright © 2024 abcxperts.com – Todos os direitos reservados

40% de desconto em livros e pacotes de livros MikroTik - Código de desconto: AN24-LIB Descartar

Aproveite o código de desconto do Dia dos Reis Magos!

Aproveite o código de desconto de Réveillon!

Aproveite o código de desconto para o Natal!!!

todos os cursos MikroTik OnLine

todos os cursos da Academia

todos os livros e pacotes de livros MikroTik

Aproveite os códigos de desconto da Cyber Week!!!

todos os cursos MikroTik OnLine

todos os cursos da Academia

todos os livros e pacotes de livros MikroTik

Aproveite os códigos de desconto para Black Friday!!!

**Os códigos são aplicados no carrinho de compras

Aproveite os códigos de desconto para o Halloween.

Os códigos são aplicados no carrinho de compras

11% de desconto em todos os cursos MikroTik OnLine

11%

30% de desconto em todos os cursos da Academia

30%

25% de desconto em todos os livros e pacotes de livros MikroTik

25%