Livro de controle de tráfego avançado, RouterOS v7

Material de estudo do Curso de Certificação MTCTCE, atualizado para RouterOS v7

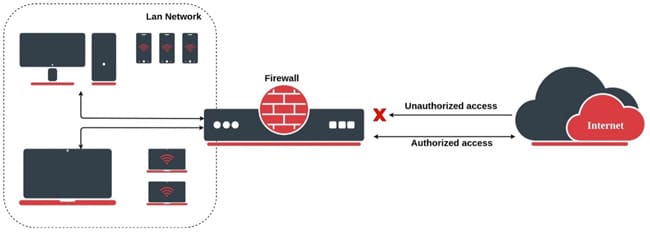

MikroTik fornece funcionalidade de firewall que inclui regras com estado e regras sem estado. O firewall implementa filtragem de pacotes com estado (por meio de rastreamento de conexão) e sem estado e, portanto, fornece funções de segurança que são usadas para gerenciar o fluxo de dados de, para e através do roteador.

Juntamente com a Tradução de Endereço de Rede (NAT), serve como uma ferramenta para impedir o acesso não autorizado a redes diretamente conectadas e ao próprio roteador, bem como um filtro para o tráfego de saída.

No final do artigo você encontrará um pequeno teste isso vai permitir a você avaliar o conhecimento adquirido nesta leitura

Essas regras seguem o estado das conexões, o que significa que o firewall monitora o estado de cada conexão e permite o tráfego com base no estado da conexão. Isto é útil para permitir o tráfego de resposta em conexões iniciadas na rede.

Isto permite-lhes tomar decisões mais informadas sobre quais pacotes permitir ou bloquear, dependendo do contexto da conexão. Por exemplo, um firewall com estado permitiria que um pacote de resposta passasse por um pacote de solicitação permitido anteriormente, mesmo que o pacote de solicitação em si não estivesse explicitamente incluído nas regras do firewall.

Stateful oferece benefícios de segurança aprimorados, pois pode prevenir com eficácia tentativas de acesso não autorizado e proteger contra ataques de phishing.

Eles também fornecem melhores recursos de filtragem no nível do aplicativo, permitindo controlar quais aplicativos e protocolos podem se comunicar através do firewall.

Estas regras não seguem o estado das conexões e são aplicadas de forma independente a cada pacote. Cada pacote é filtrado de acordo com os critérios estabelecidos pela regra, independentemente das conexões anteriores.

Os stateless, por outro lado, não mantêm uma tabela de estados e inspecionam apenas pacotes individuais com base em seus endereços de origem e destino, portas e cabeçalhos de protocolo.

Eles funcionam como filtros de pacotes, tomando decisões baseadas unicamente nas informações contidas em cada pacote.

Característica | firewall com estado | Firewall sem estado |

Rastreamento de conexão

| Si | Não |

Segurança

| Melhorado | Básico |

Filtragem em nível de aplicativo

| Granular | Limitada |

Execução

| Mais baixo | Mais alto |

Consumo de recursos

| Mais alto | Mais baixo |

Adequação

| Redes corporativas, aplicativos confidenciais | Redes domésticas, ambientes de alta largura de banda |

No MikroTik RouterOS, regras de firewall sem estado são criadas sem levar em conta o estado das conexões, ou seja, são aplicadas independentemente das conexões anteriores. Aqui estão alguns exemplos de regras sem estado que podem ser úteis em determinados cenários:

/ip filtro de firewall adicionar chain=forward src-address=192.168.1.100 action=accept

Esta regra permite o tráfego proveniente do endereço IP 192.168.1.100 na cadeia de encaminhamento.

/ip filtro de firewall adicionar chain=forward src-address=192.168.2.0/24 action=accept

Esta regra permite o tráfego da sub-rede 192.168.2.0/24 na cadeia de encaminhamento.

/ip filtro de firewall adicionar chain=forward dst-address=203.0.113.10 action=drop

Esta regra bloqueia todo o tráfego que vai para o endereço IP 203.0.113.10 na cadeia de encaminhamento.

Estes são apenas exemplos e você deve adaptar as regras com base nas suas necessidades específicas e na sua topologia de rede. Além disso, lembre-se de que essas regras não têm estado, portanto não levam em consideração o estado das conexões anteriores.

No MikroTik RouterOS, as regras de firewall com estado concentram-se no estado das conexões, o que significa que permitem ou bloqueiam o tráfego com base no estado da conexão. Aqui estão alguns exemplos de regras com estado:

/ip filtro de firewall adicionar cadeia = encaminhamento estado de conexão = estabelecido, ação relacionada = aceitar

Esta regra permite o tráfego que faz parte de uma conexão estabelecida ou relacionada na cadeia de encaminhamento.

/ip filtro de firewall adicionar chain=forward in-interface=ether1 connection-state=new protocol=tcp dst-port=80 action=accept

Esta regra permite o tráfego TCP destinado à porta 80 de fora através da interface ether1 na cadeia de encaminhamento.

/ip filtro de firewall adicionar chain=input connection-state=new action=drop

Esta regra bloqueia todo o tráfego de entrada que não faz parte de uma conexão estabelecida na cadeia de entrada.

/ip filtro de firewall adicionar chain=input connection-state=new protocol=icmp action=accept

Esta regra permite o tráfego ICMP de entrada para solicitações de ping na cadeia de entrada.

/ip filtro de firewall adicionar cadeia=input in-interface=ether1 connection-state=new dst-port=22 action=drop

Esta regra bloqueia o tráfego de entrada externo para a porta 22 (SSH) por meio da interface ether1 na cadeia de entrada.

Estes são apenas exemplos e você deve ajustar as regras com base em seus requisitos específicos e configuração de rede. Regras com estado são essenciais para permitir o tráfego necessário e manter a segurança, bloqueando o tráfego indesejado.

Material de estudo do Curso de Certificação MTCTCE, atualizado para RouterOS v7

Av. Juan T. Marengo e J. Orrantia

Edifício do Centro Profissional, Escritório 507

Guaiaquil. Equador

CP 090505

aos nossos boletins informativos semanais

Copyright © 2024 abcxperts.com – Todos os direitos reservados

40% de desconto em livros e pacotes de livros MikroTik - Código de desconto: AN24-LIB Descartar

Aproveite o código de desconto do Dia dos Reis Magos!

Aproveite o código de desconto de Réveillon!

Aproveite o código de desconto para o Natal!!!

todos os cursos MikroTik OnLine

todos os cursos da Academia

todos os livros e pacotes de livros MikroTik

Aproveite os códigos de desconto da Cyber Week!!!

todos os cursos MikroTik OnLine

todos os cursos da Academia

todos os livros e pacotes de livros MikroTik

Aproveite os códigos de desconto para Black Friday!!!

**Os códigos são aplicados no carrinho de compras

Aproveite os códigos de desconto para o Halloween.

Os códigos são aplicados no carrinho de compras

11% de desconto em todos os cursos MikroTik OnLine

11%

30% de desconto em todos os cursos da Academia

30%

25% de desconto em todos os livros e pacotes de livros MikroTik

25%