Livro de segurança avançada do RouterOS v7

Material de estudo para o Curso de Certificação MTCSE, atualizado para RouterOS v7

El Protocolo de mensagens de controle da Internet (ICMP) é um protocolo da camada de rede usado para enviar mensagens de controle e de erro entre dispositivos em uma rede.

ICMP é um protocolo importante para o funcionamento da Internet e é usado para diversos fins, incluindo:

No final do artigo você encontrará um pequeno teste isso vai permitir a você avaliar o conhecimento adquirido nesta leitura

ICMP é usado para detectar erros na transmissão de dados. Por exemplo, se um pacote IP for perdido ou corrompido, o remetente poderá enviar uma mensagem ICMP ao destinatário para informá-lo do erro.

ICMP é usado para diagnosticar problemas de rede. Por exemplo, você pode usar o comando “ping” para enviar uma mensagem ICMP a um dispositivo remoto para verificar se ele está disponível.

ICMP é usado para gerenciamento de rede. Por exemplo, pode ser usado para enviar notificações de status ou para configurar dispositivos de rede.

O ICMP é baseado no protocolo IP e usa os mesmos cabeçalhos do IP. O cabeçalho ICMP possui um campo de tipo que identifica o tipo de mensagem ICMP.

Existem muitos tipos diferentes de mensagens ICMP, cada uma servindo a uma finalidade diferente. Alguns dos tipos de mensagens ICMP mais comuns incluem:

Essas mensagens são usadas para verificar a disponibilidade de um dispositivo remoto.

Essas mensagens são usadas para informar ao remetente que um pacote IP não pôde ser entregue ao destino.

Essas mensagens são usadas para informar ao remetente que um pacote IP demorou muito para chegar ao seu destino.

ICMP é um protocolo importante para o funcionamento da Internet. Ao compreender o conceito de ICMP, você pode ajudar a manter sua rede segura e funcional.

Ter um filtro ICMP no firewall MikroTik RouterOS é importante por vários motivos, incluindo:

Aqui estão alguns exemplos específicos de como um filtro ICMP no MikroTik RouterOS pode ajudá-lo a proteger sua rede:

É importante configurar o filtro ICMP adequadamente para que ele não bloqueie o tráfego legítimo. Você deve considerar suas necessidades específicas e os riscos de segurança aos quais sua rede está exposta.

Em roteadores MikroTik com RouterOS, você pode gerenciar configurações relacionadas ao ICMP (Internet Control Message Protocol), incluindo configurações de ping e outras funções relacionadas.

Mensagem ICMPv4 | Fonte do dispositivo | Através do dispositivo | Destinado ao dispositivo |

ICMPv4-unreach-net | Taxa limite | Taxa limite | Taxa limite |

Host ICMPv4-unreach | Taxa limite | Taxa limite | Taxa limite |

ICMPv4-unreach-proto | Taxa limite | Denegar | Taxa limite |

Porta ICMPv4-unreach | Taxa limite | Denegar | Taxa limite |

ICMPv4-unreach-frag necessário | ENVIAR | Autorização | Taxa limite |

Rota ICMPv4-unreach-src | Taxa limite | Denegar | Taxa limite |

ICMPv4-unreach-net-desconhecido (Depr) | Denegar | Denegar | Denegar |

ICMPv4-unreach-host-desconhecido | Taxa limite | Denegar | ignorar |

ICMPv4-unreach-host isolado (Depr) | Denegar | Denegar | Denegar |

ICMPv4-unreach-net-tos | Taxa limite | Denegar | Taxa limite |

ICMPv4-unreach-host-tos | Taxa limite | Denegar | Taxa limite |

ICMPv4-unreach-admin | Taxa limite | Taxa limite | Taxa limite |

ICMPv4-unreach-prec-violação | Taxa limite | Denegar | Taxa limite |

ICMPv4-unreach-prec-cutoff | Taxa limite | Denegar | Taxa limite |

Extinção de ICMPv4 | Denegar | Denegar | Denegar |

Rede de redirecionamento ICMPv4 | Taxa limite | Denegar | Taxa limite |

Host de redirecionamento ICMPv4 | Taxa limite | Denegar | Taxa limite |

Redirecionamento ICMPv4 para rede | Taxa limite | Denegar | Taxa limite |

Redirecionamento ICMPv4 para host | Taxa limite | Autorização | Taxa limite |

ICMPv4-timed-ttl | Taxa limite | Autorização | Taxa limite |

Reacção cronometrada ICMPv4 | Taxa limite | Autorização | Taxa limite |

Ponteiro de parâmetro ICMPv4 | Taxa limite | Denegar | Taxa limite |

Opção ICMPv4 ausente | Taxa limite | Denegar | Taxa limite |

Mensagem ICMPv4-req-echo | Taxa limite | Autorização | Taxa limite |

ICMPv4-req-echo-resposta | Taxa limite | Autorização | Taxa limite |

ICMPv4-req-roteador-sol | Taxa limite | Denegar | Taxa limite |

ICMPv4-req-router-adv | Taxa limite | Denegar | Taxa limite |

Mensagem ICMPv4-req-timestamp | Taxa limite | Denegar | Taxa limite |

ICMPv4-req-timestamp-resposta | Taxa limite | Denegar | Taxa limite |

Mensagem de informação ICMPv4 (Depr) | Denegar | Denegar | Denegar |

Resposta de informações ICMPv4 (Depr) | Denegar | Denegar | Denegar |

Solicitação de máscara ICMPv4 | Taxa limite | Denegar | Taxa limite |

Resposta de máscara ICMPv4 | Taxa limite | Denegar | Taxa limite |

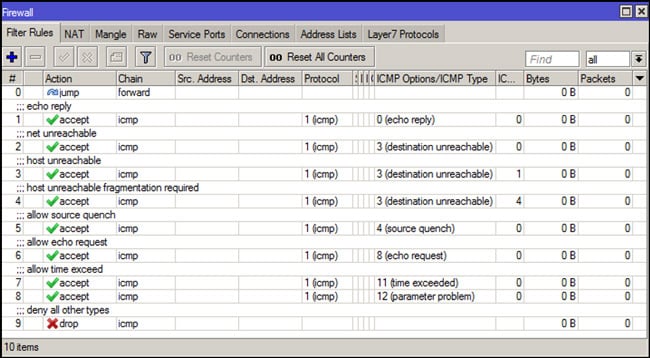

As seguintes regras ICMP são os tipos de mensagens que geralmente devem estar sempre disponíveis:

/ip firewall filter

add action=jump chain=forward jump-target=icmp

add action=accept chain=icmp comment="echo reply" icmp-options=0:0 protocol=icmp

add action=accept chain=icmp comment="net unreachable" icmp-options=3:0 protocol=icmp

add action=accept chain=icmp comment="host unreachable" icmp-options=3:1 protocol=icmp

add action=accept chain=icmp comment="host unreachable fragmentation required" icmp-options=3:4 protocol=icmp

add action=accept chain=icmp comment="allow source quench" icmp-options=4:0 protocol=icmp

add action=accept chain=icmp comment="allow echo request" icmp-options=8:0 protocol=icmp

add action=accept chain=icmp comment="allow time exceed" icmp-options=11:0 protocol=icmp

add action=accept chain=icmp comment="allow parameter bad" icmp-options=12:0 protocol=icmp

add action=drop chain=icmp comment="deny all other types"

Estes são apenas exemplos e é importante adaptar a configuração de acordo com suas necessidades específicas e topologia de rede.

Lembre-se de ter cuidado ao limitar o tráfego ICMP, pois isso pode afetar os recursos de diagnóstico da rede.

Certifique-se de testar e validar quaisquer alterações em um ambiente de teste antes de implantá-las em um ambiente de produção.

Material de estudo para o Curso de Certificação MTCSE, atualizado para RouterOS v7

Av. Juan T. Marengo e J. Orrantia

Edifício do Centro Profissional, Escritório 507

Guaiaquil. Equador

CP 090505

aos nossos boletins informativos semanais

Copyright © 2024 abcxperts.com – Todos os direitos reservados

Aproveite o código de desconto do Dia dos Reis Magos!

Aproveite o código de desconto de Réveillon!

Aproveite o código de desconto para o Natal!!!

todos os cursos MikroTik OnLine

todos os cursos da Academia

todos os livros e pacotes de livros MikroTik

Aproveite os códigos de desconto da Cyber Week!!!

todos os cursos MikroTik OnLine

todos os cursos da Academia

todos os livros e pacotes de livros MikroTik

Aproveite os códigos de desconto para Black Friday!!!

**Os códigos são aplicados no carrinho de compras

Aproveite os códigos de desconto para o Halloween.

Os códigos são aplicados no carrinho de compras

11% de desconto em todos os cursos MikroTik OnLine

11%

30% de desconto em todos os cursos da Academia

30%

25% de desconto em todos os livros e pacotes de livros MikroTik

25%