Qué es IPsec y cuándo se debe utilizar

- Mauro Escalante

- Un comentario

- Comparte este artículo

Conceptos generales

IPsec (Internet Protocol Security) es un conjunto de protocolos de seguridad utilizados para proteger la comunicación de redes de computadoras a través de Internet Protocol (IP). IPsec proporciona autenticación, integridad de datos y confidencialidad para los paquetes de datos que se envían a través de una red IP.

IPsec se utiliza comúnmente para crear una red privada virtual (VPN) segura entre dos redes separadas por Internet, como una red de oficina y una red de teletrabajadores. IPsec puede ser utilizado para proteger el tráfico entre dos hosts, entre dos redes o entre un host y una red.

IPsec utiliza dos tipos de protocolos: Protocolo de seguridad de la asociación de Internet (ISAKMP) y el Protocolo de seguridad de IP (IPsec). ISAKMP se utiliza para establecer una conexión segura y autenticada entre dos hosts, mientras que IPsec se utiliza para cifrar los datos y proporcionar autenticación y protección de integridad de datos.

IPsec puede ser configurado de varias maneras, incluyendo el modo de túnel y el modo de transporte.

- En el modo de túnel, los paquetes IP originales se cifran y se encapsulan dentro de otro paquete IP, que se envía a través de la red.

- En el modo de transporte, los paquetes IP originales se cifran pero no se encapsulan, lo que significa que se envían a través de la red con su propia dirección IP.

En resumen, IPsec es una solución de seguridad confiable que protege las comunicaciones en redes de computadoras utilizando el protocolo IP. Proporciona autenticación, integridad de datos y confidencialidad, y se utiliza comúnmente para crear redes privadas virtuales seguras y proteger el tráfico de red confidencial en Internet.

Cuántas fases tiene una VPN IPsec?

Una VPN IPsec (Virtual Private Network) se puede dividir en dos fases principales:

- Fase 1: Autenticación y establecimiento de la conexión de seguridad

- Fase 2: Negociación de parámetros de seguridad y creación de túnel VPN

En la Fase 1, los dos extremos de la VPN (típicamente un cliente y un servidor VPN) establecen una conexión segura a través de la cual se pueden intercambiar los parámetros de seguridad necesarios para la comunicación en la Fase 2. En esta fase, se establecen los algoritmos de cifrado y autenticación, así como las claves de cifrado y los certificados de identidad de los extremos de la VPN.

En la Fase 2, se negocian los parámetros de seguridad específicos para el tráfico de la red que se va a enviar a través del túnel VPN. Estos parámetros incluyen la dirección IP del tráfico, los protocolos de la capa de transporte que se van a utilizar (como TCP o UDP), los algoritmos de cifrado y autenticación que se van a utilizar y las claves de cifrado.

Una vez que se han completado ambas fases, se ha establecido un túnel VPN seguro y los extremos de la VPN pueden comunicarse de forma segura a través de la red pública.

En qué capa del Modelo OSI se ejecuta IPsec?

IPsec se ejecuta en la capa de seguridad (capa 3.5) del Modelo OSI, que se encuentra entre la capa de red (capa 3) y la capa de transporte (capa 4). Esta capa se conoce como la capa de seguridad porque proporciona servicios de seguridad para proteger las comunicaciones de red.

IPsec utiliza dos protocolos principales: Encapsulating Security Payload (ESP) y Authentication Header (AH). Estos protocolos se utilizan para cifrar y autenticar los paquetes de datos que se envían a través de la red. ESP proporciona confidencialidad al cifrar los datos en el paquete IP, mientras que AH proporciona autenticación e integridad al verificar la fuente de los datos y garantizar que no se hayan modificado durante la transmisión.

Además de estos protocolos principales, IPsec también utiliza otros protocolos y algoritmos para proporcionar servicios de seguridad adicionales, como Diffie-Hellman para el intercambio de claves y el cifrado de clave pública para la autenticación.

Cuándo se debe utilizar IPsec?

IPsec se debe utilizar cuando se necesita proteger la comunicación de red entre dos hosts o redes. Algunas situaciones en las que se debe considerar el uso de IPsec incluyen:

Conexiones VPN: Si se necesita conectar dos redes separadas por Internet, como una oficina central y una red de teletrabajo, IPsec se puede utilizar para crear una conexión segura y proteger la transmisión de datos.

Transmisión de datos confidenciales: Si se está transmitiendo información sensible a través de una red, como información financiera, médica o personal, IPsec puede ayudar a proteger los datos de posibles ataques de hackers.

Comunicaciones remotas: Si se necesita acceder a recursos de red desde un lugar remoto, como trabajar desde casa, IPsec se puede utilizar para establecer una conexión segura a la red corporativa y proteger la transmisión de datos.

Comunicaciones de voz y video: Si se está transmitiendo información de voz o video a través de una red, IPsec puede ayudar a garantizar la calidad de la transmisión y proteger la privacidad de la información transmitida.

En general, se debe considerar el uso de IPsec en cualquier situación en la que se necesite proteger la transmisión de datos a través de una red y garantizar la privacidad y la integridad de los datos transmitidos.

Por qué se utiliza L2TP en conjunto con IPsec?

L2TP (Layer 2 Tunneling Protocol) y IPsec (Internet Protocol Security) son dos protocolos distintos que se utilizan para proporcionar una conexión VPN (Virtual Private Network) segura. L2TP se encarga de establecer un túnel de comunicación entre dos extremos de la conexión, mientras que IPsec se encarga de proporcionar la autenticación, la integridad y la confidencialidad de los datos que se transmiten a través del túnel.

Aunque L2TP por sí solo proporciona una capa adicional de seguridad al encapsular los paquetes de datos en el túnel, no proporciona una protección completa contra posibles ataques. Es posible que alguien pueda interceptar el tráfico de datos mientras se transmite a través del túnel, lo que podría poner en peligro la seguridad de la red.

Por esta razón, L2TP se utiliza a menudo en conjunto con IPsec para proporcionar una mayor seguridad. Al utilizar L2TP con IPsec, se crea un túnel seguro para la transmisión de datos y se cifra todo el tráfico que se transmite a través del túnel. Además, se verifica la integridad de los datos transmitidos para asegurarse de que no se hayan manipulado durante la transmisión.

En resumen, la combinación de L2TP e IPsec proporciona una capa adicional de seguridad para las conexiones VPN, lo que garantiza la privacidad y la seguridad de los datos que se transmiten a través de la red.

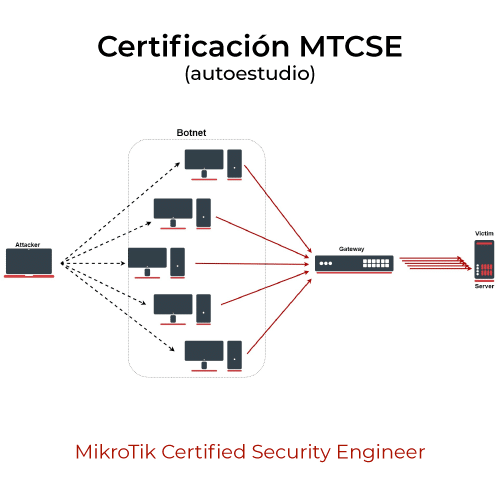

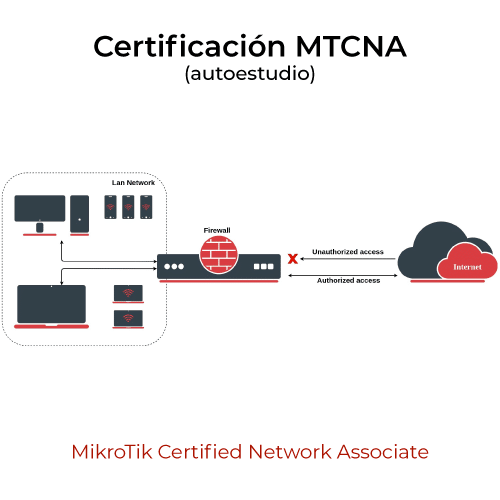

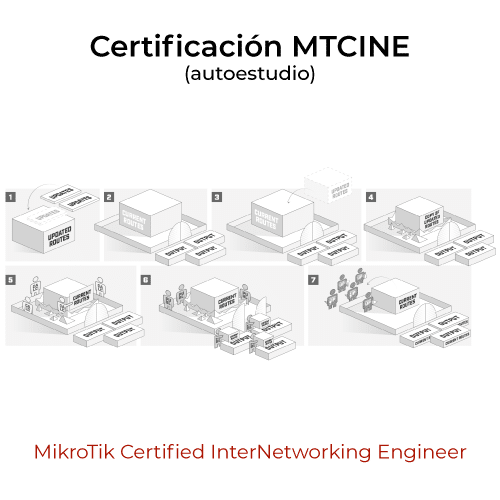

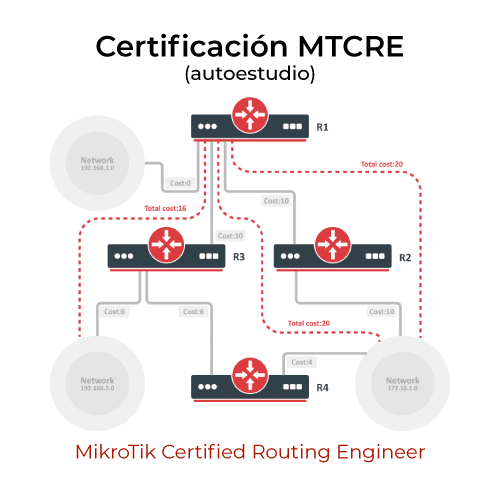

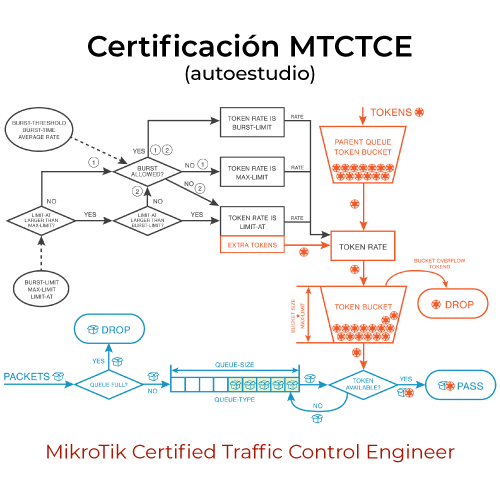

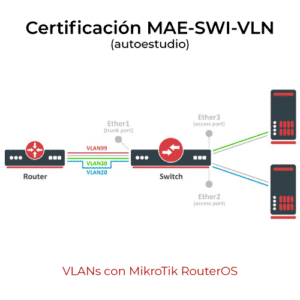

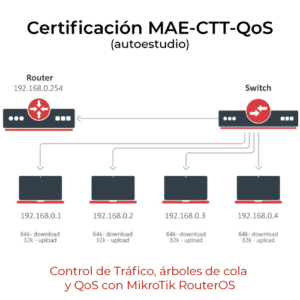

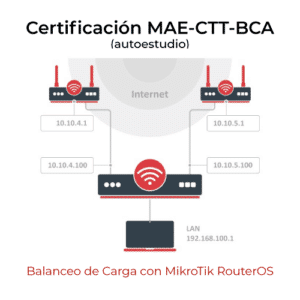

Autoestudio MikroTik

Estudia las certificaciones MikroTik a tu propio ritmo

Autoestudio

Aprende a tu propio ritmo

advertisement (anuncio)

Artículos Relacionados

- Qué es el Spanning Tree Protocol (STP)

- VLANs y seguridad de red: Cómo proteger tu infraestructura empresarial paso a paso

- Cómo se configura el Protocolo de Tiempo de Precisión (PTP) en MikroTik RouterOS

- Qué es y cómo funcionan el FTP Activo y el FTP Pasivo

- VLANs y seguridad de red: Cómo proteger tu infraestructura

MikroLABs

Otros temas que te pueden interesar

advertisement (anuncio)

¿Quieres sugerir un tema?

Próximos Cursos

Libros MikroTik (español)

AcademyXperts BETA 1.1

Dime tu objetivo

Dime tu objetivo y te recomiendo el curso correcto.

Agendar o Contactar

Elige una opción

¿Cómo fue tu experiencia?

Tu opinión nos ayuda a mejorar

AcademyXperts BETA 1.1

Tu asistente virtual de AcademyXperts

Identificación Académica

Ingresa tus datos para continuar

Confírmanos tus datos

Nuestros horarios son de Lunes a Viernes de 9:00 AM a 6:00 PM.

1 comentario en “Qué es IPsec y cuándo se debe utilizar”

Excelente aporte sobre el tema de IPsec. Muchas gracias por compartirlo con la comunidad.