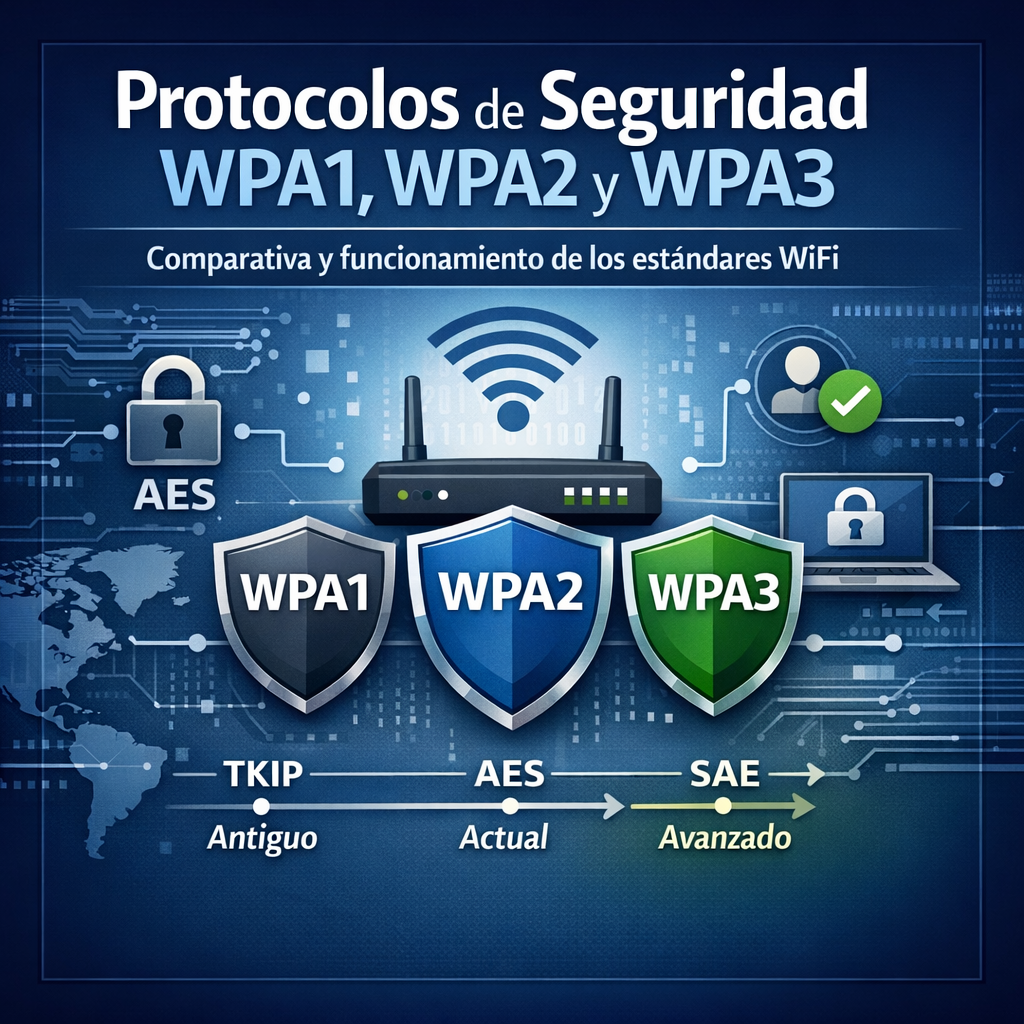

¿Cómo funcionan los protocolos de seguridad WPA1, WPA2 y WPA3?

La seguridad de una red WiFi no es algo opcional: es lo que protege tu información, tus dispositivos y tu privacidad. Aquí es donde entran en juego los protocolos WPA1, WPA2 y WPA3, que son los sistemas encargados de cifrar y proteger tu conexión inalámbrica. Si alguna vez has configurado un router, seguramente te has […]

¿Cómo funcionan los protocolos de seguridad WPA1, WPA2 y WPA3? Leer más »