MikroTik RouterOS 7 y contenedores: despliegue seguro de Pi-hole para ISPs y WISPs

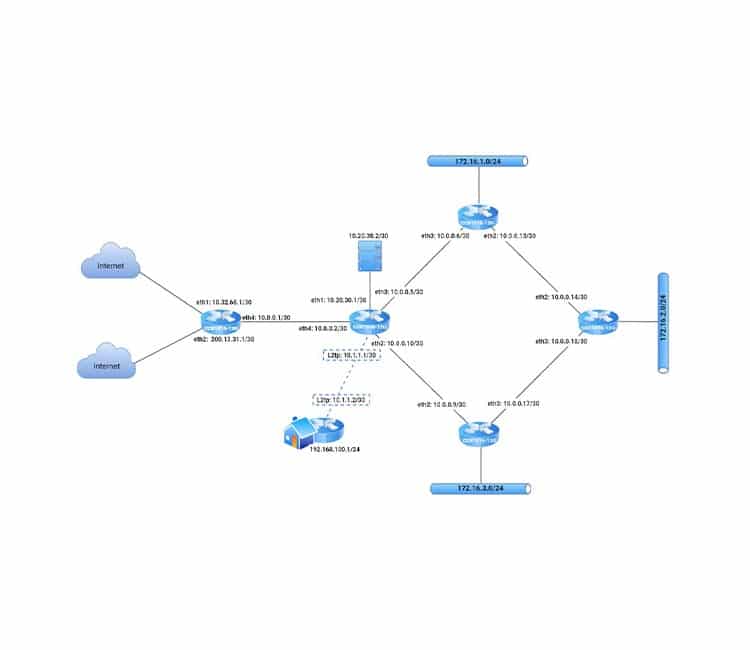

MikroTik Containers permite ejecutar servicios empaquetados dentro de RouterOS 7 sin servidores extra. Con esta función, un router asume tareas de DNS filtrado, monitoreo y autenticación. La propuesta aporta menos latencia, menor costo y una operación más simple. Además, utiliza formatos de imágenes compatibles con registries públicos como Docker Hub. Por lo tanto, un equipo […]

MikroTik RouterOS 7 y contenedores: despliegue seguro de Pi-hole para ISPs y WISPs Leer más »