หนังสือความปลอดภัยขั้นสูง RouterOS v7

เอกสารการศึกษาสำหรับหลักสูตรการรับรอง MTCSE อัปเดตเป็น RouterOS v7

El โปรโตคอลข้อความควบคุมอินเทอร์เน็ต (ICMP) เป็นโปรโตคอลเลเยอร์เครือข่ายที่ใช้ในการส่งข้อความควบคุมและข้อผิดพลาดระหว่างอุปกรณ์บนเครือข่าย

ICMP เป็นโปรโตคอลที่สำคัญสำหรับการทำงานของอินเทอร์เน็ต และใช้เพื่อวัตถุประสงค์ที่หลากหลาย รวมไปถึง:

ในตอนท้ายของบทความคุณจะพบกับสิ่งเล็ก ๆ น้อย ๆ ทดสอบ ที่จะช่วยให้คุณ ประเมิน ความรู้ที่ได้รับจากการอ่านครั้งนี้

ICMP ใช้เพื่อตรวจจับข้อผิดพลาดในการส่งข้อมูล ตัวอย่างเช่น หากแพ็กเก็ต IP สูญหายหรือเสียหาย ผู้ส่งสามารถส่งข้อความ ICMP ไปยังผู้รับเพื่อแจ้งข้อผิดพลาดได้

ICMP ใช้เพื่อวินิจฉัยปัญหาเครือข่าย ตัวอย่างเช่น คุณสามารถใช้คำสั่ง “ping” เพื่อส่งข้อความ ICMP ไปยังอุปกรณ์ระยะไกลเพื่อตรวจสอบว่ามีข้อความดังกล่าวหรือไม่

ICMP ใช้สำหรับการจัดการเครือข่าย ตัวอย่างเช่น สามารถใช้เพื่อส่งการแจ้งเตือนสถานะหรือกำหนดค่าอุปกรณ์เครือข่าย

ICMP ขึ้นอยู่กับโปรโตคอล IP และใช้ส่วนหัวเดียวกันกับ IP ส่วนหัว ICMP มีฟิลด์ประเภทที่ระบุประเภทของข้อความ ICMP

มีข้อความ ICMP หลายประเภท ซึ่งแต่ละประเภทมีจุดประสงค์ที่แตกต่างกัน ประเภทข้อความ ICMP ที่พบบ่อยที่สุดบางประเภท ได้แก่:

ข้อความเหล่านี้ใช้เพื่อยืนยันความพร้อมใช้งานของอุปกรณ์ระยะไกล

ข้อความเหล่านี้ใช้เพื่อแจ้งผู้ส่งว่าไม่สามารถส่งแพ็กเก็ต IP ไปยังปลายทางได้

ข้อความเหล่านี้ใช้เพื่อแจ้งผู้ส่งว่าแพ็กเก็ต IP ใช้เวลาในการไปถึงปลายทางนานเกินไป

ICMP เป็นโปรโตคอลที่สำคัญสำหรับการทำงานของอินเทอร์เน็ต ด้วยการทำความเข้าใจแนวคิดของ ICMP คุณสามารถช่วยรักษาเครือข่ายของคุณให้ปลอดภัยและทำงานได้

การมีตัวกรอง ICMP บนไฟร์วอลล์ MikroTik RouterOS มีความสำคัญด้วยเหตุผลหลายประการ ได้แก่:

ต่อไปนี้คือตัวอย่างเฉพาะบางส่วนว่าตัวกรอง ICMP ใน MikroTik RouterOS สามารถช่วยคุณปกป้องเครือข่ายของคุณได้อย่างไร:

สิ่งสำคัญคือต้องกำหนดค่าตัวกรอง ICMP อย่างเหมาะสมเพื่อไม่ให้บล็อกการรับส่งข้อมูลที่ถูกต้อง คุณควรพิจารณาความต้องการเฉพาะของคุณและความเสี่ยงด้านความปลอดภัยที่เครือข่ายของคุณสัมผัส

บนเราเตอร์ MikroTik ที่ใช้ RouterOS คุณสามารถจัดการการตั้งค่าที่เกี่ยวข้องกับ ICMP (Internet Control Message Protocol) ได้ รวมถึงการตั้งค่า ping และฟังก์ชันอื่น ๆ ที่เกี่ยวข้อง

ข้อความ ICMPv4 | แหล่งที่มาจากอุปกรณ์ | ผ่านอุปกรณ์ | ถูกกำหนดไว้ที่อุปกรณ์ |

ICMPv4-ไม่เข้าถึง-net | ขีด จำกัด อัตรา | ขีด จำกัด อัตรา | ขีด จำกัด อัตรา |

ICMPv4-ไม่สามารถเข้าถึงโฮสต์ | ขีด จำกัด อัตรา | ขีด จำกัด อัตรา | ขีด จำกัด อัตรา |

ICMPv4-ไม่สามารถเข้าถึงโปรโต | ขีด จำกัด อัตรา | ปฏิเสธ | ขีด จำกัด อัตรา |

ICMPv4-พอร์ตที่เข้าถึงไม่ได้ | ขีด จำกัด อัตรา | ปฏิเสธ | ขีด จำกัด อัตรา |

ICMPv4-จำเป็นต้องไม่เข้าถึง Frag | ส่ง | ใบอนุญาต | ขีด จำกัด อัตรา |

ICMPv4-unreach-src-เส้นทาง | ขีด จำกัด อัตรา | ปฏิเสธ | ขีด จำกัด อัตรา |

ICMPv4-unreach-net-unknown (Depr) | ปฏิเสธ | ปฏิเสธ | ปฏิเสธ |

ICMPv4-ไม่สามารถเข้าถึงโฮสต์-ไม่ทราบ | ขีด จำกัด อัตรา | ปฏิเสธ | ไม่สนใจ |

ICMPv4-unreach-โฮสต์-แยก (Depr) | ปฏิเสธ | ปฏิเสธ | ปฏิเสธ |

ICMPv4-unreach-net-tos | ขีด จำกัด อัตรา | ปฏิเสธ | อัตรา-จำกัด |

ICMPv4-unreach-host-tos | ขีด จำกัด อัตรา | ปฏิเสธ | ขีด จำกัด อัตรา |

ICMPv4-ผู้ดูแลระบบไม่สามารถเข้าถึง | ขีด จำกัด อัตรา | ขีด จำกัด อัตรา | ขีด จำกัด อัตรา |

ICMPv4-unreach-prec-การละเมิด | ขีด จำกัด อัตรา | ปฏิเสธ | ขีด จำกัด อัตรา |

ICMPv4-unreach-prec-cutoff | ขีด จำกัด อัตรา | ปฏิเสธ | ขีด จำกัด อัตรา |

ICMPv4-ดับ | ปฏิเสธ | ปฏิเสธ | ปฏิเสธ |

ICMPv4-เปลี่ยนเส้นทาง-net | ขีด จำกัด อัตรา | ปฏิเสธ | ขีด จำกัด อัตรา |

ICMPv4-เปลี่ยนเส้นทางโฮสต์ | ขีด จำกัด อัตรา | ปฏิเสธ | ขีด จำกัด อัตรา |

ICMPv4-เปลี่ยนเส้นทาง-tos-net | ขีด จำกัด อัตรา | ปฏิเสธ | ขีด จำกัด อัตรา |

ICMPv4-เปลี่ยนเส้นทางไปยังโฮสต์ | ขีด จำกัด อัตรา | ใบอนุญาต | ขีด จำกัด อัตรา |

ICMPv4-หมดเวลา-ttl | ขีด จำกัด อัตรา | ใบอนุญาต | ขีด จำกัด อัตรา |

ICMPv4-จับเวลา-reass | ขีด จำกัด อัตรา | ใบอนุญาต | ขีด จำกัด อัตรา |

ตัวชี้พารามิเตอร์ ICMPv4 | ขีด จำกัด อัตรา | ปฏิเสธ | ขีด จำกัด อัตรา |

ไม่มีตัวเลือก ICMPv4 | ขีด จำกัด อัตรา | ปฏิเสธ | ขีด จำกัด อัตรา |

ICMPv4-req-echo-ข้อความ | ขีด จำกัด อัตรา | ใบอนุญาต | ขีด จำกัด อัตรา |

ICMPv4-req-echo-ตอบกลับ | ขีด จำกัด อัตรา | ใบอนุญาต | ขีด จำกัด อัตรา |

ICMPv4-req-เราเตอร์-sol | ขีด จำกัด อัตรา | ปฏิเสธ | ขีด จำกัด อัตรา |

ICMPv4-req-เราเตอร์-adv | ขีด จำกัด อัตรา | ปฏิเสธ | ขีด จำกัด อัตรา |

ICMPv4-req-timestamp-ข้อความ | ขีด จำกัด อัตรา | ปฏิเสธ | ขีด จำกัด อัตรา |

ICMPv4-req-ประทับเวลา-ตอบกลับ | ขีด จำกัด อัตรา | ปฏิเสธ | ขีด จำกัด อัตรา |

ICMPv4-ข้อมูลข้อความ (Depr) | ปฏิเสธ | ปฏิเสธ | ปฏิเสธ |

ICMPv4-ข้อมูลตอบกลับ (Depr) | ปฏิเสธ | ปฏิเสธ | ปฏิเสธ |

คำขอหน้ากาก ICMPv4 | ขีด จำกัด อัตรา | ปฏิเสธ | ขีด จำกัด อัตรา |

ICMPv4-มาสก์-ตอบกลับ | ขีด จำกัด อัตรา | ปฏิเสธ | ขีด จำกัด อัตรา |

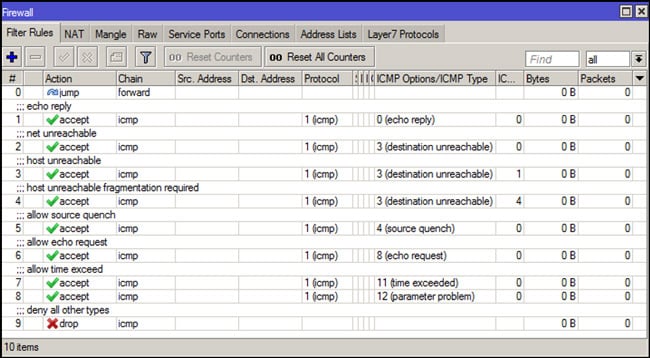

กฎ ICMP ต่อไปนี้คือประเภทของข้อความที่โดยทั่วไปควรมีอยู่เสมอ:

/ip firewall filter

add action=jump chain=forward jump-target=icmp

add action=accept chain=icmp comment="echo reply" icmp-options=0:0 protocol=icmp

add action=accept chain=icmp comment="net unreachable" icmp-options=3:0 protocol=icmp

add action=accept chain=icmp comment="host unreachable" icmp-options=3:1 protocol=icmp

add action=accept chain=icmp comment="host unreachable fragmentation required" icmp-options=3:4 protocol=icmp

add action=accept chain=icmp comment="allow source quench" icmp-options=4:0 protocol=icmp

add action=accept chain=icmp comment="allow echo request" icmp-options=8:0 protocol=icmp

add action=accept chain=icmp comment="allow time exceed" icmp-options=11:0 protocol=icmp

add action=accept chain=icmp comment="allow parameter bad" icmp-options=12:0 protocol=icmp

add action=drop chain=icmp comment="deny all other types"

นี่เป็นเพียงตัวอย่าง และสิ่งสำคัญคือต้องปรับการกำหนดค่าตามความต้องการเฉพาะและโทโพโลยีเครือข่ายของคุณ

อย่าลืมใช้ความระมัดระวังในการจำกัดการรับส่งข้อมูล ICMP เนื่องจากอาจส่งผลต่อความสามารถในการวินิจฉัยของเครือข่าย

อย่าลืมทดสอบและตรวจสอบการเปลี่ยนแปลงใดๆ ในสภาพแวดล้อมการทดสอบก่อนที่จะปรับใช้กับสภาพแวดล้อมการใช้งานจริง

เอกสารการศึกษาสำหรับหลักสูตรการรับรอง MTCSE อัปเดตเป็น RouterOS v7

Av. Juan T. Marengo และ J. Orrantia

อาคารศูนย์วิชาชีพ ออฟฟิศ 507

กวายากิล. เอกวาดอร์

CP 090505

ไปยังจดหมายข่าวรายสัปดาห์ของเรา

ลิขสิทธิ์ © 2024 abcxperts.com – สงวนลิขสิทธิ์

ส่วนลด 40% บนหนังสือ MikroTik และชุดหนังสือ - รหัสส่วนลด: AN24-LIB ทิ้ง

ใช้ประโยชน์จากรหัสส่วนลด Three Kings Day!

ใช้ประโยชน์จากโค้ดส่วนลดส่งท้ายปีเก่า!

รับโค้ดส่วนลดรับคริสต์มาส!!!

หลักสูตร MikroTik Online ทั้งหมด

หลักสูตรของ Academy ทั้งหมด

หนังสือ MikroTik และชุดหนังสือทั้งหมด

รับสิทธิ์โค้ดส่วนลด Cyber Week!!!

หลักสูตร MikroTik Online ทั้งหมด

หลักสูตรของ Academy ทั้งหมด

หนังสือ MikroTik และชุดหนังสือทั้งหมด

ใช้ประโยชน์จากโค้ดส่วนลดสำหรับ Black Friday!!!

**รหัสจะถูกใช้ในตะกร้าสินค้า

ใช้ประโยชน์จากรหัสส่วนลดสำหรับวันฮาโลวีน

รหัสจะถูกนำไปใช้ในตะกร้าสินค้า

ส่วนลด 11% สำหรับทุกหลักสูตร MikroTik OnLine

11%

ส่วนลด 30% สำหรับทุกหลักสูตรของ Academy

30%

ส่วนลด 25% สำหรับหนังสือและชุดหนังสือของ MikroTik ทั้งหมด

25%