(Sách) Kết nối mạng với MikroTik RouterOS: Cách tiếp cận thực tế để hiểu và triển khai RouterOS

Tài liệu học Khóa học Chứng chỉ MTCNA, được cập nhật lên RouterOS v7

Sử dụng khóa chung để xác thực không dây là phương pháp được sử dụng trên mạng Wi-Fi để xác minh danh tính của các thiết bị đang cố gắng kết nối với mạng.

Phương pháp này dựa trên kiến thức được chia sẻ về khóa bí mật giữa thiết bị yêu cầu kết nối (máy khách) và điểm truy cập (AP) hoặc bộ định tuyến.

Ở cuối bài viết, bạn sẽ tìm thấy một phần nhỏ thử nghiệm điều đó sẽ cho phép bạn đánh giá kiến thức thu được trong bài đọc này

Dưới đây là lời giải thích chi tiết về cách thức hoạt động của quá trình này:

Trước khi bất kỳ quá trình xác thực nào có thể diễn ra, cả điểm truy cập (AP) và thiết bị khách đều phải được cấu hình cùng một khóa chung.

Khóa này do quản trị viên mạng thiết lập và phải được nhập thủ công trong cấu hình AP cũng như trong từng thiết bị muốn kết nối với mạng.

Quá trình xác thực khóa chia sẻ thường tuân theo các bước sau:

Mặc dù xác thực bằng khóa chung có vẻ an toàn nhưng nó có một số lỗ hổng:

Do những lỗ hổng này, việc sử dụng khóa chung để xác thực không dây phần lớn đã được thay thế bằng các phương pháp an toàn hơn, chẳng hạn như WPA2 (Wi-Fi Protected Access 2) và WPA3, sử dụng các giao thức xác thực mạnh mẽ hơn như EAP (Giao thức xác thực mở rộng) cùng với nhiều phương pháp mã hóa khác nhau để bảo vệ thông tin liên lạc không dây.

Mặc dù xác thực khóa chung là một trong những phương pháp đầu tiên được sử dụng trong mạng Wi-Fi, nhưng những hạn chế về bảo mật của nó đã dẫn đến việc áp dụng các công nghệ mã hóa và xác thực tiên tiến và an toàn hơn.

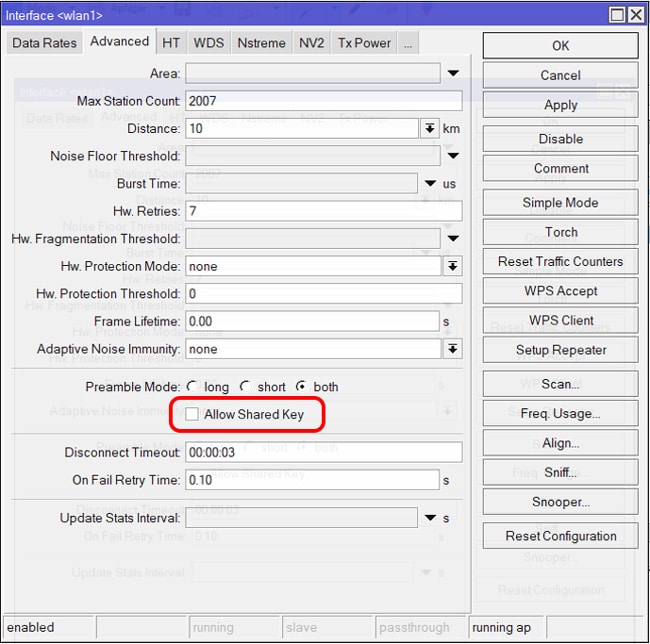

Tùy chọn cho phép chia sẻ khóa trong MikroTik RouterOS là cài đặt cho phép hoặc không cho phép sử dụng khóa chia sẻ để xác thực không dây. Khóa chia sẻ, còn được gọi là WEP, là một loại mã hóa mạng không dây cũ được coi là không an toàn.

Tùy chọn “Cho phép khóa chia sẻ” có liên quan khi định cấu hình bảo mật không dây trên điểm truy cập MikroTik và đề cập đến việc có cho phép xác thực khóa chia sẻ trong bối cảnh WEP hoặc WPA hay không. Tuy nhiên, nên sử dụng các phương pháp bảo mật tiên tiến và an toàn hơn bất cứ khi nào có thể.

WEP (Truy cập được bảo vệ Wi-Fi) Đây là giao thức bảo mật Wi-Fi đầu tiên. Nó sử dụng mã hóa RC4, đây là một thuật toán mã hóa dòng tương đối yếu. Khóa WEP 64 bit có thể bị bẻ khóa trong vài phút và khóa 128 bit hoặc 256 bit có thể bị bẻ khóa trong vài giờ.

WPA (Truy cập được bảo vệ bằng Wi-Fi) là một cải tiến cho WEP sử dụng mã hóa TKIP (Giao thức toàn vẹn khóa tạm thời). TKIP là thuật toán mã hóa mạnh hơn RC4 nhưng vẫn dễ bị tấn công.

WPA2 (Truy cập được bảo vệ bằng Wi-Fi 2) Đây là phiên bản mới nhất của giao thức bảo mật Wi-Fi. Nó sử dụng mã hóa AES (Tiêu chuẩn mã hóa nâng cao), đây là thuật toán mã hóa mạnh nhất hiện có cho Wi-Fi. WPA2 an toàn hơn nhiều so với WEP hoặc WPA và rất khó bị bẻ khóa.

Nói chung, bạn nên sử dụng WPA2 để bảo vệ mạng không dây của mình. Đây là giao thức bảo mật an toàn nhất hiện có và được hầu hết các thiết bị không dây hiện đại hỗ trợ.

Característica | WEP | WPA | WPA2 |

Mã hóa | RC4 | TKIP hoặc AES | AES |

Độ dài khóa | 64, 128 hoặc 256 bit | 80 hoặc 128 bit | 128 hoặc 256 bit |

An ninh | Không an toàn | An toàn hơn WEP | An toàn hơn WPA |

Khả năng tương thích | Rộng | Rộng | Rộng |

Khó khăn về cấu hình | Dễ dàng | Dễ dàng | Dễ dàng |

Yêu cầu băng thông | Altos | Phương tiện truyền thông | Phương tiện truyền thông |

Tài liệu học Khóa học Chứng chỉ MTCNA, được cập nhật lên RouterOS v7

Tài liệu học Khóa học Chứng chỉ MTCNA, được cập nhật lên RouterOS v7

Av. Juan T. Marengo và J. Orrantia

Tòa nhà Trung tâm Chuyên nghiệp, Văn phòng 507

Guayaquil. Ecuador

CP 090505

tới bản tin hàng tuần của chúng tôi

Bản quyền © 2024 abcxperts.com – Bảo lưu mọi quyền

Giảm giá 40 trên sách và gói sách MikroTik - Mã giảm giá: AN24-LIB Vứt bỏ

Tận dụng mã giảm giá Ngày Ba Vua!

Tận dụng mã giảm giá đêm giao thừa!

Tận dụng mã giảm giá cho Giáng sinh!!!

tất cả các khóa học trực tuyến của MikroTik

tất cả các khóa học của Học viện

tất cả sách và gói sách MikroTik

Tận dụng mã giảm giá cho Tuần lễ điện tử!!!

tất cả các khóa học trực tuyến của MikroTik

tất cả các khóa học của Học viện

tất cả sách và gói sách MikroTik

Tận dụng mã giảm giá cho Thứ Sáu Đen !!!

**Mã được áp dụng trong giỏ hàng

Tận dụng mã giảm giá cho Halloween.

Mã được áp dụng trong giỏ hàng

Giảm giá 11% cho tất cả các khóa học MikroTik OnLine

11%

Giảm 30% cho tất cả các khóa học tại Học viện

30%

Giảm giá 25% cho tất cả Sách và Gói sách MikroTik

25%