(Book) Networking with MikroTik RouterOS: A Practical Approach to Understanding and Implementing RouterOS

Study material for the MTCNA Certification Course, updated to RouterOS v7

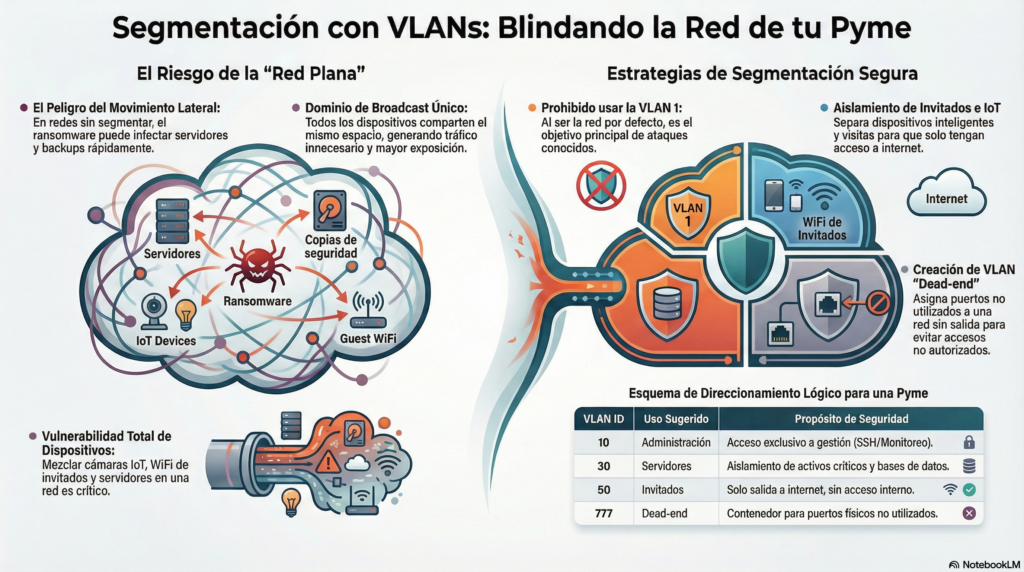

Si tienes una pyme y toda tu red “funciona” pero nunca has segmentado nada, hay un problema silencioso: estás confiando en que nadie entre.

Las VLANs (Virtual Local Area Networks) no son solo una mejora organizativa. Son una capa estratégica de seguridad que puede marcar la diferencia entre contener un incidente o sufrir una propagación completa de ransomware.

En este artículo te explico:

Qué es realmente una VLAN

Por qué es crítica en pymes

Qué errores debes evitar

Cómo configurarlas correctamente

Y un ejemplo práctico en equipos MikroTik

Al final del artículo encontrarás un pequeño test que te permitirá evaluar los conocimientos adquiridos en esta lectura

Una VLAN es una red lógica que permite dividir una infraestructura física en múltiples redes virtuales independientes.

Se basa en el estándar IEEE mediante el protocolo IEEE 802.1Q, que permite etiquetar tramas Ethernet para identificar a qué red pertenecen.

En una red sin segmentación, todos los dispositivos comparten el mismo dominio de broadcast.

Eso significa:

Más tráfico innecesario

Mayor exposición interna

Más facilidad para que un ataque se propague

Una VLAN crea dominios separados. Es como convertir una oficina abierta en oficinas independientes con acceso controlado.

Access port → Solo pertenece a una VLAN.

Trunk port → Transporta varias VLAN etiquetadas.

Una mala configuración de trunk puede permitir ataques como VLAN hopping.

Muchas pequeñas empresas tienen todo mezclado:

PCs de empleados

Servidores

Cámaras IP

Impresoras

WiFi invitados

Teléfonos VoIP

Todo en la misma red.

Eso es una red plana. Y una red plana es vulnerable.

Si un equipo se infecta:

Puede escanear toda la red

Puede acceder a servidores

Puede atacar backups

Puede moverse lateralmente

La segmentación limita ese movimiento.

El verdadero peligro no es la infección inicial.

Es el movimiento lateral.

Cuando todo está en la misma VLAN, un atacante puede propagarse por SMB, RDP o servicios abiertos.

Con VLAN bien diseñadas y reglas de firewall entre ellas, ese movimiento se bloquea.

La más común en pymes. Cada puerto del switch se asigna manualmente.

Más granular, basada en dirección MAC.

Clasifica tráfico por protocolo de capa 3.

Debe ser exclusiva para administración (SSH, monitoreo, SNMP).

Optimiza tráfico VoIP mediante QoS.

La VLAN 1 es conocida por defecto y es objetivo frecuente de ataques.

Todo puerto libre es una puerta potencial.

Crea una VLAN sin DHCP, sin routing y asigna ahí los puertos no utilizados.

IoT es uno de los mayores vectores de ataque actuales.

Cámaras y dispositivos inteligentes deben estar aislados.

El tráfico entre VLAN debe estar controlado mediante Access Control List.

Ejemplo:

Usuarios → acceso limitado a servidor ERP

Invitados → solo salida a Internet

IoT → acceso solo a NVR

Desactivar DTP

Configurar trunks manualmente

Cambiar VLAN nativa

Excluir VLAN innecesarias

Los equipos de MikroTik son muy comunes en pymes por su potencia y coste accesible.

Escenario típico:

| VLAN | Uso | Subred |

|---|---|---|

| 10 | Administración | 192.168.10.0/24 |

| 20 | Operaciones | 192.168.20.0/24 |

| 30 | Servidores | 192.168.30.0/24 |

| 50 | Invitados | 192.168.50.0/24 |

| 60 | IoT | 192.168.60.0/24 |

/interface bridge

add name=bridge1 vlan-filtering=yes

/interface bridge port

add bridge=bridge1 interface=ether2

add bridge=bridge1 interface=ether3

add bridge=bridge1 interface=ether4

add name=vlan10 interface=bridge1 vlan-id=10

add name=vlan20 interface=bridge1 vlan-id=20

add name=vlan50 interface=bridge1 vlan-id=50

/ip address

add address=192.168.10.1/24 interface=vlan10

add address=192.168.20.1/24 interface=vlan20

add address=192.168.50.1/24 interface=vlan50

/ip firewall filter

add chain=forward src-address=192.168.50.0/24 dst-address=192.168.0.0/16 action=drop

add chain=forward src-address=192.168.50.0/24 out-interface=ether1 action=accept

Esto evita que invitados accedan a red interna.

/ip firewall filter

add chain=forward src-address=192.168.20.0/24 dst-address=192.168.30.10 action=drop

Control granular = contención real.

/interface vlan

add name=vlan777 interface=bridge1 vlan-id=777

Sin IP, sin DHCP, sin routing.

Asignar ahí todos los puertos no usados.

Dejar todo en la misma VLAN

No documentar segmentación

Permitir inter-VLAN sin filtros

No auditar configuración

Exponer gestión en VLAN pública

No aislar invitados

La segmentación no es opcional en entornos empresariales modernos.

Si quieres acercarte a un modelo como Zero Trust, el primer paso es dejar de tener una red plana.

Las VLAN:

Reducen superficie de ataque

Contienen incidentes

Limitan movimiento lateral

Mejoran control interno

Aumentan resiliencia

Una red plana es cómoda.

Una red segmentada es segura.

Depende del switch, pero técnicamente el rango va de 1 a 4094 (según 802.1Q). En pymes, entre 4 y 10 VLAN bien diseñadas suele ser suficiente.

No. Las VLAN segmentan.

El firewall controla tráfico entre segmentos.

Trabajan juntas.

Sí. Sin switch gestionable no puedes crear VLAN.

Study material for the MTCNA Certification Course, updated to RouterOS v7

Material de estudio para el Curso de Certificación MTCNA, actualizado a RouterOS v7

Dime tu objetivo

Dime tu objetivo y te recomiendo el curso correcto.

Elige una opción

Tu opinión nos ayuda a mejorar

Tu asistente virtual de AcademyXperts

Así podremos darte la mejor recomendación

Nuestros horarios son de Lunes a Viernes de 9:00 AM a 6:00 PM.