(Book) Networking with MikroTik RouterOS: A Practical Approach to Understanding and Implementing RouterOS

Study material for the MTCNA Certification Course, updated to RouterOS v7

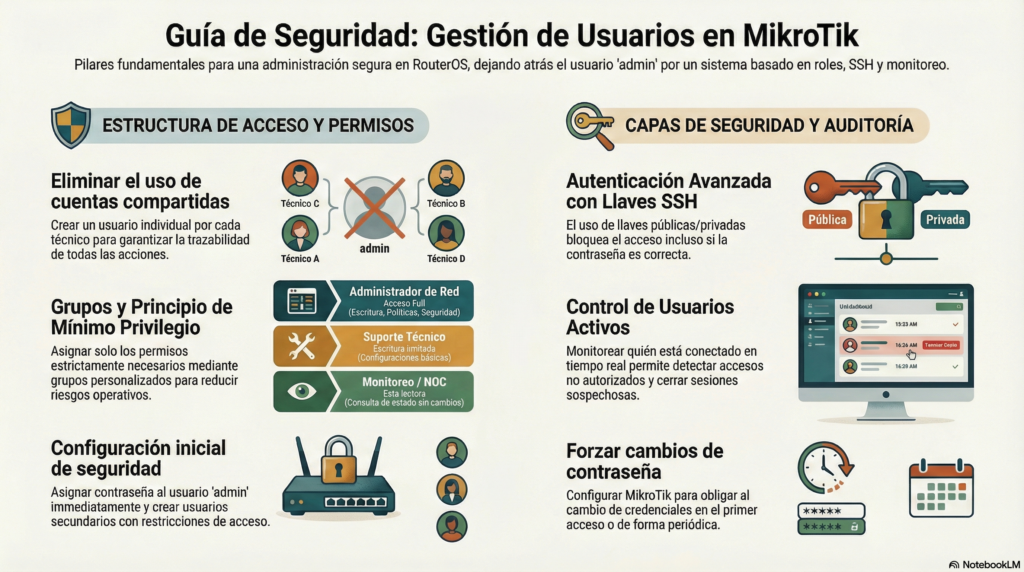

La correcta configuración de usuarios en MikroTik es uno de los pilares más importantes para la seguridad y la administración de cualquier red. Da igual si hablamos de una red empresarial, un ISP, un laboratorio o equipos de clientes: gestionar bien quién accede y qué puede hacer cada usuario evita errores, incidentes de seguridad y problemas operativos.

En RouterOS, MikroTik nos permite trabajar con usuarios (Users), grupos y permisos (Groups), llaves SSH (SSH Keys) y el monitoreo de usuarios activos (Active Users), lo que nos da un control muy granular del acceso al equipo.

Al final del artículo encontrarás un pequeño test que te permitirá evaluar los conocimientos adquiridos en esta lectura

Por defecto, MikroTik trae únicamente el usuario admin, lo cual puede parecer suficiente al inicio. Sin embargo, en cuanto hay varios técnicos o administradores, usar un solo usuario compartido se vuelve un problema serio:

No hay trazabilidad de acciones.

Aumenta el riesgo de accesos no autorizados.

Se dificulta aplicar políticas de seguridad.

En mi experiencia, siempre que hay más de una persona administrando un MikroTik, crear usuarios individuales con sus propias credenciales es obligatorio, no opcional.

Este esquema de usuarios se utiliza prácticamente en cualquier escenario:

Redes empresariales con distintos niveles de TI.

Proveedores de Internet (ISP).

Laboratorios de pruebas.

Routers instalados en clientes finales.

En todos los casos, la lógica es la misma: cada persona debe tener solo los permisos que necesita.

El usuario admin viene creado por defecto y pertenece al grupo full, es decir, tiene todos los permisos.

Una buena práctica básica es:

Asignarle contraseña inmediatamente.

Crear otros usuarios y evitar usar admin en el día a día.

MikroTik permite crear usuarios fácilmente desde Winbox, WebFig o por consola. Cada usuario puede:

Tener su propio nombre y contraseña.

Estar asociado a un grupo específico.

Tener restricciones adicionales (como cambio de contraseña forzado).

Algo importante que he visto muchas veces: si un usuario no tiene contraseña asignada, MikroTik obligará a que la configure la primera vez que acceda al router. Esto ayuda a mantener un mínimo de seguridad.

Un usuario por persona.

Nunca compartir credenciales.

Usar nombres claros (ej. soporte1, admin_red, tecnico_noc).

Evitar asignar el grupo full si no es estrictamente necesario.

Los Groups en MikroTik son la base del control de permisos.

Un grupo define qué puede y qué no puede hacer un usuario dentro del router.

En lugar de configurar permisos usuario por usuario, lo correcto es:

Crear grupos.

Definir permisos en el grupo.

Asignar usuarios a esos grupos.

Puedes crear grupos según el rol:

Administrador completo.

Técnico de soporte.

Solo monitoreo.

Solo lectura.

En escenarios reales, esto facilita mucho la administración. Por ejemplo, cuando entra un nuevo técnico, basta con asignarlo al grupo correcto.

Cada grupo permite habilitar o deshabilitar permisos como:

Escritura.

Políticas.

Sensibilidad.

Acceso a configuraciones críticas.

Aquí aplica una regla clave que siempre recomiendo:

👉 principio de mínimo privilegio.

Es decir, dar solo los permisos estrictamente necesarios.

Una vez creado el grupo, puedes asignarlo a cualquier usuario.

Si más adelante necesitas cambiar permisos, solo ajustas el grupo y todos los usuarios asociados heredarán el cambio.

Aunque SSH ya viene cifrado por defecto, el uso de llaves SSH añade una capa extra de seguridad muy potente.

En mi experiencia, cuando se trabaja con accesos remotos o equipos críticos, usar llaves SSH marca una gran diferencia en seguridad.

El proceso consiste en generar:

Llave pública → se importa en MikroTik.

Llave privada → se queda en el cliente.

Esto se hace con herramientas externas (como ssh-keygen u otras aplicaciones).

Una vez generada la llave pública, se importa al MikroTik y se asocia al usuario correspondiente.

A partir de ese momento:

Solo los clientes con la llave privada correcta podrán autenticarse vía SSH.

El comportamiento es muy claro:

Si el cliente tiene la llave privada → accede correctamente.

Si no la tiene → aunque escriba usuario y contraseña correctos, el acceso será denegado.

Esto es algo que muchos no esperan, pero precisamente ahí está el valor de la seguridad adicional.

Errores típicos:

Importar mal la llave pública.

Usar una llave privada distinta.

No asociar la llave al usuario correcto.

Siempre recomiendo probar el acceso antes de depender solo de SSH Keys en producción.

MikroTik permite ver los usuarios activos, es decir, quién está conectado en ese momento al router.

Esto es muy útil para:

Auditoría.

Detección de accesos no autorizados.

Control operativo.

Desde esta sección se pueden cerrar sesiones manualmente si detectamos algo sospechoso o simplemente necesitamos liberar accesos.

En entornos reales, revisar usuarios activos se vuelve una rutina básica de seguridad, especialmente cuando hay varios administradores trabajando sobre el mismo equipo.

No todos necesitan permisos de administrador total.

Asignar el grupo full solo cuando sea realmente necesario reduce riesgos.

MikroTik permite:

Forzar cambio de contraseña.

Pedir que el usuario cambie la contraseña en el próximo acceso.

En mi caso, cuando un usuario tiene permisos altos, siempre recomiendo forzar cambios periódicos de contraseña.

Aunque muchos lo pasan por alto, revisar logs y accesos ayuda a detectar:

Errores.

Accesos indebidos.

Malas prácticas internas.

La configuración de usuarios en MikroTik no es solo una tarea administrativa, sino una parte esencial de la seguridad y la buena gestión de la red. Crear usuarios individuales, asignar grupos correctamente, usar llaves SSH y monitorear accesos activos son prácticas que marcan la diferencia entre una red bien administrada y una vulnerable.

El usuario pierde inmediatamente el acceso al equipo.

Sí, basta con deshabilitarlo temporalmente

Existe un botón específico para solicitar cambio de contraseña en el próximo acceso.

La mejor opción es combinar ambas, especialmente en entornos críticos.

Study material for the MTCNA Certification Course, updated to RouterOS v7

Material de estudio para el Curso de Certificación MTCNA, actualizado a RouterOS v7

Dime tu objetivo

Dime tu objetivo y te recomiendo el curso correcto.

Elige una opción

Tu opinión nos ayuda a mejorar

Tu asistente virtual de AcademyXperts

Ingresa tus datos para continuar

Nuestros horarios son de Lunes a Viernes de 9:00 AM a 6:00 PM.