¿Cuáles son los diferentes tipos de firewall que existen?

- Mauro Escalante

- No hay comentarios

- Comparte este artículo

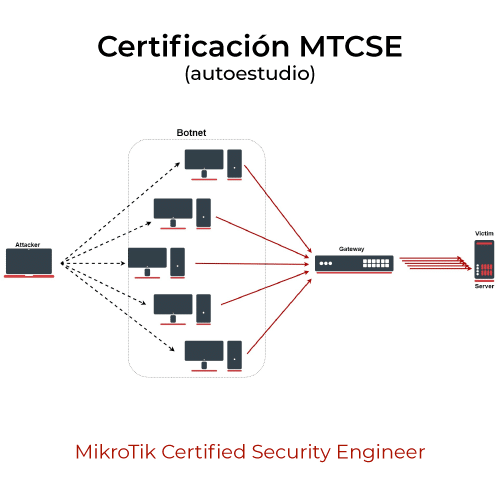

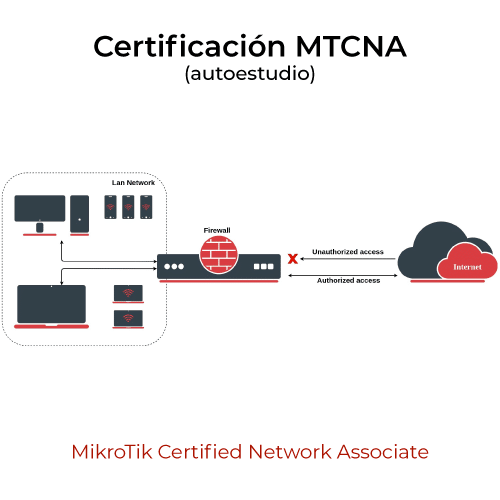

En el universo de la ciberseguridad, es crucial entender los diferentes tipos de firewalls que existen. Así, podemos garantizar una protección más efectiva de nuestros sistemas y datos.

Al final del artículo encontrarás un pequeño test que te permitirá evaluar los conocimientos adquiridos en esta lectura

1. Firewall de filtrado de paquetes

Es el más básico. Este firewall actúa como un guardián, revisando y comparando cada paquete de datos que llega con un conjunto de reglas predefinidas. Aquellos que cumplen con las normas, avanzan; los que no, son rechazados.

Ventajas: Este tipo de firewall es relativamente simple y rápido, lo que significa que tiene un impacto mínimo en el rendimiento de la red. Son una primera línea de defensa útil y efectiva para bloquear tráfico no deseado.

Desventajas: Debido a su simplicidad, carecen de la capacidad para detectar ataques más sofisticados. Sólo examinan los encabezados de los paquetes, lo que significa que no pueden bloquear contenido malicioso que se encuentra dentro de los paquetes permitidos.

Escenarios de uso: Son más adecuados para redes más pequeñas, con un riesgo de seguridad moderado, donde el rendimiento de la red es una prioridad.

2. Firewall de inspección de estado, o ‘stateful firewall’

A diferencia de su contraparte anterior, este mantiene un registro de las conexiones de red en un ‘estado’ determinado. Entonces, no solo analiza cada paquete de datos de manera aislada, sino que también revisa la secuencia de paquetes para una conexión específica. Por ende, puede identificar amenazas con mayor precisión.

Ventajas: Los firewalls de inspección de estado ofrecen un nivel más alto de seguridad, ya que mantienen un registro de las conexiones de red activas y pueden examinar la secuencia de paquetes dentro de una conexión específica. Esto los hace más efectivos para bloquear ataques más sofisticados.

Desventajas: Debido a su análisis más profundo y a la necesidad de mantener un registro de las conexiones, pueden ser más lentos y consumir más recursos que los firewalls de filtrado de paquetes.

Escenarios de uso: Son más adecuados para redes más grandes o para entornos con un mayor riesgo de seguridad, donde se requiere un nivel más alto de protección.

3. Firewall de aplicación

Este se enfoca en las interacciones de aplicaciones específicas con la red. Vigila cómo las aplicaciones acceden a las redes y cómo responden a las solicitudes de acceso. De este modo, permite un nivel de control más granular.

Ventajas: Los firewalls de aplicación ofrecen la mayor protección, ya que pueden examinar el tráfico a nivel de aplicación, lo que permite un control más granular y una mejor detección de amenazas.

Desventajas: Son los más lentos y consumen más recursos de todos los firewalls, ya que deben examinar todo el tráfico a nivel de aplicación. También pueden ser más complejos de configurar y mantener.

Escenarios de uso: Son más adecuados para entornos de alta seguridad, donde se requiere un control muy granular del tráfico y se dispone de los recursos necesarios para gestionarlos.

4. Firewall de siguiente generación (NGFW).

Este incorpora las funcionalidades de los anteriores, pero añade capacidades como la prevención de intrusiones y la inspección profunda de paquetes. Así, proporciona una seguridad aún más robusta.

Ventajas: Los NGFW combinan las características de los tres tipos anteriores de firewalls, y también incluyen funcionalidades como la prevención de intrusiones y la inspección profunda de paquetes. Esto los hace muy efectivos y versátiles.

Desventajas: Son los más costosos y también pueden ser complejos de configurar y mantener. Además, debido a su amplio conjunto de características, pueden ser más lentos y consumir más recursos que los firewalls más simples.

Escenarios de uso: Son más adecuados para entornos de seguridad avanzada, donde se requiere una amplia gama de funcionalidades y se dispone de los recursos para gestionarlas.

5. Firewall como servicio (FWaaS)

El firewall como servicio (FWaaS). Este se entrega como un servicio basado en la nube y protege los sistemas tanto dentro como fuera de la red empresarial.

Ventajas: Los FWaaS son fáciles de escalar, ya que se entregan como un servicio basado en la nube. También son fáciles de gestionar, ya que la responsabilidad de la configuración y el mantenimiento recae en el proveedor del servicio.

Desventajas: Pueden ser más costosos a largo plazo, ya que se paga una suscripción regular en lugar de un costo único. También se necesita confiar en el proveedor del servicio para la seguridad y la privacidad de los datos.

Escenarios de uso: Son más adecuados para empresas que buscan una solución de seguridad escalable y fácil de gestionar, y que están dispuestas a pagar por un servicio en lugar de gestionarlo internamente.

Tabla de diferentes tipos de firewalls y fabricantes

| Tipo de Firewall | Principales Fabricantes |

|---|---|

| Firewall de Filtrado de Paquetes | Cisco, Juniper, Fortinet, MikroTik |

| Firewall de Inspección de Estado (Stateful) | Cisco, Juniper, Check Point, MikroTik |

| Firewall de Aplicación | Barracuda, F5, Imperva |

| Firewall de Siguiente Generación (NGFW) | Palo Alto Networks, Fortinet, Check Point |

| Firewall como Servicio (FWaaS) | Zscaler, Cato Networks, Barracuda |

Diferencias clave entre los diferentes tipos de firewalls

| Tipo de Firewall | Nivel de Seguridad | Rendimiento | Complejidad | Uso Principal |

|---|---|---|---|---|

| Firewall de Filtrado de Paquetes | Bajo a Moderado | Alto | Bajo | Bloqueo de tráfico no deseado basado en IP, puerto y protocolo |

| Firewall de Inspección de Estado (Stateful) | Moderado a Alto | Medio | Medio | Mantenimiento de un registro de conexiones de red para bloquear tráfico malicioso |

| Firewall de Aplicación | Alto | Bajo | Alto | Inspección profunda de paquetes a nivel de aplicación para bloquear ataques sofisticados |

| Firewall de Siguiente Generación (NGFW) | Muy Alto | Variable | Alto | Defensa integral que combina funciones de los otros tipos de firewalls y añade características como prevención de intrusiones |

| Firewall como Servicio (FWaaS) | Variable | Variable | Bajo a Medio | Solución de seguridad escalable y fácil de gestionar, proporcionada por un tercero |

Es importante mencionar que estas características son generales y pueden variar dependiendo de la implementación específica y la configuración de cada tipo de firewall.

Por ejemplo, el nivel de seguridad y rendimiento de un Firewall como Servicio (FWaaS) puede depender en gran medida del proveedor del servicio.

Breve cuestionario de conocimientos

¿Qué te pareció este artículo?

¿Te atreves a evaluar tus conocimientos aprendidos?

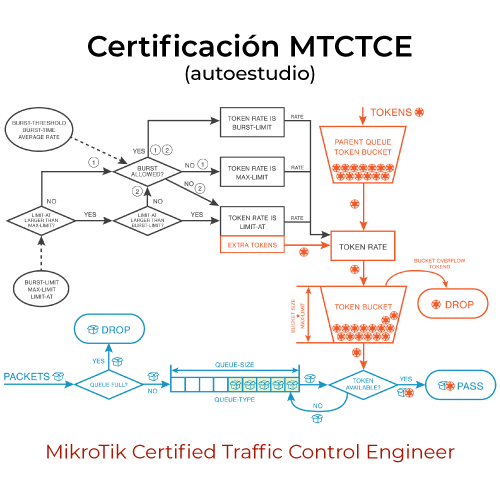

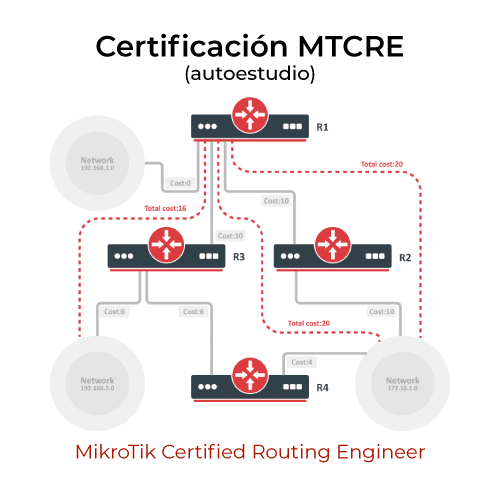

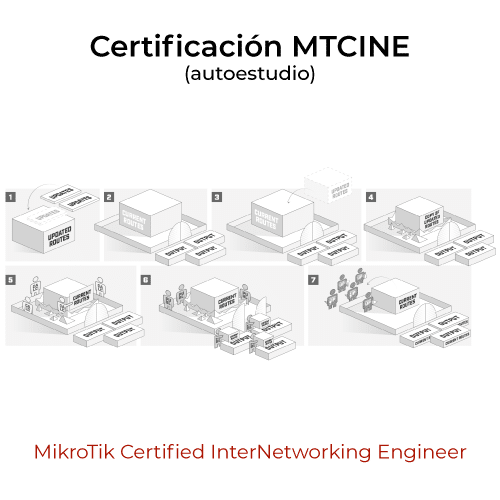

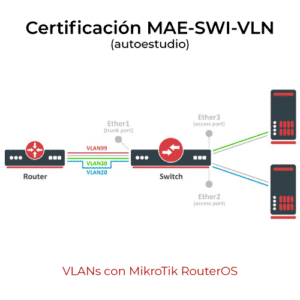

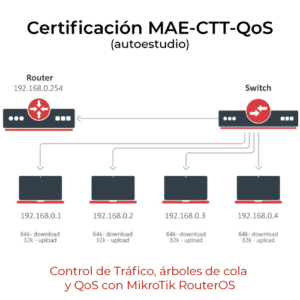

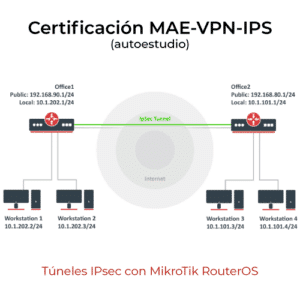

Autoestudio MikroTik

Estudia las certificaciones MikroTik a tu propio ritmo

Autoestudio

Aprende a tu propio ritmo

advertisement (anuncio)

MikroLABs

Otros temas que te pueden interesar

advertisement (anuncio)

¿Quieres sugerir un tema?

Próximos Cursos

Libros MikroTik (español)

AcademyXperts BETA 1.1

Dime tu objetivo

Dime tu objetivo y te recomiendo el curso correcto.

Agendar o Contactar

Elige una opción

¿Cómo fue tu experiencia?

Tu opinión nos ayuda a mejorar

AcademyXperts BETA 1.1

Tu asistente virtual de AcademyXperts

Identificación Académica

Ingresa tus datos para continuar

Confírmanos tus datos

Nuestros horarios son de Lunes a Viernes de 9:00 AM a 6:00 PM.