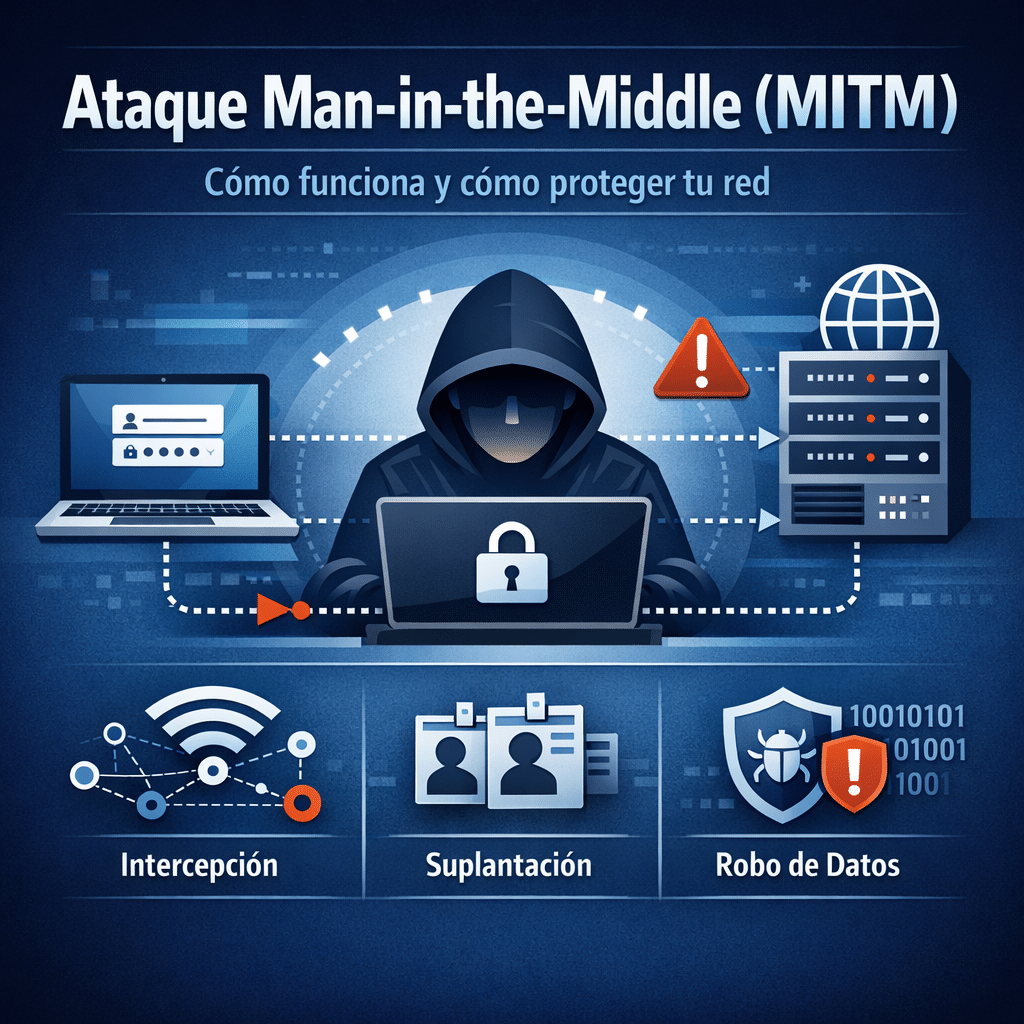

¿Qué significa un ataque Man-in-the-Middle (MITM) y cómo funciona?

Un ataque Man-in-the-Middle (MITM) es un tipo de ciberataque en el que un tercero (normalmente un hacker) se interpone entre dos partes que están comunicándose para interceptar, robar o incluso modificar la información sin que ninguna de las dos lo note. Dicho de forma simple:Es como si alguien se metiera en medio de una conversación […]

¿Qué significa un ataque Man-in-the-Middle (MITM) y cómo funciona? Leer más »