RouterOS v7 Advanced Security Book

Lernmaterial für den MTCSE-Zertifizierungskurs, aktualisiert auf RouterOS v7

La tls-host-Option in MikroTik RouterOS ist eine Firewall-Funktion, die es ermöglicht, TLS-Verkehr basierend auf dem Domänennamen des Servers, an den er weitergeleitet wird, zu filtern.

Dies kann nützlich sein, um den Zugriff auf schädliche oder unerwünschte Websites zu blockieren oder den Datenverkehr in Ihrem Netzwerk zu kontrollieren.

Am Ende des Artikels finden Sie eine kleine Test das wird dir erlauben beurteilen das in dieser Lektüre erworbene Wissen

Es ist jedoch wichtig zu beachten, dass die Verwendung von tls-host einigen Einschränkungen und Vorsichtsmaßnahmen unterliegt:

Die Option tls-host kann ein nützliches Tool zum Filtern des TLS-Verkehrs in MikroTik RouterOS sein, es ist jedoch wichtig, sie mit Vorsicht zu verwenden und sich ihrer Einschränkungen bewusst zu sein.

Erwägen Sie Alternativen und befolgen Sie geeignete Sicherheitsmaßnahmen, um Ihr Netzwerk effektiv zu schützen.

Die meisten Websites verwenden mittlerweile https und das Blockieren von https-Websites ist mit MikroTik RouterOS-Versionen unter 6.41 viel schwieriger. Aber ab RouterOS v6.41 führt MikroTik Firewall eine neue Eigenschaft namens ein TLS Hos t, das sehr leicht https-Websites zuordnen kann.

Daher ist das Blockieren von https-Websites wie Facebook, YouTube usw. Dies ist mit MikroTik Router problemlos möglich, wenn die RouterOS-Version höher als 6.41 ist.

Sie können „tls-host“ in Firewall-Regeln verwenden, um den Datenverkehr nach Hostnamen statt nach IP-Adressen zu filtern. Dies kann von Vorteil sein, wenn sich die IP-Adressen der Server, mit denen Sie kommunizieren, häufig ändern und Sie lieber gleichbleibende Hostnamen verwenden möchten.

/IP-Firewallfilter add chain=forward dst-port=443 Protocol=tcp tls-host=example.com action=accept

In diesem Beispiel lässt die Regel ausgehenden TLS-Verkehr zu Port 443 zu, der für „example.com“ bestimmt ist.

Durch die Verwendung der Option „tls-host“ können Sie die Verwaltung von SSL/TLS-Zertifikaten in Ihrem Netzwerk vereinfachen. Wenn sich die Zertifikate ändern oder erneuert werden und der Hostname derselbe bleibt, müssen Sie die Firewall-Regeln nicht mit neuen IP-Adressen aktualisieren.

In einigen Fällen, insbesondere bei der Interaktion mit in der Cloud gehosteten Diensten oder mit Dienstanbietern, die möglicherweise zugewiesene IP-Adressen ändern, bietet die Verwendung von „tls-host“ eine Abstraktionsschicht, die die Abhängigkeit von festen IP-Adressen verringert.

/ip-Firewallfilter add chain=forward dst-port=8443 Protocol=tcp tls-host=cloud-service.com action=accept

Hier ist ausgehender TLS-Verkehr an Port 8443 bestimmt für „cloud-service.com” wird unabhängig von der aktuellen IP-Adresse des Dienstes zugelassen.

Es ist wichtig zu beachten, dass der Remote-Dienst die Verwendung von Hostnamen anstelle von IP-Adressen unterstützen muss, damit die Option „tls-host“ wirksam ist. Nicht alle Dienste oder Anwendungen bieten diese Flexibilität. Daher ist es wichtig, die Dokumentation für den jeweiligen Dienst zu lesen, den Sie verwenden.

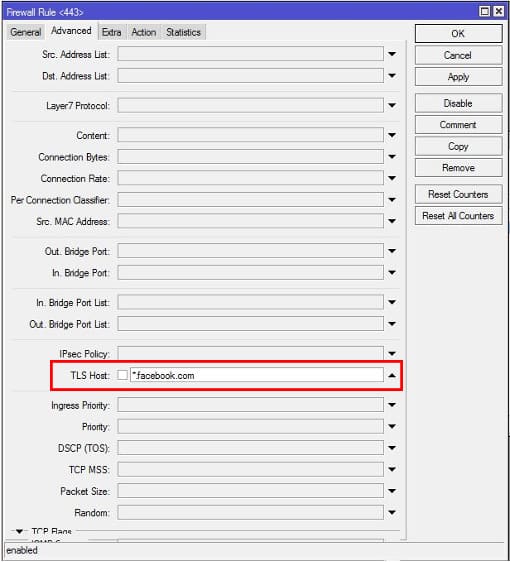

/ip-Firewallfilter add chain=forward dst-port=443 Protocol=tcp tls-host=*.facebook.com action=drop

Lernmaterial für den MTCSE-Zertifizierungskurs, aktualisiert auf RouterOS v7

Av. Juan T. Marengo und J. Orrantia

Gebäude des Professional Center, Büro 507

Guayaquil. Ecuador

CP 090505

zu unseren wöchentlichen Newslettern

Copyright © 2024 abcxperts.com – Alle Rechte vorbehalten

40% Rabatt auf MikroTik-Bücher und Buchpakete – Rabattcode: AN24-LIB Verwerfen

Profitieren Sie vom Three Kings Day-Rabattcode!

Profitieren Sie vom Silvester-Rabattcode!

Nutzen Sie den Rabattcode zu Weihnachten!!!

alle MikroTik Online-Kurse

alle Academy-Kurse

alle MikroTik-Bücher und Buchpakete

Profitieren Sie von den Rabattcodes zur Cyber Week!!!

alle MikroTik Online-Kurse

alle Academy-Kurse

alle MikroTik-Bücher und Buchpakete

Profitieren Sie von den Rabattcodes zum Black Friday!!!

**Codes werden im Warenkorb angewendet

Profitieren Sie von Rabattcodes für Halloween.

Codes werden im Warenkorb angewendet

11 % Rabatt auf alle MikroTik OnLine-Kurse

11%

30 % Rabatt auf alle Academy-Kurse

30%

25 % Rabatt auf alle MikroTik-Bücher und Buchpakete

25%