RouterOS v7 Advanced Security Book

Lernmaterial für den MTCSE-Zertifizierungskurs, aktualisiert auf RouterOS v7

El Internet Control Message Protocol (ICMP) ist ein Netzwerkschichtprotokoll, das zum Senden von Kontroll- und Fehlermeldungen zwischen Geräten in einem Netzwerk verwendet wird.

ICMP ist ein wichtiges Protokoll für das Funktionieren des Internets und wird für verschiedene Zwecke verwendet, darunter:

Am Ende des Artikels finden Sie eine kleine Test das wird dir erlauben beurteilen das in dieser Lektüre erworbene Wissen

ICMP dient zur Erkennung von Fehlern bei der Datenübertragung. Wenn beispielsweise ein IP-Paket verloren geht oder beschädigt ist, kann der Absender eine ICMP-Nachricht an den Empfänger senden, um ihn über den Fehler zu informieren.

ICMP wird zur Diagnose von Netzwerkproblemen verwendet. Sie können beispielsweise mit dem Befehl „ping“ eine ICMP-Nachricht an ein Remote-Gerät senden, um zu prüfen, ob es verfügbar ist.

ICMP wird für die Netzwerkverwaltung verwendet. Es kann beispielsweise zum Versenden von Statusbenachrichtigungen oder zum Konfigurieren von Netzwerkgeräten verwendet werden.

ICMP basiert auf dem IP-Protokoll und verwendet dieselben Header wie IP. Der ICMP-Header verfügt über ein Typfeld, das den Typ der ICMP-Nachricht identifiziert.

Es gibt viele verschiedene Arten von ICMP-Nachrichten, die jeweils einem anderen Zweck dienen. Zu den häufigsten ICMP-Nachrichtentypen gehören:

Diese Nachrichten werden verwendet, um die Verfügbarkeit eines Remote-Geräts zu überprüfen.

Diese Nachrichten werden verwendet, um den Absender darüber zu informieren, dass ein IP-Paket nicht an das Ziel zugestellt werden konnte.

Diese Nachrichten werden verwendet, um den Absender darüber zu informieren, dass ein IP-Paket zu lange gebraucht hat, um sein Ziel zu erreichen.

ICMP ist ein wichtiges Protokoll für das Funktionieren des Internets. Wenn Sie das Konzept von ICMP verstehen, können Sie dazu beitragen, dass Ihr Netzwerk sicher und funktionsfähig bleibt.

Ein ICMP-Filter in der MikroTik RouterOS-Firewall ist aus mehreren Gründen wichtig, darunter:

Hier sind einige konkrete Beispiele dafür, wie ein ICMP-Filter in MikroTik RouterOS Ihnen beim Schutz Ihres Netzwerks helfen kann:

Es ist wichtig, den ICMP-Filter entsprechend zu konfigurieren, damit er legitimen Datenverkehr nicht blockiert. Sie sollten Ihre spezifischen Anforderungen und die Sicherheitsrisiken berücksichtigen, denen Ihr Netzwerk ausgesetzt ist.

Auf MikroTik-Routern mit RouterOS können Sie ICMP-bezogene Einstellungen (Internet Control Message Protocol) verwalten, einschließlich Ping-Einstellungen und anderer verwandter Funktionen.

ICMPv4-Nachricht | Quelle vom Gerät | Durch Gerät | Für Gerät bestimmt |

ICMPv4-unreach-net | Bewertungslimit | Bewertungslimit | Bewertungslimit |

ICMPv4-unreach-host | Bewertungslimit | Bewertungslimit | Bewertungslimit |

ICMPv4-unreach-proto | Bewertungslimit | Ablehnen | Bewertungslimit |

ICMPv4-unreach-port | Bewertungslimit | Ablehnen | Bewertungslimit |

ICMPv4-unreach-frag-needed | Absenden | Permit | Bewertungslimit |

ICMPv4-unreach-src-route | Bewertungslimit | Ablehnen | Bewertungslimit |

ICMPv4-unreach-net-unknown (Depr) | Ablehnen | Ablehnen | Ablehnen |

ICMPv4-unreach-host-unknown | Bewertungslimit | Ablehnen | Ignore |

ICMPv4-unreach-host-isolated (Depr) | Ablehnen | Ablehnen | Ablehnen |

ICMPv4-unreach-net-tos | Bewertungslimit | Ablehnen | Bewertungslimit |

ICMPv4-unreach-host-tos | Bewertungslimit | Ablehnen | Bewertungslimit |

ICMPv4-unreach-admin | Bewertungslimit | Bewertungslimit | Bewertungslimit |

ICMPv4-unreach-prec-Verletzung | Bewertungslimit | Ablehnen | Bewertungslimit |

ICMPv4-unreach-prec-cutoff | Bewertungslimit | Ablehnen | Bewertungslimit |

ICMPv4-löschen | Ablehnen | Ablehnen | Ablehnen |

ICMPv4-redirect-net | Bewertungslimit | Ablehnen | Bewertungslimit |

ICMPv4-Redirect-Host | Bewertungslimit | Ablehnen | Bewertungslimit |

ICMPv4-redirect-tos-net | Bewertungslimit | Ablehnen | Bewertungslimit |

ICMPv4-Redirect-tos-Host | Bewertungslimit | Permit | Bewertungslimit |

ICMPv4-timed-ttl | Bewertungslimit | Permit | Bewertungslimit |

ICMPv4-timed-reass | Bewertungslimit | Permit | Bewertungslimit |

ICMPv4-Parameterzeiger | Bewertungslimit | Ablehnen | Bewertungslimit |

ICMPv4-Option fehlt | Bewertungslimit | Ablehnen | Bewertungslimit |

ICMPv4-req-echo-message | Bewertungslimit | Permit | Bewertungslimit |

ICMPv4-req-echo-reply | Bewertungslimit | Permit | Bewertungslimit |

ICMPv4-req-router-sol | Bewertungslimit | Ablehnen | Bewertungslimit |

ICMPv4-req-router-adv | Bewertungslimit | Ablehnen | Bewertungslimit |

ICMPv4-req-timestamp-message | Bewertungslimit | Ablehnen | Bewertungslimit |

ICMPv4-req-timestamp-reply | Bewertungslimit | Ablehnen | Bewertungslimit |

ICMPv4-Info-Message (Depr) | Ablehnen | Ablehnen | Ablehnen |

ICMPv4-Info-Antwort (Depr) | Ablehnen | Ablehnen | Ablehnen |

ICMPv4-Maskenanfrage | Bewertungslimit | Ablehnen | Bewertungslimit |

ICMPv4-Maskenantwort | Bewertungslimit | Ablehnen | Bewertungslimit |

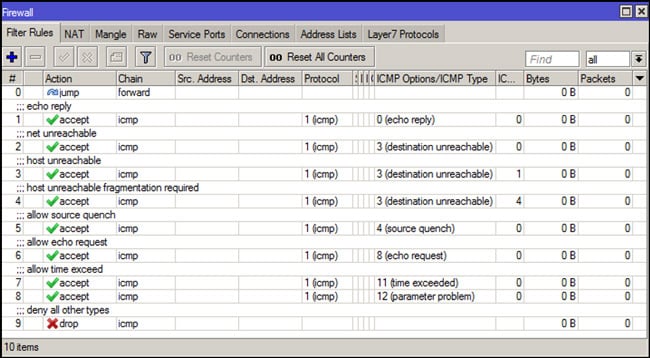

Die folgenden ICMP-Regeln sind die Arten von Nachrichten, die grundsätzlich immer verfügbar sein sollten:

/ip firewall filter

add action=jump chain=forward jump-target=icmp

add action=accept chain=icmp comment="echo reply" icmp-options=0:0 protocol=icmp

add action=accept chain=icmp comment="net unreachable" icmp-options=3:0 protocol=icmp

add action=accept chain=icmp comment="host unreachable" icmp-options=3:1 protocol=icmp

add action=accept chain=icmp comment="host unreachable fragmentation required" icmp-options=3:4 protocol=icmp

add action=accept chain=icmp comment="allow source quench" icmp-options=4:0 protocol=icmp

add action=accept chain=icmp comment="allow echo request" icmp-options=8:0 protocol=icmp

add action=accept chain=icmp comment="allow time exceed" icmp-options=11:0 protocol=icmp

add action=accept chain=icmp comment="allow parameter bad" icmp-options=12:0 protocol=icmp

add action=drop chain=icmp comment="deny all other types"

Dies sind nur Beispiele und es ist wichtig, die Konfiguration an Ihre spezifischen Bedürfnisse und Netzwerktopologie anzupassen.

Denken Sie daran, bei der Begrenzung des ICMP-Verkehrs vorsichtig zu sein, da dies die Diagnosefähigkeiten des Netzwerks beeinträchtigen kann.

Testen und validieren Sie alle Änderungen unbedingt in einer Testumgebung, bevor Sie sie in einer Produktionsumgebung bereitstellen.

Lernmaterial für den MTCSE-Zertifizierungskurs, aktualisiert auf RouterOS v7

Av. Juan T. Marengo und J. Orrantia

Gebäude des Professional Center, Büro 507

Guayaquil. Ecuador

CP 090505

zu unseren wöchentlichen Newslettern

Copyright © 2024 abcxperts.com – Alle Rechte vorbehalten

40% Rabatt auf MikroTik-Bücher und Buchpakete – Rabattcode: AN24-LIB Verwerfen

Profitieren Sie vom Three Kings Day-Rabattcode!

Profitieren Sie vom Silvester-Rabattcode!

Nutzen Sie den Rabattcode zu Weihnachten!!!

alle MikroTik Online-Kurse

alle Academy-Kurse

alle MikroTik-Bücher und Buchpakete

Profitieren Sie von den Rabattcodes zur Cyber Week!!!

alle MikroTik Online-Kurse

alle Academy-Kurse

alle MikroTik-Bücher und Buchpakete

Profitieren Sie von den Rabattcodes zum Black Friday!!!

**Codes werden im Warenkorb angewendet

Profitieren Sie von Rabattcodes für Halloween.

Codes werden im Warenkorb angewendet

11 % Rabatt auf alle MikroTik OnLine-Kurse

11%

30 % Rabatt auf alle Academy-Kurse

30%

25 % Rabatt auf alle MikroTik-Bücher und Buchpakete

25%