Advanced Traffic Control Book, RouterOS v7

Lernmaterial für den MTCTCE-Zertifizierungskurs, aktualisiert auf RouterOS v7

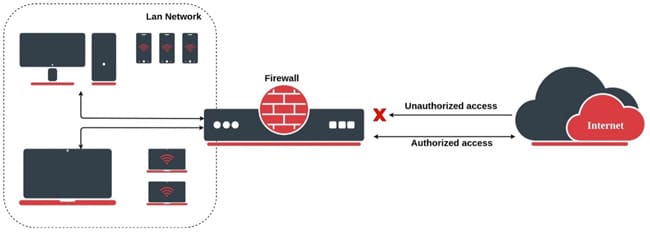

MikroTik bietet Firewall-Funktionalität, die sowohl Stateful-Regeln als auch Stateless-Regeln umfasst. Die Firewall implementiert zustandsbehaftete (durch Verbindungsverfolgung) und zustandslose Paketfilterung und stellt daher Sicherheitsfunktionen bereit, die zur Verwaltung des Datenflusses zum, vom und durch den Router verwendet werden.

Zusammen mit Network Address Translation (NAT) dient es als Werkzeug zur Verhinderung unbefugter Zugriffe auf direkt verbundene Netzwerke und auf den Router selbst sowie als Filter für ausgehenden Datenverkehr.

Am Ende des Artikels finden Sie eine kleine Test das wird dir erlauben beurteilen das in dieser Lektüre erworbene Wissen

Diese Regeln folgen dem Status der Verbindungen, was bedeutet, dass die Firewall den Status jeder Verbindung verfolgt und Datenverkehr basierend auf dem Verbindungsstatus zulässt. Dies ist nützlich, um Antwortverkehr auf Verbindungen zuzulassen, die innerhalb des Netzwerks initiiert werden.

Dadurch können sie fundiertere Entscheidungen darüber treffen, welche Pakete je nach Verbindungskontext zugelassen oder blockiert werden sollen. Beispielsweise würde eine Stateful-Firewall zulassen, dass ein Antwortpaket ein zuvor zugelassenes Anforderungspaket passiert, selbst wenn das Anforderungspaket selbst nicht explizit in den Firewall-Regeln enthalten ist.

Stateful bietet erhöhte Sicherheitsvorteile, da es unbefugte Zugriffsversuche wirksam verhindern und vor Phishing-Angriffen schützen kann.

Sie bieten außerdem bessere Filterfunktionen auf Anwendungsebene, sodass Sie steuern können, welche Anwendungen und Protokolle über die Firewall kommunizieren können.

Diese Regeln folgen nicht dem Verbindungsstatus und werden unabhängig auf jedes Paket angewendet. Jedes Paket wird gemäß den von der Regel festgelegten Kriterien gefiltert, unabhängig von vorherigen Verbindungen.

Stateless hingegen führt keine Statustabelle und prüft nur einzelne Pakete anhand ihrer Quell- und Zieladressen, Ports und Protokollheader.

Sie fungieren als Paketfilter und treffen Entscheidungen ausschließlich auf der Grundlage der in jedem Paket enthaltenen Informationen.

característica | Stateful-Firewall | Zustandslose Firewall |

Verbindungsverfolgung

| Si | Nein |

Sicherheit

| Verbesserte | Basic |

Filterung auf Anwendungsebene

| Granularer | Limitado |

Leistung

| Niedriger | Höher |

Verbrauch von Ressourcen

| Höher | Untere |

Eignung

| Unternehmensnetzwerke, sensible Anwendungen | Heimnetzwerke, Umgebungen mit hoher Bandbreite |

In MikroTik RouterOS werden zustandslose Firewall-Regeln erstellt, ohne den Status der Verbindungen zu berücksichtigen, d. h. sie werden unabhängig von vorherigen Verbindungen angewendet. Hier sind einige Beispiele für zustandslose Regeln, die in bestimmten Szenarien nützlich sein könnten:

/IP-Firewallfilter add chain=forward src-address=192.168.1.100 action=accept

Diese Regel lässt Datenverkehr zu, der von der IP-Adresse 192.168.1.100 in der Weiterleitungskette kommt.

/IP-Firewallfilter add chain=forward src-address=192.168.2.0/24 action=accept

Diese Regel lässt Datenverkehr vom Subnetz 192.168.2.0/24 in der Weiterleitungskette zu.

/IP-Firewallfilter add chain=forward dst-address=203.0.113.10 action=drop

Diese Regel blockiert den gesamten Datenverkehr, der in der Weiterleitungskette an die IP-Adresse 203.0.113.10 geht.

Dies sind nur Beispiele und Sie sollten die Regeln basierend auf Ihren spezifischen Anforderungen und Ihrer Netzwerktopologie anpassen. Beachten Sie außerdem, dass diese Regeln zustandslos sind und daher den Status früherer Verbindungen nicht berücksichtigen.

In MikroTik RouterOS konzentrieren sich Stateful-Firewall-Regeln auf den Status von Verbindungen, was bedeutet, dass sie Datenverkehr basierend auf dem Verbindungsstatus zulassen oder blockieren. Hier sind einige Beispiele für zustandsbehaftete Regeln:

/IP-Firewallfilter add chain=forward Connection-State=Established,Related Action=Accept

Diese Regel lässt Datenverkehr zu, der Teil einer bestehenden oder verwandten Verbindung in der Weiterleitungskette ist.

/IP-Firewall-Filter hinzufügen Kette=weiterleiten in-interface=ether1 Verbindungsstatus=neues Protokoll=TCP DST-Port=80 Aktion=Akzeptieren

Diese Regel ermöglicht TCP-Datenverkehr, der für Port 80 von außen bestimmt ist, über die Schnittstelle ether1 in der Weiterleitungskette.

/IP-Firewallfilter add chain=input Connection-state=new action=drop

Diese Regel blockiert den gesamten eingehenden Datenverkehr, der nicht Teil einer bestehenden Verbindung in der Eingangskette ist.

/IP-Firewall-Filter hinzufügen Kette=Eingabe Verbindungsstatus=Neues Protokoll=ICMP-Aktion=Akzeptieren

Diese Regel lässt eingehenden ICMP-Verkehr für Ping-Anfragen in der Eingangskette zu.

/IP-Firewallfilter add chain=input in-interface=ether1 Connection-state=new dst-port=22 action=drop

Diese Regel blockiert eingehenden Datenverkehr an Port 22 (SSH) von außen über die Schnittstelle ether1 in der Eingangskette.

Dies sind nur Beispiele und Sie sollten die Regeln basierend auf Ihren spezifischen Anforderungen und Netzwerkkonfiguration anpassen. Zustandsbehaftete Regeln sind unerlässlich, um den erforderlichen Datenverkehr zu ermöglichen und die Sicherheit durch Blockieren unerwünschten Datenverkehrs aufrechtzuerhalten.

Lernmaterial für den MTCTCE-Zertifizierungskurs, aktualisiert auf RouterOS v7

Av. Juan T. Marengo und J. Orrantia

Gebäude des Professional Center, Büro 507

Guayaquil. Ecuador

CP 090505

zu unseren wöchentlichen Newslettern

Copyright © 2024 abcxperts.com – Alle Rechte vorbehalten

40% Rabatt auf MikroTik-Bücher und Buchpakete – Rabattcode: AN24-LIB Verwerfen

Profitieren Sie vom Three Kings Day-Rabattcode!

Profitieren Sie vom Silvester-Rabattcode!

Nutzen Sie den Rabattcode zu Weihnachten!!!

alle MikroTik Online-Kurse

alle Academy-Kurse

alle MikroTik-Bücher und Buchpakete

Profitieren Sie von den Rabattcodes zur Cyber Week!!!

alle MikroTik Online-Kurse

alle Academy-Kurse

alle MikroTik-Bücher und Buchpakete

Profitieren Sie von den Rabattcodes zum Black Friday!!!

**Codes werden im Warenkorb angewendet

Profitieren Sie von Rabattcodes für Halloween.

Codes werden im Warenkorb angewendet

11 % Rabatt auf alle MikroTik OnLine-Kurse

11%

30 % Rabatt auf alle Academy-Kurse

30%

25 % Rabatt auf alle MikroTik-Bücher und Buchpakete

25%