RouterOS v7 Advanced Security Book

Lernmaterial für den MTCSE-Zertifizierungskurs, aktualisiert auf RouterOS v7

Bei Mikrotik ist das Tunnelmodus und Transportmodus Es handelt sich um zwei unterschiedliche Betriebsmodi für IPsec-VPN-Verbindungen.

Am Ende des Artikels finden Sie eine kleine Test das wird dir erlauben beurteilen das in dieser Lektüre erworbene Wissen

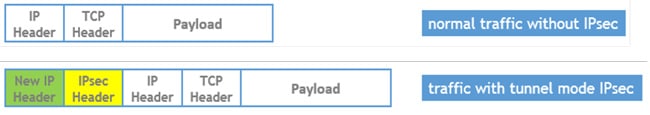

Im Tunnelmodus wird der gesamte Datenverkehr, der die VPN-Schnittstelle passiert, in einem IPsec-Paket gekapselt. Das bedeutet, dass der Datenverkehr an beiden Enden der VPN-Verbindung verschlüsselt und entschlüsselt wird.

Der Tunnelmodus ist die sicherste Konfiguration für VPN-Verbindungen, da er den gesamten Datenverkehr schützt, unabhängig von seinem Protokoll oder seiner Anwendung. Allerdings ist es auch die ressourcenintensivste Konfiguration, da alle Pakete gekapselt und entkapselt werden müssen. In diesem Modus wird das gesamte IP-Paket verschlüsselt und wird zur Datenkomponente eines neuen (und größeren) IP-Pakets.

Wird häufig in einem IPsec-Site-to-Site-VPN verwendet

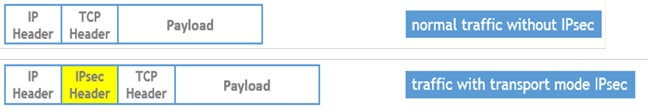

Im Transportmodus werden nur Daten, die zwischen zwei bestimmten Hosts übertragen werden, in einem IPsec-Paket gekapselt. Dies bedeutet, dass Datenverkehr, der nicht an bestimmte Hosts weitergeleitet wird, weder verschlüsselt noch entschlüsselt wird.

Der Transportmodus ist weniger sicher als der Tunnelmodus, da er nicht den gesamten Datenverkehr schützt. Es ist jedoch auch weniger ressourcenintensiv, da es lediglich erfordert, dass Pakete bei der Übertragung zwischen bestimmten Hosts eingekapselt und entkapselt werden.

Wird häufig für Fernzugriffs-VPNs verwendet

Die folgende Tabelle fasst die wichtigsten Unterschiede zwischen Tunnelmodus und Transportmodus zusammen:

característica | Tunnelmodus | Transportart |

Sicherheit | Alta | Ablehnen |

Ressourcenbedarf | Alta | Ablehnen |

Verkapselung | Gesamter Verkehr | Nur Datenverkehr zwischen bestimmten Hosts |

Die Wahl des richtigen Modus für eine IPsec-VPN-Verbindung hängt von den Sicherheits- und Leistungsanforderungen der Anwendung ab.

Wenn Sicherheit oberste Priorität hat, ist der Tunnelmodus die beste Option. Wenn die Leistung im Vordergrund steht, ist der Transportmodus eine gute Option.

Im Allgemeinen ist der Tunnelmodus die beste Wahl für VPN-Verbindungen, die ein hohes Maß an Sicherheit erfordern, beispielsweise Verbindungen, die für den Zugriff auf sensible Daten verwendet werden. Der Transportmodus ist eine gute Wahl für VPN-Verbindungen, die eine gute Leistung erfordern, beispielsweise Verbindungen zur Übertragung von Hochgeschwindigkeitsdaten.

Tunneltyp | Beschreibung |

Site-to-Site-IPsec-Tunnel | Verbinden Sie zwei separate Netzwerke sicher über das Internet. Ermöglicht eine sichere Kommunikation zwischen den Subnetzen der beiden Standorte. |

Fernzugriff IPsec VPN | Ermöglicht Remote-Benutzern die sichere Verbindung mit dem Büronetzwerk von externen Standorten aus. Es nutzt IPsec zur Absicherung der Verbindung und kann mit verschiedenen VPN-Protokollen wie L2TP/IPsec oder IKEv2/IPsec implementiert werden. |

L2TP/IPsec-Tunnel | Kombiniert L2TP (Layer 2 Tunneling Protocol) mit IPsec, um einen sicheren Tunnel zu erstellen. Wird häufig für Fernzugriffsverbindungen verwendet. |

IKEv2/IPsec-Tunnel | Es verwendet das IKEv2-Protokoll (Internet Key Exchange Version 2) für Sicherheit und Schlüsselaustausch, kombiniert mit IPsec für den Datenschutz. Es bietet eine effizientere und robustere Konfiguration im Vergleich zu IKEv1. |

EoIP/IPsec-Tunnel | Es ermöglicht die Erstellung eines Ethernet-over-IP-Tunnels (EoIP) und wird anschließend zur Gewährleistung der Sicherheit mithilfe von IPsec gesichert. Nützlich für die sichere Erweiterung eines Ethernet-Netzwerks über das Internet. |

IPIP | Es ermöglicht die Erstellung eines IPIP und wird dann zur Gewährleistung der Sicherheit mit IPsec gesichert. |

Alle IPsec-Tunnel in MikroTik verwenden die folgenden Elemente:

Der Typ des zu wählenden IPsec-Tunnels hängt von den spezifischen Anforderungen der Anwendung ab.

Lernmaterial für den MTCSE-Zertifizierungskurs, aktualisiert auf RouterOS v7

Av. Juan T. Marengo und J. Orrantia

Gebäude des Professional Center, Büro 507

Guayaquil. Ecuador

CP 090505

zu unseren wöchentlichen Newslettern

Copyright © 2024 abcxperts.com – Alle Rechte vorbehalten

40% Rabatt auf MikroTik-Bücher und Buchpakete – Rabattcode: AN24-LIB Verwerfen

Profitieren Sie vom Three Kings Day-Rabattcode!

Profitieren Sie vom Silvester-Rabattcode!

Nutzen Sie den Rabattcode zu Weihnachten!!!

alle MikroTik Online-Kurse

alle Academy-Kurse

alle MikroTik-Bücher und Buchpakete

Profitieren Sie von den Rabattcodes zur Cyber Week!!!

alle MikroTik Online-Kurse

alle Academy-Kurse

alle MikroTik-Bücher und Buchpakete

Profitieren Sie von den Rabattcodes zum Black Friday!!!

**Codes werden im Warenkorb angewendet

Profitieren Sie von Rabattcodes für Halloween.

Codes werden im Warenkorb angewendet

11 % Rabatt auf alle MikroTik OnLine-Kurse

11%

30 % Rabatt auf alle Academy-Kurse

30%

25 % Rabatt auf alle MikroTik-Bücher und Buchpakete

25%